ľ�R���d��

Trojan-Downloader.Win32.Agent.bnfv

���@�r(sh��)�g

2010-12-02

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”����(xi��)��ľ�R�������c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@���L(zh��ng)�Ȟ�“6,768”�ֹ�(ji��)���D��(bi��o)��“ ”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�ļ�����”��“���d�����d”��“�W(w��ng)�(y��)���R”�ȷ�ʽ������������ҪĿ�������d����ľ�R�����C(j��)�\(y��n)�С�

”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�ļ�����”��“���d�����d”��“�W(w��ng)�(y��)���R”�ȷ�ʽ������������ҪĿ�������d����ľ�R�����C(j��)�\(y��n)�С�

�����Ñ�(h��)�ж���(hu��)���F(xi��n)ϵ�y(t��ng)�\(y��n)�о��������ڴ���δ֪�����M(j��n)�̡�ϵ�y(t��ng)��Ҫ�Y�ρGʧ�ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)�(y��)���R�����d�����d

������ʩ

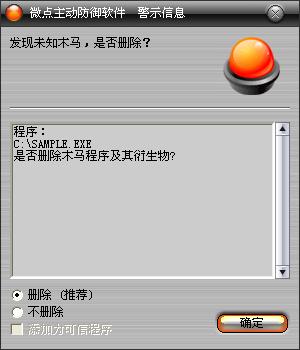

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ�(h��)���o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������](m��i)�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

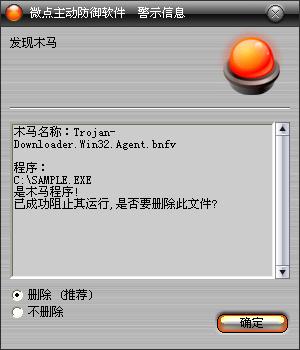

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trojan-Downloader.Win32.Agent.bnfv”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1.�ք�(d��ng)�Y(ji��)���M(j��n)��calc.exe��֮��Y(ji��)��·����%SystemRoot%\Tasks\�µ�conime.exe�M(j��n)���Լ������Ŀ����M(j��n)��

2.������ע��(c��)��ֵ��(d��o)�뵽����ע��(c��)��·��̎��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

���Q(ch��ng)��Userinit

��(sh��)ֵ��C:\WINDOWS\system32\userinit.exe,C:\WINDOWS\Tasks\conime.exe

3.�ք�(d��ng)�h�������ļ���

%SystemRoot%\Tasks\conime.exe

׃������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ�(h��)�ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ�(h��)���Q(ch��ng)\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

(1)�����@ȡ����·�����c�A(y��)�ȴ���·����(du��)�ȣ��鿴����·���Ƿ��ϵ�y(t��ng)Ӌ(j��)���΄�(w��)Ŀ�%SystemRoot%\Tasks��

(2)�����DŽt�f(shu��)�����״��\(y��n)�У������h��%SystemRoot%\Tasks\conime.exe������Ӱ������\(y��n)�С�

(3)��ע��(c��)���(xi��ng)���Ԍ�(sh��)�F(xi��n)�_(k��i)�C(j��)�Ԇ���(d��ng)����(du��)��(y��ng)ע��(c��)��ֵ�飺

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

���Q(ch��ng)��Userinit

��(sh��)ֵ��C:\WINDOWS\system32\userinit.exe,C:\WINDOWS\Tasks\conime.exe

(4)��ɺ������(f��)�ƞ�%SystemRoot%\Tasks\conime.exe���Ԍ�(sh��)�F(xi��n)�[�ء�

(5)�ɹ������[�ش���ģʽ����(d��ng)%SystemRoot%\Tasks\conime.exe

(6)����ͨ�^(gu��)���������[�ش���ģʽ���_(k��i)Ӌ(j��)�����M(j��n)��calc.exe����(xi��)���(n��i)�挦(du��)Ӌ(j��)�����M(j��n)�̌�(sh��)�F(xi��n)ע�룬���ԱO(ji��n)�ز����M(j��n)���Ƿ���ڡ�һ�������M(j��n)�̱��Y(ji��)���t������(d��ng)������

(7)%SystemRoot%\Tasks\conime.exe����(d��ng)���xȡ�����YԴ����ָ���W(w��ng)ַ���d�����б������أ��惦(ch��)��%SystemDriver%\boot

(8)ͨ�^(gu��)�xȡ%SystemDriver%\boot�б��еľW(w��ng)ַ���d�����ļ������C(j��)���\(y��n)�У���ɺ�h��%SystemDriver%\boot

(9)�l(f��)�ͱ��C(j��)MAC��ַ��ϵ�y(t��ng)�汾���ڿ�ָ���W(w��ng)ַ�Ա��M(j��n)�и�Ⱦ�y(t��ng)Ӌ(j��)��

(10)����ѭ�h(hu��n)��ÿ��20������«@ȡ�б������d����������ѭ�h(hu��n)6��֮��Y(ji��)�������M(j��n)�̡�

������(chu��ng)���ļ���

%SystemRoot%\Tasks\conime.exe

%SystemDriver%\boot

�����h���ļ���

%SystemDriver%\boot

������ע��(c��)����

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

���Q(ch��ng)��Userinit

��(sh��)ֵ��C:\WINDOWS\system32\userinit.exe,C:\WINDOWS\Tasks\conime.exe

�����L��(w��n)�W(w��ng)�j(lu��)��

http://www.playn***o.com/d.txt

http://nishi***.004.sz***.com/count/count.asp