QQ���ɻ���I̖ľ�R

Trojan-Dropper.Win32.Vedio.ae

���@�r�g

2010-10-18

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”�����ĺ��T�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“24,464”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DZIȡ�Ñ�QQ���ɻ����Α��~̖��Ϣ��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���DZIȡ�Ñ�QQ���ɻ����Α��~̖��Ϣ��

�����Ñ��ж������F�Α�o���˳���QQ���ɻ����Α��~̖�ܴa���I�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

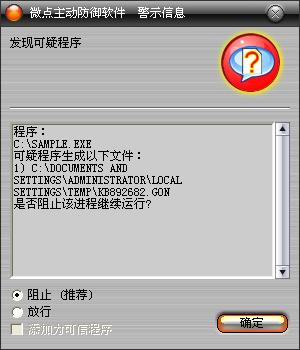

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“���Գ���”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

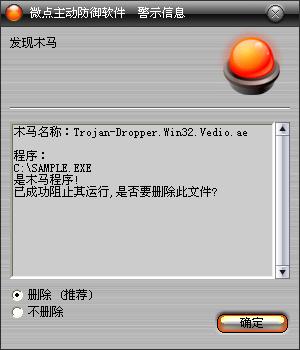

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Dropper.Win32.Vedio.ae”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh�������ļ���

%Temp%\kb892682.gon���S�C������

X\d3dx9_32.uce��X���Α��b·����

X\dsound.dll��X���Α��b·����

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

(1)�����@ȡ�M�̿��գ�����QQ���ɻ�����Α��������M��qqffo.exe���³����M��liveupdate.exe

(2)һ���l�F�����M�̣�������������ޞ�Debug���ޣ��Y�������M�̡�

(3)�@ȡ�R�r·�����xȡ�����YԴ�������ļ�%Temp%\kb892682.gon���S�C������

(4)����ͨ�^ע�Ա��ҵ�QQ���ɻ����Α�·��������ע�Ա�헞飺HKEY_CURRENT_USER\Software\Tencent\QQ���ɻ���\SYS

(5)�ҵ���%Temp%\kb892682.gon���ƞ�X\d3dx9_32.uce��X���Α��b·����������������O�Þ�ϵ�y�[�ء�

(6)�����@ȡϵ�y·������ϵ�y�ļ�%SystemRoot%\system32\dsound.dll���Ƶ��Α�Ŀ��£���ɺ��Ⱦԓ�ļ�����������“.text8”�ą^�β����ij�����ڵ��˅^��̎���O��ԓ�ļ����Ԟ�ϵ�y�w�n�[�ء�

(7)������̎���ļ�%Temp%\tempVidio.bat����ɺ��\��ԓ��̎��h������Դ�������̎��������

(8)�Ñ��\���Α���Α��Ĭ�J���d�Α��b·���µ�dsound.dll�ļ�������Ⱦ��dsound.dll���{��ͬ·���µ�d3dx9_32.uce�ļ����O���I�P�^�ӣ����@ȡ�Ñ��Α��Y�ϰl�͵��ڿ�ָ���Wվ

���������ļ���

%Temp%\kb892682.gon���S�C������

X\d3dx9_32.uce��X���Α��b·����

X\dsound.dll��X���Α��b·����

%Temp%\tempVidio.bat

�����h���ļ���

����Դ����

%Temp%\tempVidio.bat