���x����

Worm.Win32.AutoRun.tpz

���@�r�g

2010-12-23

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“30,720”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�������ÿ��ƄӴűP�����������O�����T��ʹ�Ñ���X�S��������C��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�������ÿ��ƄӴűP�����������O�����T��ʹ�Ñ���X�S��������C��

�����Ñ��ж������Fϵ�y�\�о��������ڴ���δ֪�����M�̡�ϵ�y��Ҫ�Y�ρGʧ���W�j�����ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

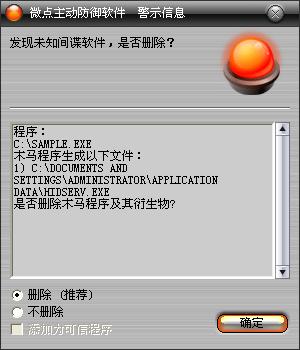

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

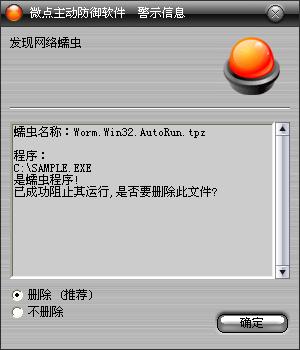

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Worm.Win32.AutoRun.tpz”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh�������ļ���

%Documents and Settings%\Administrator\Application Data\hidserv.exe

2.�����ƄӴűP�Ѹ�Ⱦ�t�քӄh�������ļ���

x:\AEXRGYH\DFG-2352-26235-2322322-624621221-2622255\w89e85t5.exe(x����ƄӴűP�P��)

x:\AEXRGYH\DFG-2352-26235-2322322-624621221-2622255\Desktop.ini

x:\autorun.inf

3.�քӄh������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��Windows Update System

������C:\Documents and Settings\Administrator\Application Data\hidserv.exe

SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List

���Q��Windows Update System

������C:\Documents and Settings\Administrator\Application Data\hidserv.exe

4.������host�ļ���Q�������ĺ��host�ļ���

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.ԓ�ӱ��\�к�׃�����M�̈��eģʽ��ʹ�����\�и����[�Ρ�

2.��������"TTURJEJKKDF62432DJASDJSDMSDL"�Ļ����w����ֹ�����؏��\�С�

3.�@ȡ����·�������^�����Ƿ���"%Documents and Settings%\Administrator\Application Data\hidserv.exe"�������DŽt����������%Documents and Settings%\Administrator\Application Data\�ļ��A�£���������hidserv.exe��

4.�����M���\��%Documents and Settings%\Administrator\Application Data\hidserv.exe��Ȼ��ӱ��˳���

5.Hidserv.exe�\�к����������̣����Ԍ�ʩ�����О顣

6.����1������������ע�Ա팑�딵�������FHidserv.exe���_�C�����Լ���ܷ���������ֹ��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��Windows Update System

������C:\Documents and Settings\Administrator\Application Data\hidserv.exe

SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List

���Q��Windows Update System

������C:\Documents and Settings\Administrator\Application Data\hidserv.exe

7.����2��ѭ�h���Ҵ�������"Windows Security Alert"��"BitDefender Firewall Alert"�Ĵ��ڣ����ҵ��t����l����Ϣ���P�]���ڡ�

8.����3��ѭ�h���ұ��C�еĿ��ƄӴűP�����ҵ��t���䄓��Ŀ�x:\AEXRGYH\DFG-2352-26235-2322322-624621221-2622255(x����ƄӴűP�P��)����Ŀ������ļ�Desktop.ini�Լ���������Ƶ�ԓĿ��¸�����w89e85t5.exe(�S�C����)�����ļ��A���b�ɻ���վ�����ڿ��ƄӴűP��Ŀ�����autorun.inf�ļ�ָ���ļ�w89e85t5.exe���O���ļ����Ԟ�ϵ�y�[�أ��_�����ÿ��ƄӴűP����������

9.֮��ϵ�y���գ�����"avp.exe"��"norton.exe"��"mcafee.exe"�Ȱ�ȫ��ܛ�M�̣����ҵ��t�Lԇ�P�]�M�̡�

10.�ı��Chost�ļ������δ�����ȫ�Wվ����ֹ���C���L����

11.��ʼ��socket���c�ڿ�ָ���h�˵�ַ�����B�ӣ��ȴ��ڿ���һ�����

���������ļ���

%Documents and Settings%\Administrator\Application Data\hidserv.exe

x:\AEXRGYH\DFG-2352-26235-2322322-624621221-2622255\w89e85t5.exe(x����ƄӴűP�P��)

x:\AEXRGYH\DFG-2352-26235-2322322-624621221-2622255\Desktop.ini

x:\autorun.inf

������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��Windows Update System

������C:\Documents and Settings\Administrator\Application Data\hidserv.exe

SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List

���Q��Windows Update System

������C:\Documents and Settings\Administrator\Application Data\hidserv.exe

�����L���W�j��

http://www.sp***tes***le.com/10***bin