ľ�R���d��

Trojan-Downloader.Win32.Agent.a

���@�r�g

2012-06-13

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“Microsoft Visual C 6.0”������“���d��”�����c���ӷ���ܛ���ԄӲ��@,�Ӛ����L�Ȟ�“5,214”�ֹ�(ji��)���D��(bi��o)��“ ”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ����ָ���Ñ�Ӌ��C���ڿ�ָ����URL��ַȥ���d����IJ�����ľ�R���T�ļ����\�С�

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ����ָ���Ñ�Ӌ��C���ڿ�ָ����URL��ַȥ���d����IJ�����ľ�R���T�ļ����\�С�

�Ñ��ж�������F(xi��n)��X���\���ٶ�׃������ܛ�o���˳������܆��ӣ����F(xi��n)����δ֪�M�̵ȬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

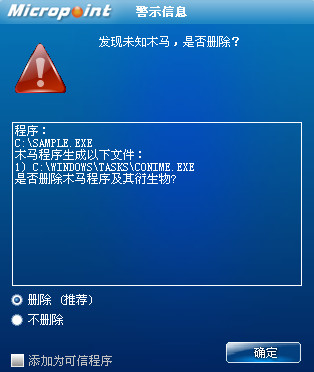

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

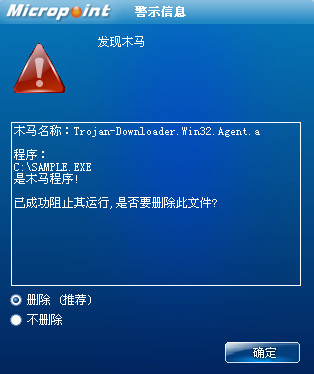

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)ľ�R"Trojan-Downloader.Win32.Agent.a ”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

�քӄh�������ļ���

"%SystemRoot%\Tasks\conime.exe"

"%Temp%\341.exe(�ļ����S�C����)"

"%Temp%\349.exe(�ļ����S�C����)"

"%Temp%\357.exe(�ļ����S�C����)"

�ք���ע�Ա�헣�

"HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit"

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�Дஔ(d��ng)ǰ�������ڵ�·���Ƿ��"C:\WINDOWS\Tasks"��������DŽt�h���ļ�"C:\WINDOWS\Tasks\conime.exe"������(zh��)�в��E2��3��4��

2.�O(sh��)��ע�Ա��Iֵ�"HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit"= "C:\WINDOWS\system32\userinit.exe,C:\WINDOWS\Tasks\conime.exe"�����F(xi��n)�_�C�Ԇ��ӡ�

3.�������ļ�������ؐ��������"C:\WINDOWS\Tasks\conime.exe"�����[�ش��ڵ���ʽ��(zh��)���ļ�"C:\WINDOWS\Tasks\conime.exe"��

4.��(chu��ng)���ļ�"afc9fe2f418b00a0.bat"��������̎���������(zh��)�У��������ļ�������h����

5.�����(d��ng)ǰ�������ڵ�·����"C:\WINDOWS\Tasks"���xȡ�����ļ�β���h�����C��ַ��Ϣ����"http://1*2.1*1.80.98:85/5.txt"��������鱾���ļ�"C:\boot"������(zh��)�����²��E��

6.�@ȡϵ�y(t��ng)����Ŀ䛣��xȡ�ļ�"C:\boot"�еľW(w��ng)�j(lu��)��ַ����"http:// 1*2.1*1.80.98:85/2.exe"�������d�鱾���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\341.exe(�ļ����S�C����)"Ȼ���(zh��)��ԓ�ļ���

7.��ͬ�ӵķ�ʽ���d"http:// 1*2.1*1.80.98:85/p02.exe"�鱾���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\349.exe(�ļ����S�C����)"����(zh��)�С�

8�����d"http://*download.2*45.com/background/filedown_2*0041.exe"�鱾���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\357.exe

(�ļ����S�C����)"����(zh��)�С�

9.�h���ļ�"C:\boot"���@ȡ����mac��ַ�����_�W(w��ng)�j(lu��)��ַ"http://1*2.1*1.80.98:85/count.asp?mac=00-0*-29-5*-44-fe&ver=1.0"������mac��ַ���f��ԓ�W(w��ng)�j(lu��)��ַ��

������(chu��ng)���ļ���

"%SystemRoot%\Tasks\conime.exe"

"afc9fe2f418b00a0.bat"

"%SystemDriver%\boot"

"%Temp%\341.exe(�ļ����S�C����)"

"%Temp%\349.exe(�ļ����S�C����)"

"%Temp%\357.exe(�ļ����S�C����)"

������ע�Ա���

"HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit"

�����h���ļ���

"afc9fe2f418b00a0.bat"

"%SystemDriver%\boot"

�ӱ��ļ�����

�����L���W(w��ng)�j(lu��):

http://1*2.1*1.80.98:85/5.txt

http:// 1*2.1*1.80.98:85/2.exe

http:// 1*2.1*1.80.98:85/p02.exe

http://*download.2*45.com/background/filedown_2*0041.exe

http://1*2.1*1.80.98:85/count.asp?mac=00-0*-29-5*-44-fe&ver=1.0