���T(m��n)����

Backdoor.Win32.Nbdd.ej

���@�r(sh��)�g

2012-10-18

Σ���ȼ�(j��)

��

�����Y��

��ԓ�ӱ���ʹ��“C/C ”����(xi��)��“���T(m��n)����”�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@,�L(zh��ng)�Ȟ�“88,576”�ֹ�(ji��)���D��(bi��o)��“

”��ʹ��“exe”�U(ku��)չ����ͨ�^(gu��)�ļ��������W(w��ng)�(y��)���R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ���ǿ����Ñ�ϵ�y(t��ng)���Ñ��ж���(hu��)���F(xi��n)�W(w��ng)�j(lu��)�\(y��n)�о������W(w��ng)�j(lu��)�˿��_(k��i)�����\(y��n)��δ֪�M(j��n)�̵ȬF(xi��n)��

”��ʹ��“exe”�U(ku��)չ����ͨ�^(gu��)�ļ��������W(w��ng)�(y��)���R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ���ǿ����Ñ�ϵ�y(t��ng)���Ñ��ж���(hu��)���F(xi��n)�W(w��ng)�j(lu��)�\(y��n)�о������W(w��ng)�j(lu��)�˿��_(k��i)�����\(y��n)��δ֪�M(j��n)�̵ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)�(y��)���R�����d�����d

������ʩ

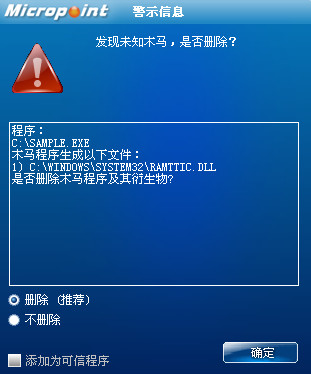

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������](m��i)�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

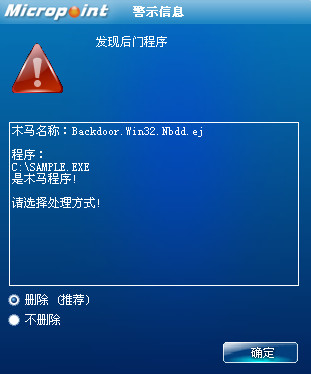

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)���T(m��n)����"Backdoor.Win32.Nbdd.ej”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1.�ք�(d��ng)�h���ļ�

"%SystemRoot%\system32\RzmbtcC.dll"

2.�ք�(d��ng)��ע��(c��)��

"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\BITS\Parameters\ServiceDll" = "C:\WINDOWS\system32\qmgr.dll"

׃������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q(ch��ng)\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�@ȡϵ�y(t��ng)����Ŀ䛣���(chu��ng)���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\\4_res.tmp����(sh��)��4�S�C(j��)���ɣ�"����(xi��)�벡����(sh��)��(j��)���O(sh��) ���ļ��r(sh��)�g���ԡ�

2.���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\\4_res.tmp"�Ƅ�(d��ng)��������"C:\WINDOWS\system32\RzmbtcC.dll"���O(sh��)���ļ� ���Ԟ�ϵ�y(t��ng)���[�أ��h���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\\4_res.tmp"��

3.���d�ļ�"C:\WINDOWS\system32\RzmbtcC.dll"����(d��ng)ǰ�M(j��n)�̵�ַ���g���{(di��o)���䌧(d��o)������(sh��)"Install"��ԓ����(sh��)���÷���(w��)"BITS"���O(sh��)���Iֵ�(xi��ng)"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\BITS\Parameters\ServiceDll" = "C:\WINDOWS\system32\RzmbtcC.dll"������ԓ����(w��)����(d��ng)�(l��i)���Ğ��Ԅ�(d��ng)��֮��(d��ng)�˷���(w��)���Դˌ�(sh��)�F(xi��n)��������(w��)�_(k��i)�C(j��)�Ԇ���(d��ng)����

4.��(chu��ng)�����M(j��n)�̣���(zh��)������"C:\WINDOWS\system32\cmd.exe /c del C:\sample.exe > nul"������������h����

5.ÿ��10��犣���(chu��ng)���¾��̣���(chu��ng)�����֣��B�ӵ��h(yu��n)�����C(j��)"116.45.5.56:8080"���@ȡ����Ӌ(j��)��C(j��)��������ϵ�y(t��ng)�汾����(n��i)��ʹ �à�r����Ϣ�l(f��)�͵�ԓ���C(j��)������ԓ���C(j��)���ܿ�������ܿ���ԓ���C(j��)��

6.�����О�����P(gu��n)�]�؆���(d��ng)ǰϵ�y(t��ng)�����d���������ļ���"c:\1.exe"���\(y��n)�С��Լ����b������������(w��)�ȡ�

������(chu��ng)���ļ���

"%Temp%\4_res.tmp����(sh��)��4�S�C(j��)���ɣ�"

"%SystemRoot%\system32\RzmbtcC.dll"

�����h���ļ���

"%Temp%\4_res.tmp����(sh��)��4�S�C(j��)���ɣ�"

�����ļ�����

������ע��(c��)����

"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\BITS\Parameters\ServiceDll"

�����L��(w��n)�W(w��ng)�j(lu��)��

"116.4*.5.5*:8080"