ľ�R���d��

Trojan-Downloader.Win32.Agent.ccio

���@�r�g

2012-11-27

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C\C ”������“ľ�R���d��”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“33,888”�ֹ�(ji��)���D�˞�“

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǐ������Ñ�ϵ�y(t��ng)�����d����IJ�����ľ�R���T�ļ��\�С�

”��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǐ������Ñ�ϵ�y(t��ng)�����d����IJ�����ľ�R���T�ļ��\�С�

�Ñ��ж�������F��X���\���ٶ�׃������ܛ�o���˳������܆��ӣ����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�Fԓ��������ʾ���l(f��)�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

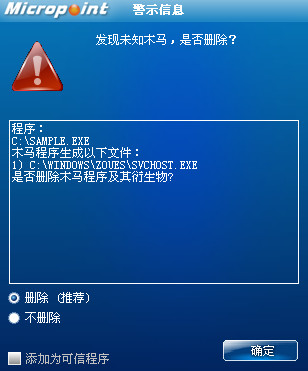

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

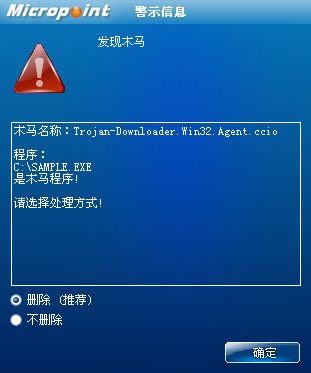

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�Fľ�R"Trojan-Downloader.Win32.Agent.ccio”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh���ļ�

"%SystemRoot%\Help\windowsz32.txt"

"%SystemRoot%\zoues\svchost.exe"

Ŀ�"%SystemRoot%\zouar\"

"%Temp%\6675999.gif"

2.�քӄh��ע�Ա�

���I"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Active Setup\Installed Components\{AENGFU3AA-Z568-11d2-9CBD-0000F87A369E}

\stubpath"

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.��(chu��ng)�����֞�"fdefgrjifezzzzzzzzzzzihnuvorrgoqwfedspdiqwe"�Ļ��⌦��ֹ�؏͈�(zh��)�С�

2.�@ȡϵ�y(t��ng)Ŀ䛣���(chu��ng)���ļ�"c:\WINDOWS\Help\windowsz32.txt"�����벡��������·����Ϣ��

3.��(chu��ng)��Ŀ�"C:\WINDOWS\zoues\"����������ؐ��������"C:\WINDOWS\zoues\svchost.exe"������(chu��ng)�����M�̈�(zh��)�С�

4.�ļ�"C:\WINDOWS\zoues\svchost.exe"��(zh��)��֮��

(1)�xȡ�ļ�"c:\WINDOWS\Help\windowsz32.txt"��·����Ϣ���h������������

(2)��(chu��ng)�����O���Iֵ�"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Active Setup\Installed Components\{AENGFU3AA-Z568-11d2-9CBD-0000F87A369E}\stubpath" = "C:\WINDOWS\zoues\svchost.exe"�����F�����_�C�Ԇ��ӡ�

(3)�@ȡ����mac��ַ��Ϣ�l(f��)�͵��h�����C����"http://tj.coup**o.com:907/htmci/count.asp?mac=00-0c-*9-b*-2f-ea&userid=ci&jinchengshu=1"��

(4)���Ҳ�ԇ�D�P�]���}�������֘ӵĴ��ڣ�

"IP���_"��"ץ��"��"�O(ji��n) "��"��ץ"��"��̽"��"���@"��"�Ĺ�"��"�O(ji��n)ҕ"��"���X"��"niff"��"WPE"��"�h������"��"porary"��"Expert"��"Pack"��"Analyzer"��"WinNetCap"��"���"��"Wireshark"��"�΄չ�����"��

(5)��(chu��ng)��Ŀ�"C:\WINDOWS\zouar"�����d"http://myxd.coup**o.com:908/aspi/aspx.gif"�鱾���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\6675999.gif���ļ����S�C��"�����xȡ����ԓ�ļ��еIJ�����ַ��Ϣ�磺

"http://98.***.133.210:806/aspi/cq.js"

"http://110.**.147.195:806/aspi/cw.js"

"http://110.**.147.195:806/aspi/ce.js"

"http://110.**.147.195:806/aspi/cr.js"

"http://98.***.133.210:806/aspi/cq.js"�քe���d�鱾���ļ�"C:\WINDOWS\zouar\yalumxdw.src���ļ����S�C��"����(zh��)�С�

(6)��ͬ�ӵķ�ʽ���d�����ļ�"http://map.so**u.com/v512/i/pixel.gif"��"http://myxd.coup**o.com:908/aspi/aspx.gif"���xȡ���еľWַ��Ϣ�Mһ�����d���������ļ���(zh��)�С�

(7)�h��Ŀ�"C:\WINDOWS\zouar"�����е��R�r�ļ���"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\6675999.gif"��

������(chu��ng)���ļ���

"%SystemRoot%\Help\windowsz32.txt"

"%SystemRoot%\zoues\svchost.exe"

���ɂ�"%SystemRoot%\zouar\yalumxdw.src���ļ����S�C��"

"%Temp%\6675999.gif"

�����h���ļ���

����������

���ɂ�"%SystemRoot%\zouar\yalumxdw.src���ļ����S�C��"

"%Temp%\6675999.gif"

������ע�Ա���

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Active Setup\Installed Components\{AENGFU3AA-Z568-11d2-9CBD-0000F87A369E}

\stubpath"

�����L���W�j��

"http://tj.coup**o.com:907/htmci/count.asp?mac=00-0c-*9-b*-2f-ea&userid=ci&jinchengshu=1"

"http://myxd.coup**o.com:908/aspi/aspx.gif"

"http://map.so**u.com/v512/i/pixel.gif"

"http://myxd.coup**o.com:908/aspi/aspx.gif"

"http://98.***.133.210:806/aspi/cq.js"

"http://110.**.147.195:806/aspi/cw.js"

"http://110.**.147.195:806/aspi/ce.js"

"http://110.**.147.195:806/aspi/cr.js"

"http://98.***.133.210:806/aspi/cq.js"