��֮�ȱI̖ľ�R

Trojan-PSW.Win32.OnLineGames.esxb

���@�r�g

2012-11-22

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“C/C ”������“��֮�ȱI̖ľ�R”�����c���ӷ���ܛ���ԄӲ��@,����“UPX”�Ӛ�����D���^��ܛ���裬�Ӛ����L�Ȟ�“34,816”�ֹ����D�˞�

��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Ñ����ܴa�͎�̖����Ϣ�����Ñ�Ӌ��C��Ⱦ��ľ�R������, �����F��֮���Α�o���P�]��ݔ���Ñ������ܴa���ܱ��r�Α��\�о����ĬF����K������̓�Mؔ�a���Iȡ�����Ұl�Fδ֪�M�̵ȬF��

��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���DZIȡ�Ñ����ܴa�͎�̖����Ϣ�����Ñ�Ӌ��C��Ⱦ��ľ�R������, �����F��֮���Α�o���P�]��ݔ���Ñ������ܴa���ܱ��r�Α��\�о����ĬF����K������̓�Mؔ�a���Iȡ�����Ұl�Fδ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

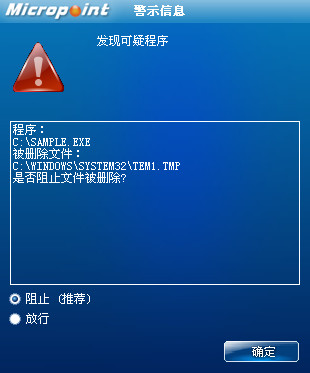

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ��“�l�F���ɳ���”��Ոֱ���x����ֹ̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

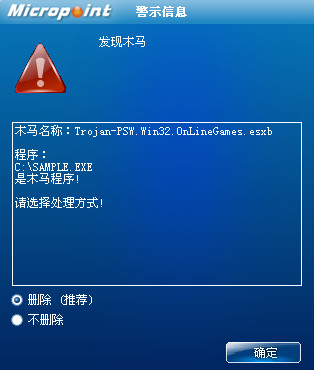

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-PSW.Win32.OnLineGames.esxb”��Ոֱ���x��h������D2��

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�քӄh���ļ�

"%SystemRoot%\system32\sysapp1.dll"

"%Temp%\1352778840.dat���ļ����S�C��"

2.������ϵ�y�ļ���Q�����ļ�

"�Α�Ŀ�\ksuser.dll"

"�Α�Ŀ�\midimap.dll"

"%SystemRoot%\system32\ksuser.dll"

"%SystemRoot%\system32\midimap.dll"

"%SystemRoot%\system32\dllcache\midimap.dll"

"%SystemRoot%\system32\dllcache\ksuser.dll"

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�����M�̿��գ����Ҳ����ƽY����֮���Α��M��"DragonNest.exe"�����P�]�Αڡ�

2.�@ȡϵ�y����Ŀ䛣������ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\1352778840.dat���ļ����S�C��"�����벡��������

3.ö�eע�Ա�"HKEY_CURRENT_USER\Software\Microsoft\Windows\ShellNoRoam\MUICache"����������"DragonNest"�֘ӵ��Iֵ헣��@ȡ�Α�Ŀ䛡�

4.�h���ļ�"�Α�Ŀ�\ksuser.dll"����"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\1352778840.dat"��ؐ��������"�Α�Ŀ�\ksuser.dll"����ͬ�ӵķ�ʽ���ļ�"�Α�Ŀ�\midimap.dll"��Q����

5.�����M�̿��գ����Ҳ����ƽY��"360tray.exe"��"RSTray.exe"��

6.��������"net stop cryptsvc"��"sc config cryptsvc start= disabled"��"sc delete cryptsvc"ֹͣ���h��ܛ������C���ա�

7.�@ȡϵ�yĿ䛣����ļ�"C:\WINDOWS\system32\ksuser.dll"��ؐ��������"YUksuser.dll"���h��ԭ�ļ�"C:\WINDOWS\system32\ksuser.dll"����"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\1352778840.dat"��ؐ��������"C:\WINDOWS\system32\ksuser.dll"��

8.���ļ�"C:\WINDOWS\system32\ksuser.dll"��ؐ��������"C:\WINDOWS\system32\dllcache\ksuser.dll"��

9.��ͬ�ӵķ�ʽ���ļ�"C:\WINDOWS\system32\midimap.dll"��"C:\WINDOWS\system32\dllcache\midimap.dll"��Q��

10.���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\1352778840.dat"��ؐ��������"C:\WINDOWS\system32\sysapp1.dll"��

11.�������M�̈���"C:\WINDOWS\system32\rundll32.exe C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\1352778840.dat, ServerMain <����������>"��������������h����

12.����dll���d����֮��

��1�����dԭϵ�y�ļ�"YUksuser.dll"��"YUmidimap.dll"�����O��ԓ�ļ����Ԟ�ϵ�y���[�ء�

��2���Д������ǰ�M�̞�"DragonNest.exe"�t��ȡ�Α��~̖�ܴa����Ϣ�l�͵�ָ�������C��

���������ļ���

"�Α�Ŀ�\ksuser.dll"

"�Α�Ŀ�\midimap.dll"

"%SystemRoot%\system32\ksuser.dll"

"%SystemRoot%\system32\midimap.dll"

"%SystemRoot%\system32\sysapp1.dll"

"%SystemRoot%\system32\dllcache\midimap.dll"

"%SystemRoot%\system32\dllcache\ksuser.dll"

"%Temp%\1352778840.dat���ļ����S�C��"

�����h���ļ���

"�Α�Ŀ�\ksuser.dll"

"�Α�Ŀ�\midimap.dll"

"%SystemRoot%\system32\ksuser.dll"

"%SystemRoot%\system32\midimap.dll"

"%SystemRoot%\system32\dllcache\midimap.dll"

"%SystemRoot%\system32\dllcache\ksuser.dll"

����������