ľ�R���d��

Trojan-Downloader.win32.Geral.chd

���@�r�g

2011-02-03

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC”������ľ�R���d�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“137,216 �ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�Ğ����d�������\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�Ğ����d�������\�С�

�����Ñ��ж������Fϵ�y�\�о������W�j�ٶȽ��͡����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

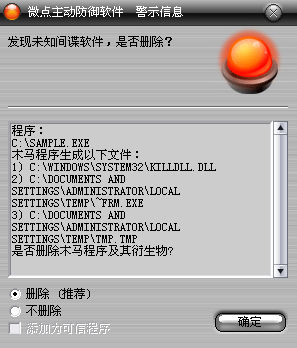

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

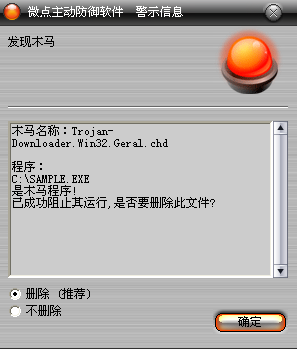

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.win32.Geral.che”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

����%SystemRoot%\system32\updater.exe

����%Temp%\~Frm.exe

%SystemRoot%\system32\scvhost.exe

2���քӻ֏������ļ���

%SystemRoot%\system32\userinit.exe

%SystemRoot%\system32\drivers\etc\hosts

3���քӄh������ע�Ա�ֵ��

�����I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[��ȫܛ��]

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\asyncmac

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aec

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\pcidump

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\

ֵ��RsTray

������%SystemRoot%\system32\scvhost.exe

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

��1���@ȡ�M�̿��գ���v�M��,�z�������Ƿӡ�����]���ҵ��tጷńӑB���ļ�%SystemRoot%\system32\killdll.dll��

��2���{��%SystemRoot%\system32\rundll32.exe���d%SystemRoot%\system32\killdll.dll��

��3����tempĿ��������ļ�~Frm.exe���h���ӑB���ļ�%SystemRoot%\system32\killdll.dll��

��4����������Ƶ�%SystemRoot%\system32\Ŀ��²���������updater.exe��

��5���������ļ�%SystemRoot%\system32\drivers\pcidump.sys�����Է��շ�ʽ���d��

��6���{��%SystemRoot%\system32\killdll.dll���d����vCCENTER.EXE�Ȱ�ȫܛ���M�̣���������ȫܛ��ӳ��ٳ֣����h��������ļ�%SystemRoot%\system32\drivers\aec.SYS��ȥ��%SystemRoot%\system32\drivers\AsyncMac.sys���ļ����o��

��7���{����pcidump.Sys�Á���userinit.Exe�ļ���

��8����ע�Ա팍�F%SystemRoot%system32\scvhost.Exe�Ԇ��ӣ�

��10�����d�ļ����wϵ�yhosts�ļ����l�ͽyӋ��Ϣ��ָ���Wվ�����d����ľ�R�������\�У�

��11����ؐ������%SystemRoot%\system32\scvhost.exe��

��12��������̎���ļ�_undelme.bat�����F�����Ԅh����

��

����

���������ļ���

%SystemRoot%\system32\killdll.dll

%Temp%\~Frm.exe

%SystemRoot%\system32\updater.exe

%SystemRoot%\system32\drivers\pcidump.sys

%SystemRoot%\system32\userinit.exe

%Temp%\_undelme.bat

�������ļ���

����

%SystemRoot%\system32\userinit.Exe

%SystemRoot%\system32\drivers\etc\hosts

����

�����h���ļ���

%SystemRoot%\system32\killdll.dll

%SystemRoot%\system32\drivers\aec.Sys

%SystemRoot%\system32\drivers\pcidump.sys

%SystemRoot%\system32\\drivers\AsyncMac.sys

����

��������ע�Ա�������

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\asyncmac

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aec

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\pcidump

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[���нٳ�]

������

�����L���W�j��

http://*****.cn/img/aa1.exe

http://*****.cn/img/aa2.exe

http://*****.cn/img/aa3.exe

http://*****.cn/img/aa4.exe

http://*****.cn/img/aa5.exe

http://*****.cn/img/aa6.exe

http://*****.cn/img/aa7.exe

http://*****.cn/img/aa8.exe

http://*****.cn/img/aa9.exe

http://*****.cn/img/aa10.exe

http://*****.cn/img/aa11.exe

http://*****.cn/img/aa12.exe

http://*****.cn/img/aa13.exe

http://*****.cn/img/aa14.exe

http://*****.cn/img/aa15.exe

http://*****.cn/img/aa16.exe

http://*****.cn/img/aa17.exe

http://*****.cn/img/aa18.exe

http://*****.cn/img/aa19.exe

http://*****.cn/img/aa20.exe

http://*****.cn:1433/r/aa21.exe

http://*****.cn:1433/r/aa22.exe

http://*****.cn:1433/r/aa23.exe

http://*****.cn:1433/r/aa24.exe

http://*****.cn:1433/r/aa25.exe

http://*****.cn:1433/r/aa26.exe

http://*****.cn:1433/r/aa27.exe

http://58.51.90.***:8080/news/image.jpg

http://*****.cn:1433/r/aa29.exe

http://*****.cn:1433/r/aa30.exe

http://*****.cn:1433/r/aa31.exe