ľ�R���d��

Trojan-Downloader.Win32.Geral.cky

���@�r�g

2011-04-28

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@������"NsPack"�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“38,957”�ֹ����D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���ǽY�����C��ܛ�����d�������������C�\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ���ǽY�����C��ܛ�����d�������������C�\�С�

�Ñ��ж������Fϵ�y�\�о��������ڴ���δ֪�����M�̡���ܛ�o���P�]���o�����ӡ�ϵ�y��Ҫ�Y�ρGʧ�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

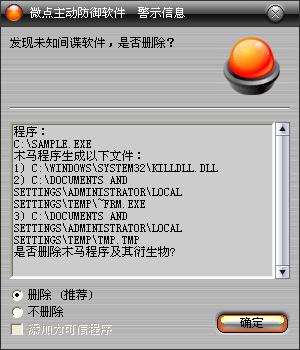

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙ”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

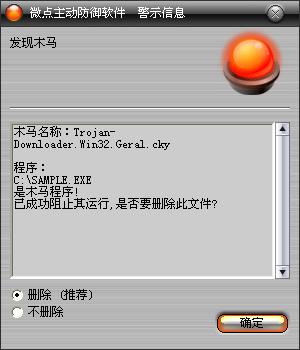

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Geral.cky”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�ք���ձ��C�R�r�ļ��A��

2.�h������ע�Ա�헣����h��ָ��ĿɈ����ļ���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��updater

������C:\WINDOWS\system32\updater.exe

3.��ȫ�P�M�в����隢��

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.ԓ�ӱ��\�к@ȡ�����M��id��ͨ�^�������C�M�̿��ի@ȡ�����M�̵ĸ��M��id��

2.�@ȡ���Cϵ�yĿ�·������ϵ�yĿ���ጷńӑB朽ӎ��ļ�"killdll.dll"��

3.�����M���\��ϵ�y�ļ�"rundll32.exe"��ͨ�^��������ķ�ʽ�\�ЄӑB朽ӎ��ļ�"killdll.dll"����������һ�Εr�g��

4.�ӑB朽ӎ��ļ�"killdll.dll"�����d�\�к������M����ൽ"SeDebugPrivilege"���ޡ�

5.���������M�̿��գ������M������"CCenter.exe"(���ǚ�ܛ�M����)����ԓ�M�̴��ڄt�h��ϵ�y�ļ�"%SystemRoot%\system32\drivers\AsyncMac.sys"����"killdll.dll"ģ�K�YԴ��ጷ�ͬ�����ļ������������ռ��dԓ�ӣ����F�ڵӽY��һЩ���К�ܛ�M�̣�ͬ�rͨ�^�\�����ʽ�P�]��ܛ��ע�Եķ��գ���"CCenter.exe"�M�̲����ڣ�ͨ�^�h��ϵ�y�ļ�"%SystemRoot%\system32\drivers\aec.SYSaec.SYS"��ጷ�ͬ�����ļ������d�����F�P�]��ܛ��Ŀ�ģ����ጷŵ����ļ��h����

6.�@ȡ���C�R�rĿ��ļ��A����ԓĿ���ጷſɈ����ļ�"~Frm.exe"���\�С�

7."~Frm.exe"�\�к�@ȡ�����ļ�·�������^�����Ƿ��"%SystemRoot%\system32\userinit.exe"��

8.���DŽt�\��ϵ�y�ļ�"%SystemRoot%\explorer.exe"���������в��E10��

9.�����DŽt�����_�C����ע�Ա�헣�ָ��"%SystemRoot%\system32\updater.exe"��������ע�Ա�헣�

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��updater

������C:\WINDOWS\system32\updater.exe

10.��������"TTXOOBBAACCDD"��ȫ��ԭ�ӣ������ڄt�˳��������ڄt����ԓȫ��ԭ�ӣ���ֹ�����؏��\�С�

11.�ڱ��CĿ���ጷ�����"tmp.tmp"�ӑB朽ӎ��ļ�������������"GameTexeTT.."���ļ�ӳ�䌦�������h�M���g��ͨӍ��

12.�����M���\��ϵ�y�ļ�"%SystemRoot%\system32\svchost.exe"�������ӑB朽ӎ��ļ�"tmp.tmp"ע�뵽ԓ�M�����\�С�

13."~Frm.exe"���@ȡ���C�W����Ϣ��ͨ�^"���ſ��g"�ķ�ʽ�����C�W����Ϣ�l�ͽo�ڿͣ����ԽyӋ������Ⱦ�yӋ��

14.�ӑB朽ӎ��ļ�"tmp.tmp"�����d�\�к��_����"GameTexeTT.."���ļ�ӳ�䌦���Ы@ȡ���ܵ����d��ַ��Ϣ��

15.�����d��ַ���d�ı��ļ������C�R�rĿ��£���������"pctools.tmp"��

16.���_�ı��ļ�"pctools.tmp"�����Ы@ȡ�����������d��ַ�����d���������C�R�rĿ��ļ��A�£�������"XXXXX_xeex.exe"��ʽ�����֣����\�С�

17.ጷ����ļ�"system32\drivers\pcidump.sys"���������ռ��dԓ�ӣ�ԓ�Ӽ��d����ϵ�y�ļ�"%SystemRoot%\system32\userint.exe"�����F"~Frm.exe"�ļ����_�C���ӣ���ɺ�ֹͣ���h�����ļ�"pcidump.sys"��

18.����ڱ��C�R�r�ļ��A������̎���ļ�"_undelme.bat"���h������Դ�ļ���������̎����

���������ļ���

%SystemRoot%\system32\killdll.dll

%SystemRoot%\system32\drivers\AsyncMac.sys

%SystemRoot%\system32\drivers\aec.SYSaec.SYS

%SystemRoot%\system32\updater.exe

%Temp%\~Frm.exe

%Temp%\tmp.tmp

%Temp%\pctools.tmp

%Temp%\_undelme.bat

�����h���ļ���

%SystemRoot%\system32\killdll.dll

%SystemRoot%\system32\drivers\AsyncMac.sys

%SystemRoot%\system32\drivers\aec.SYSaec.SYS

%Temp%\_undelme.bat

������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

���Q��updater

������C:\WINDOWS\system32\updater.exe

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\pcidump

���Q��ImagePath

������C:\WINDOWS\System32\drivers\pcidump.sys

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\

���Q��ImagePath

������C:\WINDOWS\system32\drivers\AsyncMac.sys

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\

���Q��ImagePath

������C:\WINDOWS\system32\drivers\aec.SYSaec.SYS

�����L���W�j��

http://www.ec***.asp?mac=00c029caae9c&xxx****

http://20.p***u.com:7***/1***.txt

http://xi***.pp***.com:7***/B***/d**.exe

http://xi***.pp***.com:7***/B***/rk02.exe

http://xi***.pp***.com:7***/B***/rk03.exe

http://xi***.pp***.com:7***/B***/wen***.exe

http://xi***.pp***.com:7***/B***/rk05.exe

http://xi***.pp***.com:7***/B***/qq.exe

http://xi***.pp***.com:7***/B***/rk06.exe

http://xi***.pp***.com:7***/B***/rk07.exe

http://xi***.pp***.com:7***/B***/rk08.exe

http://xi***.pp***.com:7***/B***/rk09.exe

http://xi***.pp***.com:7***/B***/rk10.exe

http://xi***.pp***.com:7***/B***/rk11.exe

http://xi***.pp***.com:7***/B***/rk12.exe

http://xi***.pp***.com:7***/B***/rk13.exe

http://xi***.pp***.com:7***/B***/r***.exe

http://xi***.pp***.com:7***/B***/rk15.exe

http://xi***.pp***.com:7***/B***/rk16.exe

http://xi***.pp***.com:7***/B***/rk17.exe

http://xi***.pp***.com:7***/B***/rk18.exe

http://xi***.pp***.com:7***/B***/rk19.exe

http://xi***.pp***.com:7***/B***/rk22.exe

http://xi***.pp***.com:7***/B***/rk24.exe

http://xi***.pp***.com:7***/B***/rk25.exe

http://xi***.pp***.com:7***/B***/g***.exe