"��������(gu��)"�I̖(h��o)ľ�R

Trojan-PSW.Win32.OnLineGames.eoja

���@�r(sh��)�g

2011-07-14

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“vc ”������ľ�R�������c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@���L(zh��ng)�Ȟ�“63,544 �ֹ�(ji��)”���D��(bi��o)�� �������U(ku��)չ����“.exe”���������b���ļ��A�D��(bi��o)���[��?c��i)U(ku��)չ������

�������U(ku��)չ����“.exe”���������b���ļ��A�D��(bi��o)���[��?c��i)U(ku��)չ������

���Ñ���������Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ����������Ŀ�ıIȡ�W(w��ng)��“��������(gu��)”����~̖(h��o)�ܴa���Ñ��ж��������\(y��n)�е��Α�?q��)����?qi��ng)���P(gu��n)�]�������F(xi��n)δ֪�M(j��n)

�̵ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������

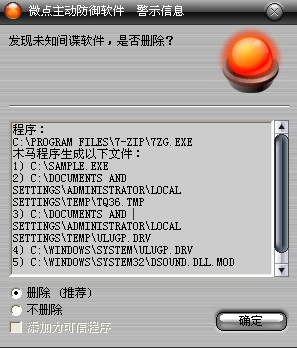

������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪�gՙܛ��”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

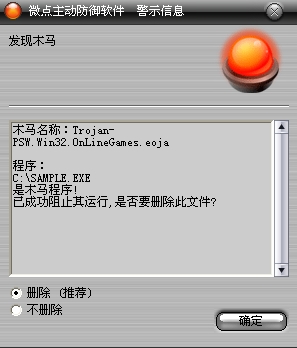

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trojan-PSW. Win32.WOW.qzy”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1.�ք�(d��ng)�h�������ļ���

%Temp%\TQ36.tmp

%Temp%\QXQQw.DRV(�S�C(j��)��)

%SystemRoot%\system\QXQQw.DRV

%SystemRoot%\system32\dsound.dll

2.�ޏ�(f��)ϵ�y(t��ng)�����ļ�

%SystemRoot%\system32\dsound.dll

׃������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

1.��(chu��ng)���M(j��n)�̿��գ���v����“��������(gu��)”�M(j��n)��wof.exe,����ҵ��t��(qi��ng)�нY(ji��)����

2.��ϵ�y(t��ng)�R�r(sh��)Ŀ䛄�(chu��ng)��%Temp%\TQ36.tmp��ጷŲ�������TQ36.tmp��

3.��ؐ%Temp%\TQ36.tmp��%Temp%\QXQQw.DRV(�S�C(j��)��)����ؐ%Temp%\TQ36.tmp��%SystemRoot%\system\QXQQw.DRV��

4.��(chu��ng)�������w"__INF_dsound.dll__",��ؐһ��%SystemRoot%\system32\dsound.dll��%SystemRoot%\system32\dsound.dll.mod�����ݣ�ͨ�^������(g��u)��PE�ļ�dsound.dll�Ķ��_(d��)����(zh��)��dsound.ll�ļ��r(sh��)�\(y��n)�в������a��

5.��(chu��ng)����̎���ļ�%Temp%\delself.bat,�����Ԅh����̎������{(di��o)��shell��(zh��)��Щ��̎��h�����ļ����˳�����

6.��(d��ng)�\(y��n)�г���r(sh��)�Ԅ�(d��ng)���ddsound.dll����(zh��)�в������a����(chu��ng)���I�P��Ϣ�^�ӱIȡ��������(gu��)����Α��~̖(h��o)��

������(chu��ng)���ļ���

%Temp%\TQ36.tmp

%Temp%\QXQQw.DRV(�S�C(j��)��)

%SystemRoot%\system\QXQQw.DRV

%SystemRoot%\system32\dsound.dll