ħ��I̖(h��o)ľ�R

Trojan-PSW.Win32.OnLineGames.esrr

���@�r(sh��)�g

2012-10-25

Σ���ȼ�(j��)

��

�����Y��

��ԓ�ӱ���ʹ��“C\C ”������“ħ��I̖(h��o)ľ�R”�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@,����“UPX”�Ӛ�����D���^��ܛ���裬�Ӛ����L�Ȟ�“49,664”�ֹ�(ji��)���D��(bi��o)��“

”��ʹ��“exe”�U(ku��)չ����ͨ�^�ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ���DZIȡ�Ñ����ܴa�͎�̖(h��o)����Ϣ����(d��ng)�Ñ�Ӌ(j��)��C(j��)��Ⱦ��ľ�R������, ��(hu��)���F(xi��n)“ħ��”�Α�o���P(gu��n)�]��ݔ���Ñ������ܴa���ܱ��r(sh��)�Α��\(y��n)�о����ĬF(xi��n)����K����(d��o)��̓�Mؔ(c��i)�a(ch��n)������Iȡ�����Ұl(f��)�F(xi��n)δ֪�M(j��n)�̵ȬF(xi��n)��

”��ʹ��“exe”�U(ku��)չ����ͨ�^�ļ��������W(w��ng)퓒��R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ���DZIȡ�Ñ����ܴa�͎�̖(h��o)����Ϣ����(d��ng)�Ñ�Ӌ(j��)��C(j��)��Ⱦ��ľ�R������, ��(hu��)���F(xi��n)“ħ��”�Α�o���P(gu��n)�]��ݔ���Ñ������ܴa���ܱ��r(sh��)�Α��\(y��n)�о����ĬF(xi��n)����K����(d��o)��̓�Mؔ(c��i)�a(ch��n)������Iȡ�����Ұl(f��)�F(xi��n)δ֪�M(j��n)�̵ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

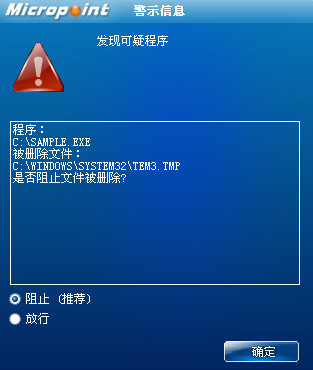

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ��“�l(f��)�F(xi��n)���ɳ���”��Ո(q��ng)ֱ���x����ֹ̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

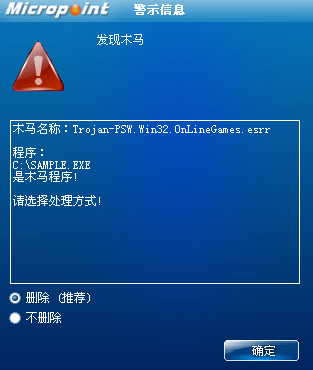

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trojan-PSW.Win32.OnLineGames.esrr”��Ո(q��ng)ֱ���x��h������D2��

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1.�ք�(d��ng)��Q�����ļ�

"<�Α��b·��>\ksuser.dll"

"<�Α��b·��>\midimap.dll"

"%SystemRoot%\system32\ksuser.dll"

"%SystemRoot%\system32\dllcache\ksuser.dll"

"%SystemRoot%\system32\midimap.dll"

"%SystemRoot%\system32\dllcache\midimap.dll"

2. �ք�(d��ng)�h���ļ�

"%SystemRoot%\system32\sysapp23.dll����Y��(sh��)���S�C(j��)��"

"%SystemRoot%\system32\chinasougou.ime"

3.�h��ݔ�뷨

���ģ��Ї����U(ku��)չ

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.����(d��ng)ǰ�M(j��n)�̙�(qu��n)��������"SeDebugPrivilege���{(di��o)ԇ�ؙ�(qu��n)��(j��)��"��

2.��(chu��ng)���M(j��n)�̿��գ����Ҳ���(qi��ng)�ƽY(ji��)���M(j��n)��"soul.exe"��ö�e�Αڣ������Αڰl(f��)���P(gu��n)�]��Ϣ��

3.��(chu��ng)���¾��̣�

��1��ö�eע��(c��)��"HKEY_CURRENT_USER\Software\Microsoft\Windows\ShellNoRoam\MUICache"��������"�W(w��ng)�j(lu��)�Α�ħ��͑��ˈ�(zh��)�г���"�֘ӵ��Iֵ�(xi��ng)���@ȡ�Α��b·����

��2���h���ļ�"<�Α��b·��>\ksuser.dll"����?q��)����ļ��Ƅ?d��ng)��������"<�Α��b·��>\TEM6.tmp"�����O(sh��)�؆��h����֮������(chu��ng)�����ļ������벡����(sh��)��(j��)����ͬ�ӵķ�ʽ���ļ�"<�Α��b·��>\midimap.dll"��Q����

��3����(zh��)������"net stop cryptsvc"��"sc config cryptsvc start= disabled"��"sc delete cryptsvc"���ò��h��ܛ��(sh��)�ֺ����(y��n)�C����(w��)��

��4���@ȡϵ�y(t��ng)Ŀ䛣����ļ�"C:\WINDOWS\system32\ksuser.dll"��ؐ��������"C:\WINDOWS\system32\yuksuser.dll"���� "C:\WINDOWS\system32\midimap.dll"��ؐ��������"C:\WINDOWS\system32\yumidimap.dll"��

��5����(chu��ng)���[���ļ�"C:\WINDOWS\system32\sysapp23.dll����Y��(sh��)���S�C(j��)��"�����벡����(sh��)��(j��)��

��6���h���ļ�"C:\WINDOWS\system32\ksuser.dll"����?q��)����ļ��Ƅ?d��ng)��������"C:\WINDOWS\system32\TEM6.tmp���ļ����S�C(j��)��"�����O(sh��)�؆��h����֮������(chu��ng)�����ļ��������벡����(sh��)��(j��)������ؐ��������"C:\WINDOWS\system32\dllcache\ksuser.dll"������ͬ�ӵķ�ʽ��"C:\WINDOWS\system32\midimap.dll"��"C:\WINDOWS\system32\dllcache\midimap.dll"��Q����

4.��(chu��ng)���¾��̣�

��1���@ȡϵ�y(t��ng)Ŀ䛣��h���ļ�"C:\WINDOWS\system32\chinasougou.ime"����?q��)����ļ��Ƅ?d��ng)��������"C:\WINDOWS\system32\TEM5.tmp���ļ����S�C(j��)��"�����O(sh��)�؆��h����֮������(chu��ng)�����ļ������벡����(sh��)��(j��)���������ļ�����ݔ�뷨���b����(d��ng)ǰϵ�y(t��ng)��(d��ng)�У�ԓ�ļ��t���d"C:\WINDOWS\system32\sysapp23.dll����Y��(sh��)���S�C(j��)��"���\(y��n)�С�

5.�������������Ƅ�(d��ng)��������"C:\RECYCLER\5.tmp���ļ����S�C(j��)��"���O(sh��)���؆��h����

6.����dll���d֮��(chu��ng)���¾��̣�

��1�����dԭϵ�y(t��ng)�ļ����O(sh��)��������Ԟ�ϵ�y(t��ng)���[�أ��Y(ji��)���M(j��n)��"360Safe.exe"��"360Tray.exe"��"360sd.exe"���h���ļ�"<�Α��b·��>\wlzs.exe"��"<�Α��b·��>\NdSafeDll.dll"�����Iȡ�Α��~̖(h��o)�ܴa����Ϣ�l(f��)�͵�ָ�������C(j��)��

������(chu��ng)���ļ���

"<�Α��b·��>\ksuser.dll"

"<�Α��b·��>\midimap.dll"

"%SystemRoot%\system32\ksuser.dll"

"%SystemRoot%\system32\dllcache\ksuser.dll"

"%SystemRoot%\system32\midimap.dll"

"%SystemRoot%\system32\dllcache\midimap.dll"

"%SystemRoot%\system32\sysapp23.dll����Y��(sh��)���S�C(j��)��"

"%SystemRoot%\system32\chinasougou.ime"

�����h���ļ���

"<�Α��b·��>\ksuser.dll"

"<�Α��b·��>\midimap.dll"

"<�Α��b·��>\wlzs.exe"

"<�Α��b·��>\NdSafeDll.dll"

"%SystemRoot%\system32\ksuser.dll"

"%SystemRoot%\system32\dllcache\ksuser.dll"

"%SystemRoot%\system32\midimap.dll"

"%SystemRoot%\system32\dllcache\midimap.dll"

����������

�����L���W(w��ng)�j(lu��)��

"115.23*.23*.157"