ľ�R���d��

Trojan-Downloader.Win32.Geral.djt

���@�r�g

2012-12-01

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������“ľ�R���d��”�����c���ӷ���ܛ���ԄӲ��@,����“UPX”�Ӛ�����D���^��ܛ���裬�Ӛ����L�Ȟ�“35,328”�ֹ����D�˞�“

”��ʹ��“exe”�Uչ����ͨ�^�ƄӴ惦���W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǐ������Ñ�ϵ�y�����d����IJ�����ľ�R���T�ļ��\�С�

”��ʹ��“exe”�Uչ����ͨ�^�ƄӴ惦���W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǐ������Ñ�ϵ�y�����d����IJ�����ľ�R���T�ļ��\�С�

�Ñ��ж�������F��X���\���ٶ�׃������ܛ�o���˳������܆��ӣ����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

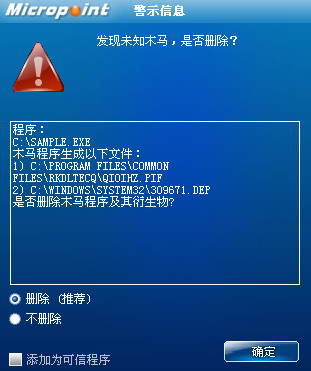

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

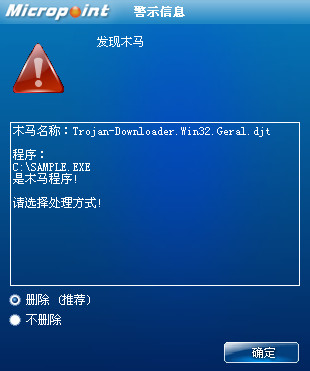

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Geral.djt”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�ք�ֹͣ���h������"auyi"

2.�քӄh���ļ�

"%ProgramFiles%\Common Files\rkdltecq\qioihz.pif"

"%SystemRoot%\system32\1.DEP���ļ����S�C��"

"%SystemRoot%\system\NeRz"

"%SystemRoot%\temp\oqw.ini"

����"%SystemDriver%\Documents and Settings\All Users\Documents\eoi3.tmp���ļ����S�C��"

"�ƄӴűP��Ŀ䛂��b���ļ��A��exe�ļ�"

3.��ע�Ա�

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ ShellServiceObjectDelayLoad\WebCheck"

"HKEY_CLASSES_ROOT\CLSID\{E6FB5E20-DE35-11CF-9C87-00AA005127ED}\InProcServer32\(Ĭ�J)"

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�������֞�"ZONGYAODOANG"�Ļ��⌦��ֹ�؏͈��С�

2.����Ŀ�"C:\Program Files\Common Files\rkdltecq"������������ؐ��������"C:\Program Files\Common Files\rkdltecq\qioihz.pif"��

3.�@ȡϵ�yĿ䛣������ļ�"C:\WINDOWS\system32\1.DEP���ļ����S�C��"�����벡�������������dԓ�ļ�����ǰ�M�̵�ַ���g�{���䌧������"Whaier"��"Simenze"��

4.�ļ�"C:\WINDOWS\system32\1.DEP���ļ����S�C��"���d����֮��

��1���O���Iֵ�"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ ShellServiceObjectDelayLoad\WebCheck" = "{E6FB5E20-DE35-11CF-9C87-00AA005127ED}"��"HKEY_CLASSES_ROOT\CLSID\{E6FB5E20-DE35-11CF-9C87-00AA005127ED}\InProcServer32\(Ĭ�J)" = "C:\WINDOWS\system32\1.DEP"��

��2����������"cmd /c sc stop policyagent"��ֹͣIPSEC��ȫ���Է��ա�

��3���Дஔǰ�M���Ƿ��"360realpro.exe"��"360quart.exe"��"qqpcmgr.exe"������DŽt�����ļ�"C:\WINDOWS\system\NeRz"���������֞�"auyi"�ķ��գ�����ӳ��ָ��"C:\WINDOWS\system\NeRz"�������Ӵ˷��գ��h���ļ�"C:\WINDOWS\system\NeRz"��

��4���c�O�䌦��"\\.\KONGQIX"ͨ�ţ�ԇ�D�Y�������M�̣�

"ekrn.EXE"��"360rp.EXE"��"360tray.EXE"��"egui.EXE"��"nod32krn.EXE"��"nod32kui.EXE"�� "safeboxtray.EXE"��"360safebox.EXE"��"krnl360svc.EXE"��"ZhuDongFangYu.EXE"�� "360setupscan.EXE"��"RSTray.EXE"��"360sd.EXE"��"360rps.EXE"��"360sdrun.EXE"�� "360speedld.EXE"��"360leakfixer.EXE"��"DumpUper.EXE"��"avgnt.EXE"��"avnotify.EXE"�� "avguard.EXE"��"guardgui.EXE"��"avwebgrd.EXE"��"sched.EXE"��"avfwsvc.EXE"�� "BacsTray.EXE"��"kasmain.EXE"��"kaccore.EXE"��"kastray.EXE"��"kudiskmon.EXE"�� "beikearpmain.EXE"��"beikearpsvc.EXE"��"beikescan.EXE"��"RsMgrSvc.EXE"�� "kav.EXE"��"360safe.exe"��"mcshield.EXE"��"RavMonD.EXE"��"kavstart.EXE"�� "kwatch.EXE"��"kswebshield.exe"��"kxedefend.EXE"��"kxesapp.EXE"��"kxeserv.EXE"�� "kxetray.EXE"��"krepair.EXE"��"kpopserver.exe"��"KVMonXP.EXE"��"KVSrvXP.EXE"�� "KSafe.EXE"��"KSafeTray.EXE"��"KSafeSvc.EXE"��"KANSvr.EXE"��"KANSGUI.EXE"�� "QQDoctorRtp.exe"��"QQPCRTP.EXE"��"QQPCTray.EXE"��"TSVulFWMan.EXE"�� "QQPCMgr.EXE"��"QQPCLeakScan.EXE"��"Twister.EXE"��"avp.EXE"��֮��ֹͣ���h��ԓ���ա�

��5�������ǰ�M�̞�"explorer.exe"���t�@ȡϵ�yĿ䛣����d�ļ�"http://da.sh**aihuabian.com:53/s.gif"�����"C:\WINDOWS\temp\oqw.ini"���xȡ�ļ�"C:\WINDOWS\temp\oqw.ini"�еIJ����Wַ��Ϣ���������d��"C:\Documents and Settings\All Users\Documents\eoi3.tmp���ļ����S�C��"�����С�

��6����v���п��ƄӴűP���������Ŀ��ļ��A�����O�Þ�ϵ�y���[�أ�֮��"C:\Program Files\Common Files\rkdltecq\qioihz.pif"��ؐ��������"�ƄӴűP�P��:\�ļ��A��.exe"��

���������ļ���

"%ProgramFiles%\Common Files\rkdltecq\qioihz.pif"

"%SystemRoot%\system32\1.DEP���ļ����S�C��"

"%SystemRoot%\system\NeRz"

"%SystemRoot%\temp\oqw.ini"

����"%SystemDriver%\Documents and Settings\All Users\Documents\eoi3.tmp���ļ����S�C��"

"�ƄӴűP��Ŀ䛂��b���ļ��A��exe�ļ�"

������ע�Ա���

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ ShellServiceObjectDelayLoad\WebCheck"

"HKEY_CLASSES_ROOT\CLSID\{E6FB5E20-DE35-11CF-9C87-00AA005127ED}\InProcServer32\(Ĭ�J)"

�����L���W�j��

"http://da.sh**aihuabian.com:53/s.gif"