�I̖ľ�R

Trojan-PSW.Win32.Element.hu

���@�r(sh��)�g

2011-05-22

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“VC ”�����ıIȡ�Α��~̖�ܴa�������c(di��n)���ӷ���ܛ���ԄӲ��@���L�Ȟ�“22,416 �ֹ�(ji��)”���D��(bi��o)��“ ”�������U(ku��)չ����“.exe”��������Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�ıIȡ�Ñ��Α��~̖���Ñ��ж�������Qϵ�y(t��ng)Ŀ��µ��P(gu��n)�Idll�ļ������F(xi��n)ϵ�y(t��ng)�\(y��n)�о��������F(xi��n)δ֪�M(j��n)�̡�

”�������U(ku��)չ����“.exe”��������Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)퓒��R”�ȷ�ʽ������������ҪĿ�ıIȡ�Ñ��Α��~̖���Ñ��ж�������Qϵ�y(t��ng)Ŀ��µ��P(gu��n)�Idll�ļ������F(xi��n)ϵ�y(t��ng)�\(y��n)�о��������F(xi��n)δ֪�M(j��n)�̡�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)퓒��R�����d�����d

������ʩ

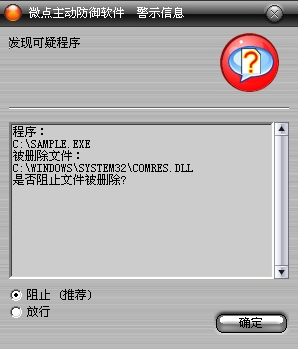

�Ѱ��bʹ���c(di��n)���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)���ӷ������Ԅӱ��o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c(di��n)���ӷ������܉���Ч���ԓ������������]�Ќ��c(di��n)���ӷ���ܛ�����������°棬�c(di��n)���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“���ɳ���”��Ոֱ���x��h��̎������D1��

�D1 �c(di��n)���ӷ���ܛ���ԄӲ��@δ֪������δ������

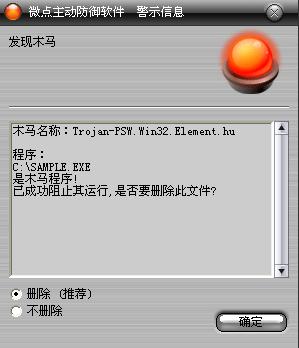

������ѽ�(j��ng)���c(di��n)���ӷ���ܛ�����������°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trojan-PSW.Win32.Element.hu”��Ոֱ���x��h������D2����

�D2 �c(di��n)���ӷ���ܛ��������ث@��֪����

δ���b�c(di��n)���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ�

%SystemRoot%\system32\1008.ocx

%SystemRoot%\system32\elementclientwl01.ocx

2����Q��������(g��)�ļ��������ļ�

%SystemRoot%\system32\dsound.dll

%SystemRoot%\system32\ddraw.dll

%SystemRoot%\system32\comres.dll

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

(1)��ö�e������Ļ�ϵ�플Ӵ��ڣ������Ƿ��������“Element Client”�Ĵ����M(j��n)�̣�����Єt�Kֹԓ�M(j��n)�̡�

(2)���Lԇ�Ƅ�%SystemRoot%\system32\1008.ocx��temp�£���������ڴ��ļ��t��(chu��ng)��%SystemRoot%\system32\1008.ocx��%SystemRoot%\system32\elementclientwl01.ocx����(chu��ng)���ɹ���ጷŲ���Դ�����еĴ��a������(chu��ng)���ăɂ�(g��)�ļ��У�Ȼ���O(sh��)������[�،��ԡ�

(3)����(chu��ng)��%SystemRoot%\system32\system.ini�����ļ�������������Ϣ����ؐ%SystemRoot%\system32\dsound.dll��%SystemRoot%\system32\New.dll���@ȡdsound.dll PE�^��Ϣ����(ji��)��Ϣ�����_�^(q��)�У���%SystemRoot%\system32\New.dll PE�^��Ϣ������һ��(g��)data2��(ji��)���@��%SystemRoot%\system32\dsound.dll�ļ��Ą�(chu��ng)���r(sh��)�g���ĕr(sh��)�g���O(sh��)��%SystemRoot%\system32\New.dll�Ą�(chu��ng)���r(sh��)�g���ĕr(sh��)�g�鄂�@�õĕr(sh��)�g���{(di��o)��sfc_os.dll 5̖����(sh��)�����windowsϵ�y(t��ng)�ļ����o(h��)�����%SystemRoot%\system32\dsound.dll��Ȼ��ؐ%SystemRoot%\system32\New.dll��%SystemRoot%\system32\dsound.dll���Ķ��_(d��)����Qϵ�y(t��ng)����dsound.dll�M����Ŀ�ġ�

(4)�����%SystemRoot%\system32\ddraw.dll��%SystemRoot%\system32\comres.dll����ؐ�ɷ�%SystemRoot%\system32\New.dll�քe��%SystemRoot%\system32\ddraw.dll��%SystemRoot%\system32\comres.dll������ddraw.dll��comres.dll PE�Y(ji��)��(g��u)���½M�����됺����a��߀ԭԭʼddraw.dll��comres.dll�ļ��Ą�(chu��ng)���r(sh��)�g���ĕr(sh��)�g��

(5)���ڲ�����(d��ng)ǰĿ��½���̎���ļ����{(di��o)��WinExec��(zh��)�д��ļ��h��������

(6)����(d��ng)�����Α�r(sh��)�ԄӼ��d%SystemRoot%\system32\dsound.dll��%SystemRoot%\system32\ddraw.dll��%SystemRoot%\system32\comres.dll, ��������(chu��ng)���I�P�^�ӡ���(n��i)���ȡ�Iȡ�Ñ��Α��~̖��

��

������(chu��ng)���ļ���

%SystemRoot%\system32\1008.ocx

%SystemRoot%\system32\elementclientwl01.ocx

������Q��������(g��)ϵ�y(t��ng)�����ļ���

%SystemRoot%\system32\dsound.dll

%SystemRoot%\system32\ddraw.dll

%SystemRoot%\system32\comres.dll

�����h���ļ���

%SystemRoot%\system32\dsound.dll

%SystemRoot%\system32\ddraw.dll

%SystemRoot%\system32\comres.dll