���@�r�g

2008-10-03

����ժҪ

ԓ�ӱ���ʹ��“Delphi”������“ľ�R���d��”�����c���ӷ���ܛ���ԄӲ��@������“Upack”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“32,176�ֹ�”���D�˞� ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”�ȷ�ʽֲ���Ñ�Ӌ��C���\�к����d�����I̖ľ�R�����؈��С�

ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”�ȷ�ʽֲ���Ñ�Ӌ��C���\�к����d�����I̖ľ�R�����؈��С�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

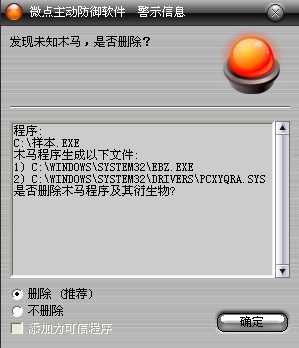

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

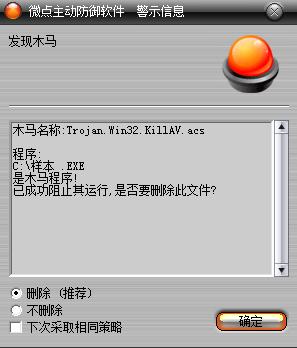

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan.Win32.KillAV.acs”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

��

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к�ȡ�S�C�ļ�����ؐ������Ŀ�%SystemRoot%\system32Ŀ������鲡�����w�ļ���������ԓ�M�̣�ȡ�S�C�ļ�����Ŀ�%SystemRoot%\system32\drivers\��ጷ����ļ���“bopxyz.sys”�������������\�к�vϵ�y��ǰ�M�̲���“avp.exe”��������ڄt�O��ϵ�y�r�g��1900��ԇ�Dʹ����˹���O�ؕ��rʧЧ��1000ms��֏�ϵ�y�r�g������������ጷ����ļ�ע�Ԟ�ͬ�����ղ�����ԓ���գ��֏�SSDTʹ���ְ�ȫܛ���ıO��ʧЧ����ʹ����̎������Ԅh����

| |

헣�HKLM\SYSTEM\CurrentControlSet\Services\bopxyz\

�Iֵ��DisplayName

ָ����bopxyz

헣�HKLM\SYSTEM\CurrentControlSet\Services\bopxyz\

�Iֵ��ImagePath

ָ���ļ���\??\C:\WINDOWS\system32\drivers\bopxyz.sys

헣�HKLM\SYSTEM\CurrentControlSet\Services\bopxyz\

�Iֵ��Start

ָ����03 |

|

��v��ǰϵ�y���������M�̣���ע�Ա�“Image File Execution Options”헌����ض���"ntsd -d"�������M��conime.exe��ctfmon.exe��GuardField.exe��spoolsv.exe�cwuauclt.exe���M�̣�������ڄt���ƽY����

| |

360rpt.exe

360safe.exe

360tray.exe

Adam.exe

Agentsvr.exe

Antiarp.exe

Appsvc32.exe

Autoruns.exe

avp.exe

avp.com

ccenter.exe

Icesword.exe

ras.exe

HijackThis.exe

Scan32.exe

Webscanx.exe

WoptiClean.exe

SysSafe.exe

TrojanDetector.exe

QQDoctor.exe

QQKav.exe

regmon.exe |

|

�{�ú���“URLDownloadToFileA”�Đ���Wվ“http://www.w***88.cn/”�xȡ�����б�“ac.txt”���������б����d����ľ�R�������\�С�