���@�r(sh��)�g

2008-10-09

����ժҪ

ԓ�ӱ���ʹ��“VC ”������“�I̖(h��o)ľ�R”�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������“Upack”�Ӛ���ʽԇ�D��������a����,�Ӛ����L(zh��ng)�Ȟ�“10,780�ֹ�(ji��)”���D��(bi��o)�� ��ʹ��“exe”�U(ku��)չ����ͨ�^“�W(w��ng)�(y��)ľ�R”��“���d�����d”��;��ֲ���Ñ�Ӌ(j��)��C(j��)���\(y��n)�к��řC(j��)�Iȡ�W(w��ng)�j(lu��)�Α�“�D��”��“��̖(h��o)”��“�ܴa”��

��ʹ��“exe”�U(ku��)չ����ͨ�^“�W(w��ng)�(y��)ľ�R”��“���d�����d”��;��ֲ���Ñ�Ӌ(j��)��C(j��)���\(y��n)�к��řC(j��)�Iȡ�W(w��ng)�j(lu��)�Α�“�D��”��“��̖(h��o)”��“�ܴa”��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�(y��)ľ�R���ļ�����

������ʩ

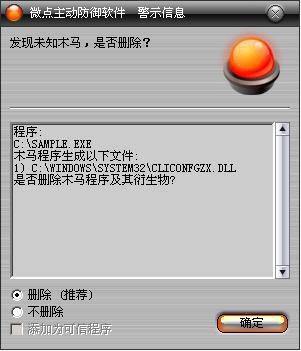

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ո(q��ng)ֱ���x��h��̎������D1����

�D1 ����(d��ng)�����Ԅ�(d��ng)���@δ֪������δ����(j��)��

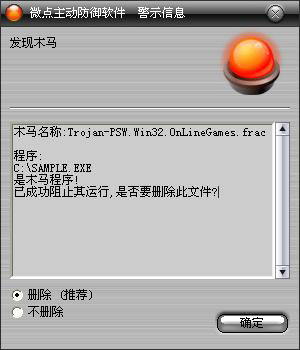

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)"Trojan-PSW.Win32.OLGames.aefo”��Ո(q��ng)ֱ���x��h������D2����

�D2 ����(j��)��ث@��֪����

��(du��)��δʹ���c(di��n)����(d��ng)����ܛ�����Ñ����c(di��n)���������ҽ��h��

1����Ҫ�ڲ���վ�c(di��n)���d�ǹٷ��汾��ܛ���M(j��n)�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M(j��n)������ϵ�y(t��ng)��

2���M�쌢���Ě���ܛ��������(k��)����(j��)�����°汾�M(j��n)�в隢�����_���������r�ؾW(w��ng)�j(lu��)�����L��������Ȼ�Ю�����rՈ(q��ng)ע�⼰�r(sh��)�c���I(y��)�İ�ȫܛ���S��(li��n)ϵ�@ȡ���g(sh��)֧�֡�

3���_��windows�Ԅ�(d��ng)���£����r(sh��)���©���a(b��)����

��������

ԓ�ӱ�����(zh��)�к�,ጷ�“cliconfgzx.dll”�c“cliconfgzx.nls”��%SystemRoot%\system32Ŀ��£���vϵ�y(t��ng)�M(j��n)�̣�����“�D��”�Α�͑����M(j��n)��“ElementClient.exe”������Y(ji��)������ע��(c��)�����P(gu��n)�Iֵ�O(sh��)��“WH_CALLWNDPROC”��͵�ȫ���^�ӣ�ʹ��������“Explorer.exe”�������M(j��n)�̼��d�����^�丸�M(j��n)�����Ƿ��“360Tray.exe”��“360Safe.exe”��“verclsid.exe”������DŽt�Y(ji��)���M(j��n)�̣��õ�“ElementClient.exe” �M(j��n)��ӳ��·�����@ȡ“currentserver.ini”�Ю�(d��ng)ǰ�Ñ��B�ӵ��D�ɷ���(w��)����ͨ�^�O(sh��)��ȫ���I�P�����(bi��o)�^�ӫ@ȡԓ�Α�“�Ñ���”�c“�ܴa”����“���ſ��g”�ķ�ʽ��ľ�R���Iȡ��Ϣ�l(f��)����“http: //www.il***zhuxian.cn/zx777/mb.asp”��“http: //www.i***zhuxian.cn/zx777/lin.asp”��

��(zh��)����̎��h��������