���@�r�g

2008-10-14

����ժҪ

ԓ�ӱ���ʹ��“Delphi”������“ľ�R���d��”�����c���ӷ���ܛ���ԄӲ��@������“Upx”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“13,835 �ֹ�(ji��)”���D�˞� ��ʹ��“exe”�Uչ����ͨ�^“�W(w��ng)�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C���\�к����d����(sh��)“�I̖ľ�R”�������\�С�

��ʹ��“exe”�Uչ����ͨ�^“�W(w��ng)�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C���\�к����d����(sh��)“�I̖ľ�R”�������\�С�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�ľ�R���ļ�����

������ʩ

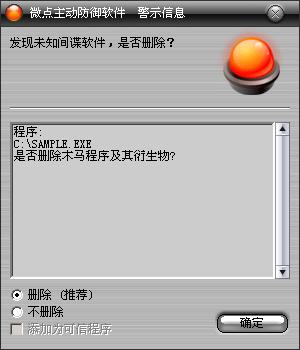

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

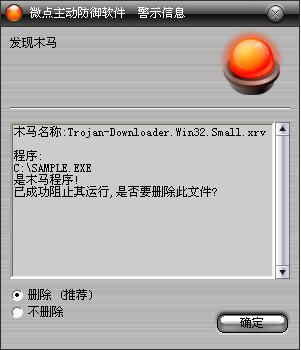

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)"Trojan-Downloader.Win32.Small.xrv”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y(t��ng)��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW(w��ng)�j(lu��)�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I(y��)�İ�ȫܛ���S��(li��n)ϵ�@ȡ���g(sh��)֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ�����(zh��)�к���Ŀ�%SystemRoot%\system32\drivers\���½��(q��)���ļ�“beep.sys”����Qϵ�y(t��ng)ԭ���ļ�����ϵ�y(t��ng)ԭ����(w��)���d����ጷŵ��(q��)���ļ�����ؐ������Ŀ�C:\Program Files\Common Files\System\Ole DB\����������“Ole.exe”���{(di��o)�ú���(sh��)CreateProcess��(zh��)�д˘ӱ�����ͨ�^��̎���(zh��)���Ԅh����

�����������\�кõ��M��“explorer.exe”PIDȻ������_����Ո��(n��i)����gע��һ�δ��a����(zh��)���h�̾��̌����a����“explorer.exe”�M�̵�һ�������\�У�ԓ�����\�к��{(di��o)��API����(sh��)URLDownloadToFileA���d����“�I̖ľ�R”������c:\program files\common files\�²���������exe���(zh��)��

| |

http ://www.92x*mm.cn/mm/qq.gif

http ://www.92x*mm.cn/mm/dh2.gif

http ://www.92x*mm.cn/mm/mh.gif

http ://www.92x*mm.cn/mm/zt.gif

http ://www.92x*mm.cn/mm/cb.gif

http ://www.92x*mm.cn/mm/wow.gif

http ://www.92x*mm.cn/mm/zx.gif

http ://www.92x*mm.cn/mm/rxcq.gif

http ://www.92x*mm.cn/mm/rxjh.gif

http ://www.92x*mm.cn/mm/tl.gif

http ://www.92x*mm.cn/mm/arp.gif |

|