���@�r�g

2008-10-31

����ժҪ

ԓ�ӱ���ʹ��“VC”�����ıI̖�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�27,136 �ֹ����D�˞�“ ”�������Uչ����exe����Ҫͨ�^”�W�ľ�R”��”�ļ�����”�ķ�ʽ������������Ҫ�Iȡ�W�j�Α� “����” ��“�@��ӵ�” ��“ħ�F����” ��“ð�U�u”�ȵĎ�̖���ܴa��

”�������Uչ����exe����Ҫͨ�^”�W�ľ�R”��”�ļ�����”�ķ�ʽ������������Ҫ�Iȡ�W�j�Α� “����” ��“�@��ӵ�” ��“ħ�F����” ��“ð�U�u”�ȵĎ�̖���ܴa��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R�����d�����d���ļ�����

������ʩ

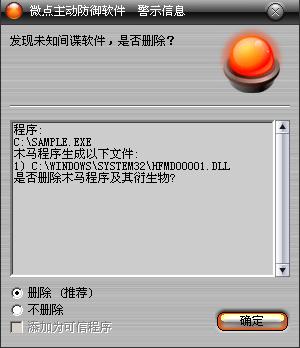

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

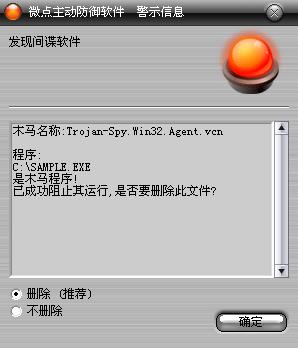

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-Spy.Win32.Agent.vcn”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к�ؐ������Ŀ�“%SystemRoot%\system32”����������“hfmd00001.exe”����ͬһĿ���ጷńӑB���ļ�“hfmd00001.dll”�Լ����ļ�“test.sys”��ʹ�ú���CopyFileA����Ŀ��µ��ļ�“SFC_OS.DLL”�Ƶ�ϵ�y��Ŀ��²����d���ļ����{����5#����ȥ���ļ����o�����ļ�“test.sys”����Ŀ�“%SystemRoot%\system32\drivers\”����Qԭ���ļ�“beep.sys”��ϵ�yԭ���ռ��d���ӣ�ʹ���֚�ܛ�����O��ʧЧ����v�M�̲���“explorer.exe”���ҵ�����Ո�ȴ���g���ļ�“hfmd00001.dll”���룬�{���h�̾��̈��У�������ע�Ա���ֵ��ʹ�����Sϵ�y���ӣ�ͨ�^��̎������Ԅh����

| |

헣�HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer\Run\

��ֵ��HFDF

ָ����C:\WINDOWS\system32\hfmd00001.exe |

|

�ӑB��“hfmd00001.dll”���b�d�\�к�ͨ�^API����SetWindowsHookExA�O��ȫ���^��ԇ�D������ע�뵽�����M���У������M��“dekaron.exe” ��“cabalmain.exe” ��“wow.exe” ��“df_test.exe” ��“maplestory.exe”,�����ڄtͨ�^�xȡ�Α����Pģ�K�����@ȡ�Α��“��̖”��“�ܴa”�������@��Ϣ�Ը�ʽmxdu=&mxdp=&p2=&B2=&N=0����ʽ�l��http:// www.mic**ke.com/css/md/lin.asp��