���@�r�g

2008-11-01

����ժҪ

ԓ�ӱ���ʹ��“Delphi”���������d�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�90,112 �ֹ����D�˞� �������Uչ����exe����Ҫͨ�^"�W�ľ�R"��"�ļ�����"�ȷ�ʽ������������Ҫ���d����ľ�R����

�������Uչ����exe����Ҫͨ�^"�W�ľ�R"��"�ļ�����"�ȷ�ʽ������������Ҫ���d����ľ�R����

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

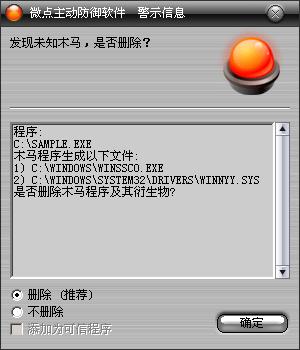

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

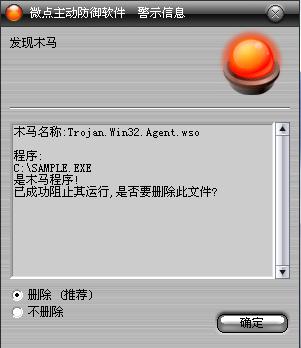

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan.Win32.Agent.wso”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к�,��ؐ������Ŀ�“%SystemRoot%”����������“winssco.exe”,���ڴ�λ������һ�����Q�r�g����������̎��”time.bat”��ͬ���ĕr�g��ʹ�ú���WinExec�[�؈���”time.bat”��̎����

�������£�

| Quote: |

net time /setsntp:time.tesekl.info

sc config w32time start= demand

net stop w32time

net start w32time

w32tm /resync |

|

ͨ�^SCM��ע�Ա팢����ע�Գ�����WinSSCOM�ķ��ղ����Ӵ˷��գ����P�Iֵ���£�

| |

헣�HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSSCOM

�Iֵ��DisplayName

ָ����COM Windows System

헣�HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSSCOM

�Iֵ��ImagePath

ָ����C:\WINDOWS\winssco.exe

헣�HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSSCOM

�Iֵ��Start

ָ����02 |

|

�����������\�к��{��API�����ľWվhttp ://lin.te**123.info/�xȡlin.txt�������б����d�������������\�С�