���@�r�g

2008-11-2

����ժҪ

ԓ�ӱ���ʹ��”Delphi”���������x�������c���ӷ���ܛ���ԄӲ��@������”FSG”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�42,605 �ֹ����D�˞� �������Uչ����exe����Ҫͨ�^”�W�ľ�R”��”�ļ�����”��”�ƄӴ惦���|”�ȷ�ʽ������������Ҫ���d����ľ�R����

�������Uչ����exe����Ҫͨ�^”�W�ľ�R”��”�ļ�����”��”�ƄӴ惦���|”�ȷ�ʽ������������Ҫ���d����ľ�R����

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ��������ƄӴ惦���|

������ʩ

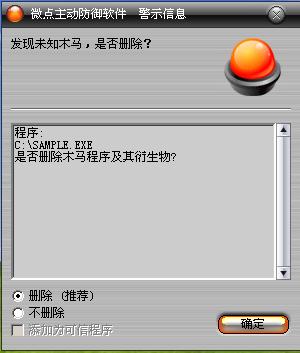

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

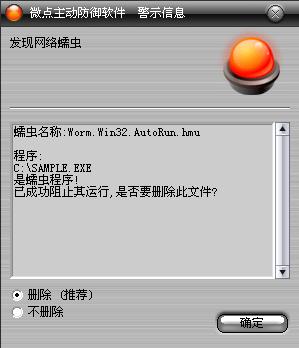

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Worm.Win32.AutoRun.hmu”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к�ؐ������Ŀ�”%systemroot%\system32\”����������”stup.exe”��������Ԟ�ϵ�y�[�أ�ʹ�ú���WinExec���[�ط�ʽ��������"C:\WINDOWS\system32\stup.exe stup"���Ӵ˿�ؐ��������ע�Ա���ֵʹ���_�C�Ԇ��ӣ������{����̎������Ԅh����

| |

헣�HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\

�Iֵ��SiZhu

ָ����C:\WINDOWS\system32\stup.exe |

|

�����������\�к��_�W�L��http ://www.1h**dan.cn/1.txt���������б����dľ�R�������\�У�����Ñ����в����汾̖����”20081013”�t��ľ�R�Nֲ��ָ���ľWַ���d�������²��\�У��yӋ�Ñ�MAC��ַ��Ӌ��C������Ϣ���l����http ://www.1h**dan.cn/tj/1/count.asp��ö�e�P�����ƄӴ惦���|��ጷ��[�ز����ļ���autorun.inf��

���������������\�У�����߀�������²�����

���Һ��������ַ��Ĵ���

“����”

“IceSword”

“��ܛ”

“����”

“ľ�R”

“�G��”

“AutoRun”

“windowsupdate”

“syscheck”

�ҵ����䏊���˳���

�Y��������ȫ�M�̲������ض���“ntsd -d”�������Pע�Ա�����Windows�Ԅ��������΄չ��������Ɖİ�ȫģʽ�Լ��Lԇ���������M�о���W�����ȡ�