���@�r�g

2008-11-07

����ժҪ

ԓ�ӱ���ʹ��“VB”�����ıI̖�������c���ӷ���ܛ���ԄӲ��@������“WinUpack”�Ӛ���ʽԇ�D��������a���裬�Ӛ����L�Ȟ�31,740 �ֹ�(ji��)���D�˞� �������Uչ����“exe”��ͨ�^“�W(w��ng)�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C�������\�к��řC�Iȡ�W(w��ng)�j(lu��)�Α�“���E����”���Α��“��̖”��“�ܴa”����

�������Uչ����“exe”��ͨ�^“�W(w��ng)�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C�������\�к��řC�Iȡ�W(w��ng)�j(lu��)�Α�“���E����”���Α��“��̖”��“�ܴa”����

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�ľ�R���ļ�����

������ʩ

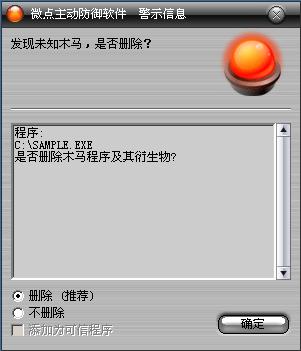

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

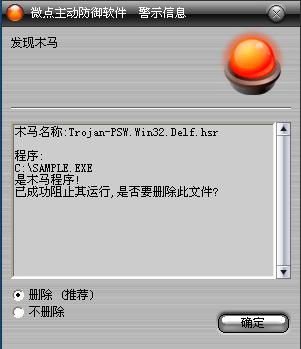

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)"Trojan-PSW.Win32.Delf.hsr”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y(t��ng)��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW(w��ng)�j(lu��)�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I(y��)�İ�ȫܛ���S��(li��n)ϵ�@ȡ���g(sh��)֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ�����(zh��)�к�v���°�ȫܛ���M�̣��Lԇ�����P(gu��n)�]��

360Safe.exe

360safebox.exe

360Tray.exe

avmon.exe

avp.exe

RavmonD.exe

CCenter.exe

wscntfy.exe

wuauclt.Exe

Rav.exe

kissvc.exe

runiep.exe

nod32kui.exe

nod32krn.exe

avguard.exe

avcenter.exe

kav32.exe

kpfwsvc.exe

kpfw32.exe

rfwmain.exe

rfwproxy.exe

rfwsrv.exe

sched.exe

avast.exe

guard.exe

safeboxTray.exe

���Ñ�ע�Ա����������M���ض�λ��“IFEOFILER”��ʹ��o�������\�С�

��������“%SystemDriver%\Temp”�ļ��A��(n��i)”ጷ����(q��)���ļ�“killvv.sys”��������ע�Ԟ�����“killvv”�ķ���(w��)�����P(gu��n)ע�Ա����£�

| |

헣�HKLM\SYSTEM\CurrentControlSet\Services\killvv\

�Iֵ��DisplayName

ָ��(sh��)��(j��)��killvv

헣�HKLM\SYSTEM\CurrentControlSet\Services\killvv\

�Iֵ��ImagePath

ָ��(sh��)��(j��)��\??\C:\Temp\killvv.sys |

|

����(w��)���Ӻ��������(q��)�ә�(qu��n)���ٴ·Lԇ�����P(gu��n)�]���ϰ�ȫܛ���M�̣���ɺ����h�����(q��)���ļ��������(w��)��

�S������“%SystemDriver%\Temp”Ŀ���ጷ�����“zlqyd0�P��.exe” ������“zlqyd0”���S�C�ַ��������ļ����\�У� “zlqyd0�P��.exe” �\�к���“%SystemRoot%\system32\”��ጷńӑB(t��i)���ļ�“yuibbct.dll”�����Ƅ�������“%SystemRoot%”�ļ��A�£���������“yuibbct.exe”����ע�Ա������F(xi��n)���Ԇ��ӡ����P(gu��n)ע�Ա����£�

| |

헣�HKLM \SOFTWARE\Microsoft\Windows\CurrentVersion\Run

�Iֵ��yuibbct

ָ��(sh��)��(j��)��C:\WINDOWS\yuibbct.exe |

|

�����������\�к����M�� “Explorer.exe”��Ո���g���ļ�“yuibbct.dll”���룬����һ�����\�Ќ���Ĵ��a�������Α��M��“sungame.exe”ʹ���˳����Tʹ�Ñ��ٴε�ꑣ���ͨ�^�xȡ�Α��(n��i)�����P(gu��n)ģ�K��(sh��)��(j��)�Iȡ����Α�̖�c�ܴa��������Ϣ��������l(f��)�����ڿ�ָ����ַ��Σ��������档