���@�r�g

2008-11-11

����ժҪ

ԓ�ӱ���ʹ��“Delphi” ������ľ�R�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“53,760 �ֹ�”���D�˞� ��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C���\�к����d����ľ�R�����؈��С�

��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C���\�к����d����ľ�R�����؈��С�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

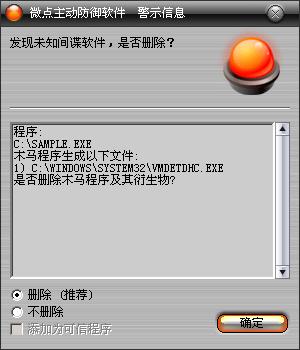

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

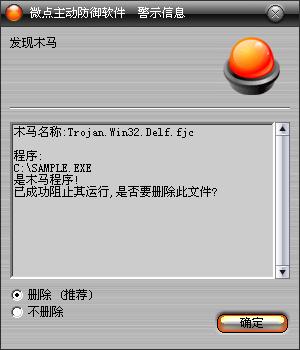

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan.Win32.Delf.fjc”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к��{��“sfc_os.dll”�ĵ���̖�������P�]��“beep.sys”ϵ�y�ļ����o�����ض���������%SystemRoot%\system32\drivers\��“beep.sys”�ļ������F��Qϵ�y “Beep” �����ļ�,ԓ�ļ����Á��֏�ϵ�ySSDT�������F���ijЩ����ܛ�������ӷ������ܣ��_���������ұ��o��Ŀ�ģ���ؐ������Ŀ�%SystemRoot%\system32\�£���������“vmdetdhc.exe”��������Ԟ�“ϵ�y”��“�[��”�������Î�“-Star”�ą�����ʽ�{���\�У���%SystemRoot%\system32\��%SystemRoot%\Ŀ��·քe�������������ļ�“RecordIni.ini”��“ResetTest.txt”�����������ļ���Q�������Ƿ���Ҫ�������£����Î�����“-update”����ʽ���F���¹��ܣ�������ע�Ա��Iֵ���F�_�C�Ԇ��ӣ�

| |

헣�HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\

�Iֵ��vmdetdhc.exe

ָ����C:\WINDOWS\system32\vmdetdhc.exe |

|

��v����360��ȫ�lʿ��“q360safemonclass”�����ģ�M�c�F���S�����\�в������{��ϵ�y“svchost.exe”�M�̣��������M�̃ȴ���g��ע�됺��Ɉ��д��a��Ȼ���{���\�У����кF�L��ָ���W�j���{��“IEXPLORE.EXE”�M�̣��������M�̃ȴ���g��ע�됺��Ɉ��д��a���_���\�����L��ָ���W�j��Ч�����Ԅ��[�����d����ľ�R�����\���c�L���ض��V��朽ӣ�

| |

http ://**.9234.net/down444.txt

http ://**.9234.net/ProcessID.txt

http ://**.9234.net/active.php

http ://***.ads555.com/html/tongji.htm |

|

�[���{������F����h�����ܣ�

| |

| Cmd /c erase /F /A “C:\sample.exe” > nul |

|