���@�r�g

2008-11-15

����ժҪ

ԓ�ӱ���ʹ��“C ”������ľ�R�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a���裬�Ӛ����L�Ȟ�65,024 �ֹ����D�˞� �������Uչ����“exe”��ͨ�^“�W�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C����������Ӳ�P�в��ֈDƬ�����Gʧ�����Ñ���ɘO��p����

�������Uչ����“exe”��ͨ�^“�W�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C����������Ӳ�P�в��ֈDƬ�����Gʧ�����Ñ���ɘO��p����

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

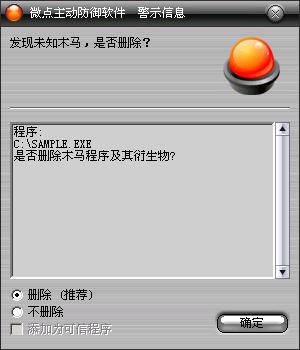

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

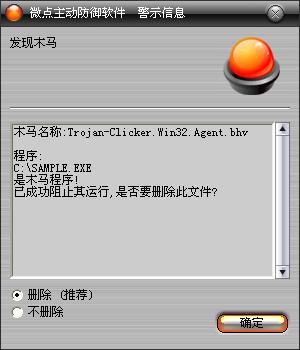

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-Clicker.Win32.Agent.bhv”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������һ�α����кz�y�Ƿ�����[�صIJ�������“SMSSISRUNNING”�������ڄt��ע�Ա���ͨ�^RegDeleteKey�������h��“Image File Execution Options”�����Ɖ�ϵ�y��ȫģʽ���h������£�

| |

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options

HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKLM\SYSTEM\ControlSet001\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

SYSTEM\ControlSet001\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKCU\Software\Policies\Microsoft\MMC\{58221C66-EA27-11CF-ADCF-00AA00A80033} |

|

�S������ExitWindowsEx����������ϵ�y�؆�����“%SystemRoot%\System32”�ļ��A��ጷńӑB���ļ�“xpserver.dll”����������헣����Pע�Ա����£�

| |

헣�“HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Notify\xpserverdll”

�Iֵ��“DllName”

ָ����“xpserver.dll” |

|

��v�M�̴��ڣ�����“�c”��“������”��“����”��“�R“��“��”��“����”��“�M��”��“360”���ִ��������P�]�M�̡�ͨ�^ȫ�P�z�y“boot.ini”�ļ��_��ϵ�y�P�������ҷ�ϵ�y�P�Ⱥ�Y����“JPG”��“GIF”��ȫ���ļ���ȫ����Q����������������DƬԭ�ļ�������οո�.EXE����D���_�Ñ��c�������DƬ������ȫ�Ɖģ����ҷ�ϵ�y�P���Ⱥ�Y����“EXE”���ļ����،��鲡�����a�����h����Y����”“GHO”���ļ������Ñ�O��p����

�Lԇ�P�]IE�M�̣�ͨ�^�L��http://www.baidu.com/index.html�z�y�W��r���W��ͨ�^��

http ://www.k***k.cn/net1.exe

http ://www.k***k.cn/winrun.exe

http ://www.k***k.cn/jpg.exe

���d�����ļ���������“%SystemRoot%\system32”��“%SystemRoot%\System32\Com”�ļ��A��������“jpg.exe”��“lsass.exe”��“smss.exe“���ļ����M�в������¡����ƣ����Ñ���ɘO�䐺�ӵ�Ӱ푡�