���@�r�g

2008-11-18

����ժҪ

ԓ�ӱ���ʹ��“ Delphi”�����ĺ��T�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“52,224 �ֹ�”���D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C���\�к��h�̿����Ñ�Ӌ��C��ֱ�����{�Ñ��[˽�ļ�����ϵ�y��ȫ��

”��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C���\�к��h�̿����Ñ�Ӌ��C��ֱ�����{�Ñ��[˽�ļ�����ϵ�y��ȫ��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

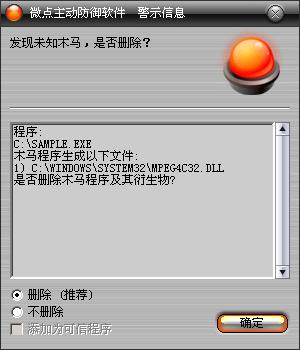

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

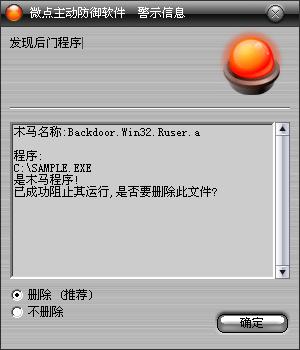

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Backdoor.Win32.Ruser.a”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к��[���{����������Lԇ�P�]360��ȫ�lʿ�M�̣��_���������o��Ŀ�ģ�

| Quote: |

| taskkill /im 360tray.exe /f |

|

����ע�Ա����P�Iֵ���_�����ɷ����B�ӵ����P������Ϣ��

�B�ӷ�IP������ַ��

| Quote: |

헣�

HKEY_LOCAL_MACHINE\SOFTWARE\QQ\QQNETPET\

�Iֵ��MasterDNSE

ָ����alcrao.8866.org

�B�ӷ��˿�̖��

헣�

HKEY_LOCAL_MACHINE\SOFTWARE\QQ\QQNETPET\

�Iֵ��MasterPort

ָ����1981

�Ͼ���ע��Ϣ��

헣�

HKEY_LOCAL_MACHINE\SOFTWARE\QQ\QQNETPET\

�Iֵ��NetPetName

ָ��������С�u |

|

ጷ��ļ�“mpeg4c32.dll”��%SystemRoot%\system32\Ŀ��£��IJ�����“RemoteAccess����ע�Ա����P�Iֵ���_��“RemoteAccess”���յ���Q��

| Quote: |

헣�

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RemoteAccess\

Parameters

�Iֵ��ServiceDll

ָ����%SystemRoot%\system32\mpeg4c32.dll

헣�

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RemoteAccess\

Parameters

�Iֵ��ServiceDll

ָ����%SystemRoot%\system32\mpeg4c32.dll |

|

�{��ϵ�yAPI�_�����գ����ճɹ����Ӻ��_��“svchost”���M�̣��xȡ���T�Nֲ�����O�õ�IP��ַ�Ͷ˿�̖�M�з����B�ӣ��B�ӳɹ����_�������c�ڿ��M��ͨӍ�����ַ�飺

Al**ao.88**.org��1981

�ȴ����ܺڿ͵Ŀ��ƣ��������¹��ܣ����Ñ�Ӌ��C׃��������C��

�ļ�����

��Ļ�O��

�����K��

�Z������

ϵ�y����

ҕ�l�O��

�Y�������M��ǰ�[���{����������h��������

| Quote: |

| cmd.exe /c ping localhost -n 1 && del "C:\sample.exe " |

|