���@�r�g

2008-11-21

����ժҪ

ԓ�ӱ���ʹ��“ VC ”������ľ�R�����c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����ļ��L�Ȟ�“36,864�ֹ�”���D�˞� ��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C���\�к����d�����I̖ľ�R�������\�С�

��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C���\�к����d�����I̖ľ�R�������\�С�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

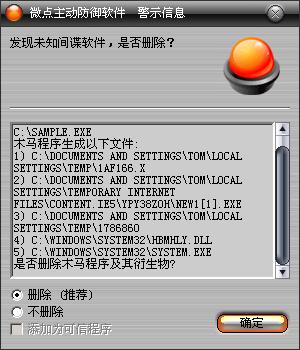

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

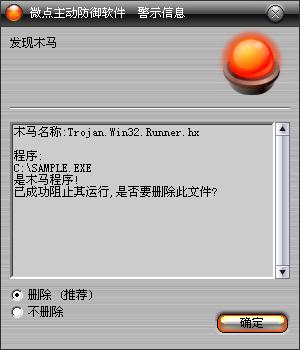

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan.Win32.Runner.hx”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к�v�������а�ȫܛ���M�̣�һ���ҵ���Lԇ����Y�����_���������oĿ�ģ�

| |

kavstart.exe

kissvc.exe

kamilmon.exe

kpfw32.exe

kpfwsvc.exe

kwatch.exe

ccenter.exe

ras.exe

rstray.exe

rsagent.exe

ravtask.exe

ravstub.exe

ravmon.exe

ravmond.exe

avp.exe

360safebox.exe

360safe.exe

Thunder5.exe

rfwmain.exe

rfwstub.exe

rfwsrv.exe |

|

ጷ��ļ�“winsawids.sys”��%SystemRoot%\System32\ drivers\Ŀ��£����������·���“Kisstusb”���ɹ��Ӵ˷��գ�

| |

헣�

HKLM\SYSTEM\CurrentControlSet\Services\Kisstusb

��ֵ��DisplayName

ָ����Kisstusb

��ֵ��ImagePath

ָ����%SystemRoot%\System32\ drivers\winsawids.sys

��ֵ��Start

ָ����3 |

|

�ȴ��z���W�Ӡ�B��һ��̎���Ӡ�B���L������ľ�R�б��Wַ���d�����I̖ľ�R�����أ����d��ľ�R�Ԅ��\�У�ľ�R�\�к�`ȡ�Ñ��Α��Y�ϣ��o�Ñ�O��ēpʧ��

| |

| http://www.o***t.net/ko.txt |

|

ľ�R�б��Wַ�������£�

| |

[file]

open=y

url1=http ://61.***.118.209/new/new1.exe

url2=http ://61.***.118.209/new/new2.exe

url3=http ://61.***.118.209/new/new3.exe

url4=http ://61.***.118.209/new/new4.exe

url5=http ://61.***.118.209/new/new5.exe

url6=http ://61.***.118.211/new/new6.exe

url7=http ://61.***.118.211/new/new7.exe

url8=http ://61.***.118.211/new/new8.exe

url9=http ://61.***.118.211/new/new9.exe

url10=http ://61.***.118.211/new/new10.exe

url11=http ://61.***.210.43/new/new11.exe

url12=http ://61.***.210.43/new/new12.exe

url13=http ://61.***.210.43/new/new13.exe

url14=http ://61.***.210.43/new/new14.exe

url15=http ://61.***.210.43/new/new15.exe

url16=http ://61.***.210.43/new/new16.exe

url17=http ://61.***.210.44/new/new17.exe

url18=http ://61.***.210.44/new/new18.exe

url19=http ://61.***.210.44/new/new19.exe

url20=http ://61.***.210.44/new/new20.exe

url21=http ://61.***.210.42/new/new21.exe

url22=http ://61.***.210.42/new/new22.exe

url23=http ://61.***.210.42/new/new23.exe

url24=http ://61.***.210.42/new/new24.exe

url25=http ://61.***.210.42/new/new25.exe

url26=http ://61.***.210.42/new/new26.exe

url27=http ://61.***.210.41/new/new27.exe

url28=http ://61.***.210.41/new/new28.exe

url29=http ://61.***.210.41/new/new29.exe

url30=http ://61.***.210.41/new/new30.exe

url31=http ://61.***.210.46/new/new31.exe

url32=http ://61.***.210.46/new/new32.exe

url33=http ://61.***.210.46/new/new33.exe

url34=

url35=http ://61.***.210.46/new/new35.exe

url36=

count=36 |

|