���@�r�g

2008-11-30

����ժҪ

ԓ�ӱ���ʹ��“Delphi”���������d�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“1,229,428 �ֹ�”���D�˞� �������Uչ����exe����Ҫͨ�^“�W�ľ�R”��“�ļ�����”�ȷ�ʽ������������Ҫ�ľW�j���dľ�R�������\�С�

�������Uչ����exe����Ҫͨ�^“�W�ľ�R”��“�ļ�����”�ȷ�ʽ������������Ҫ�ľW�j���dľ�R�������\�С�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

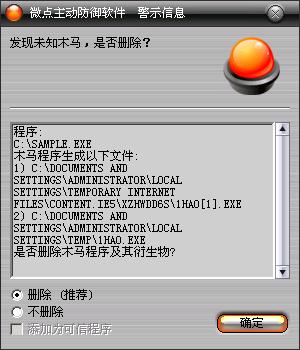

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

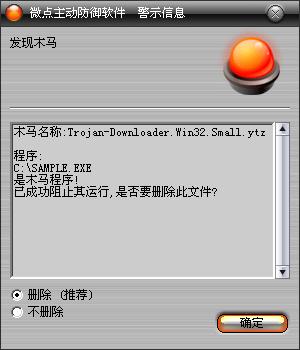

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-Downloader.Win32.Small.ytz”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к���ϵ�yĿ�%TEMP%��ጷ�WMAҕ�l�ļ�“cb120_toWMV_71ab.wmv”�����������з�ʽ�\�У����_�Ñ������������£�

| |

| "C:\Program Files\Windows Media Player\wmplayer.exe" /prefetch:7 /Play "C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\cb120_toWMV_71ab.wmv" |

|

�L���W�j��ͨ�^��http://down.1***78.org/down/pop.txt �xȡ�б��ļ������_���оWַ��ˢȡ�V��������

| |

http://www.refd.cn/

http://www.refd.cn/dz/

http://www.refd.cn/xj/ |

|

�L���W�j����V�����ς������ְl�ߔ�������ȡ�V�����档

| |

| http://www.12**78.org/htvjiv2qv6g2ftmhsb0ol.asp?id=sishenaxl&md5=a74218324144bdaeff0ba51f8391f58f |

|

�L���W�j��ͨ�^��http://down.1***78.org/down/list.txt �xȡ�ļ��б������_���d�����ļ����\�У�

| |

http://www.***d.cn/18.exe

http://www.***d.cn/1hao.exe

http://www.***d.cn/2hao.exe

http://www.***d.cn/3hao.exe

http://www.***d.cn/5hao.exe

http://www.***d.cn/ggzi.exe�� |

|

�����ļ��а����˺ڿͺ��T���I̖ľ�R�Ȳ��������Ԍ��Ñ����C�M���h�̱O�أ��ļ��Iȡ���ܴa�`ȡ�Ȑ��������������Ñ��[˽й¶��Ӌ��C������ϵ�y�p�ĵȇ��غ����