���@�r(sh��)�g

2008-12-2

����ժҪ

ԓ�ӱ���ʹ��“Delphi”���������d�������c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@��δ�Ӛ�,�L(zh��ng)�Ȟ�“86,421 �ֹ�(ji��)”���D��(bi��o)�� �������U(ku��)չ����“exe”����Ҫͨ�^“�W(w��ng)�ľ�R”��“�ļ�����”�ȷ�ʽ������������Ҫ�ľW(w��ng)�j(lu��)���dľ�R�������\(y��n)�С�

�������U(ku��)չ����“exe”����Ҫͨ�^“�W(w��ng)�ľ�R”��“�ļ�����”�ȷ�ʽ������������Ҫ�ľW(w��ng)�j(lu��)���dľ�R�������\(y��n)�С�

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�ľ�R���ļ�����

������ʩ

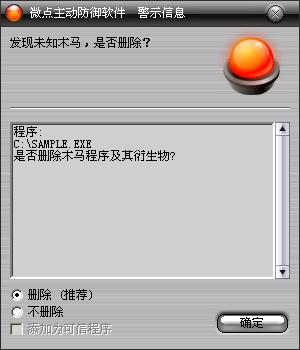

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ո(q��ng)ֱ���x��h��̎������D1����

�D1 ����(d��ng)�����Ԅ�(d��ng)���@δ֪������δ����(j��)��

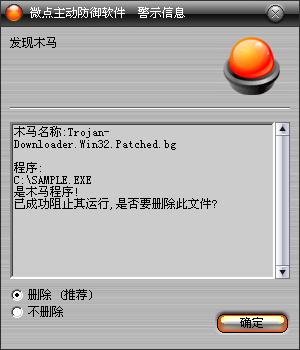

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)"Trojan-Downloader.Win32.Patched.bg”��Ո(q��ng)ֱ���x��h������D2����

�D2 ����(j��)��ث@��֪����

��(du��)��δʹ���c(di��n)����(d��ng)����ܛ�����Ñ����c(di��n)���������ҽ��h��

1����Ҫ�ڲ���վ�c(di��n)���d�ǹٷ��汾��ܛ���M(j��n)�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M(j��n)������ϵ�y(t��ng)��

2���M�쌢���Ě���ܛ������������(j��)�����°汾�M(j��n)�в隢�����_���������r�ؾW(w��ng)�j(lu��)�����L��������Ȼ�Ю�����rՈ(q��ng)ע�⼰�r(sh��)�c���I(y��)�İ�ȫܛ���S��(li��n)ϵ�@ȡ���g(sh��)֧�֡�

3���_��windows�Ԅ�(d��ng)���£����r(sh��)���©���a(b��)����

��������

����ԓ�ӱ�����(zh��)�к��L���W(w��ng)�j(lu��)���d�ļ�“ http://dd7.te***l.info/not.exe ”��������“%SystemDrive%\not.exe”���������\(y��n)�У���ϵ�y(t��ng)“beep.sys”�ļ����ɹ���(d��ng)“Beep”����(w��)��(sh��)�F(xi��n)��(du��)“Beep”����(w��)����Q���(q��)��(d��ng)���d��֏�(f��)ϵ�y(t��ng)SSDT����ʹ���ְ�ȫܛ��������(d��ng)��������ʧЧ���_(d��)���������o(h��)��Ŀ�ģ��ɹ����P(gu��n)�]�˷���(w��)���֏�(f��)“beep.sys”�ļ���

������ע��(c��)�����O(sh��)���[���ļ�����ֹWindows�Ԅ�(d��ng)���£���ֹ�΄�(w��)�����������P(gu��n)ע��(c��)���(xi��ng)���£�

| |

�(xi��ng)��“EY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL\”

�����I��“heckedValue”

������(sh��)��(j��)��“0”

�����(xi��ng)��“HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System\”

�����I��“DisableTaskMgr”

������(sh��)��(j��)��“0x00000001”

�����(xi��ng)��“HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System\”

�����I��“DisableWindowsUpdateAccess”

������(sh��)��(j��)��“0x00000001” |

|

�����Lԇ�����(qu��n)��“SeDebugPrivilege”��v���ڣ���(qi��ng)���P(gu��n)�]���������ִ��M(j��n)�̣�

��������

����IceSword

������ܛ

����SysCheck

��������

����ľ�R

�����G��

�����l(w��i)ʿ

����AutoRun

����System

������v�����M(j��n)�̣��l(f��)�F(xi��n)�t�l(f��)����Ϣͨ��ʹ���P(gu��n)�]��

����360hotfix.exe

����360rpt.exe

����360Safe.exe

����360safebox.exe

����360tray.exe

����adam.exe

����AgentSvr.exe

����AntiArp.exe

����AppSvc32.exe

����arvmon.exe

����AutoGuarder.exe

����autoruns.exe

����avgrssvc.exe

����AvMonitor.exe

����avp.com

����avp.exe

����CCenter.exe

����ccSvcHst.exe

����FileDsty.exe

����findt2005.exe

����FTCleanerShell.exe

����HijackThis.exe

����IceSword.exe

����iparmo.exe

����Iparmor.exe

����IsHelp.exe

����isPwdSvc.exe

����kabaload.exe

����KaScrScn.SCR

����KASMain.exe

����KASTask.exe

����KAV32.exe

����KAVDX.exe

����KAVPFW.exe

����KAVSetup.exe

����KAVStart.exe

����killhidepid.exe

����KISLnchr.exe

����KMailMon.exe

����KMFilter.exe

����KPFW32.exe

����KPFW32X.exe

����KPFWSvc.exe

����KRegEx.exe

����KRepair.COM

����KsLoader.exe

����KVCenter.kxp

����KvDetect.exe

����kvfw.exe

����KvfwMcl.exe

����KVMonXP.kxp

����KVMonXP_1.kxp

����kvol.exe

����kvolself.exe

����KvReport.kxp

����KVScan.kxp

����KVSrvXP.exe

����KVStub.kxp

����kvupload.exe

����kvwsc.exe

����KvXP.kxp

����KvXP_1.kxp

����KWatch.exe

����KWatch9x.exe

����KWatchX.exe

����loaddll.exe

����MagicSet.exe

����mcconsol.exe

����mmqczj.exe

����mmsk.exe

����NAVSetup.exe

����nod32krn.exe

����nod32kui.exe

����PFW.exe

����PFWLiveUpdate.exe

����QHSET.exe

����QQDoctor.exe

����Ras.exe

����Rav.exe

����RavCopy.exe

����RavMon.exe

����RavMonD.exe

����RavStore.exe

����RavStub.exe

����ravt08.exe

����RavTask.exe

����RegClean.exe

����rfwcfg.exe

����RfwMain.exe

����rfwolusr.exe

����rfwProxy.exe

����rfwsrv.exe

����RsAgent.exe

����Rsaupd.exe

����RSTray.exe

����runiep.exe

����safebank.exe

����safeboxTray.exe

����safelive.exe

����scan32.exe

����shcfg32.exe

����smartassistant.exe

����SmartUp.exe

����SREng.exe

����SREngPS.exe

����symlcsvc.exe

����syscheck.exe

����Syscheck2.exe

����SysSafe.exe

����ToolsUp.exe

����TrojanDetector.exe

����Trojanwall.exe

����TrojDie.kxp

����UIHost.exe

����UmxAgent.exe

����UmxAttachment.exe

����UmxCfg.exe

����UmxFwHlp.exe

����UmxPol.exe

����UpLive.exe

����WoptiClean.exe

����zxsweep.exe

�����ޏ�(f��)����.exe

�����P(gu��n)�]����ע��(c��)�팦(du��)���M(j��n)��ӳ��ٳ���“ntsd -d”��

�����������(f��)����ϵ�y(t��ng)Ŀ�“%SystemRoot%\System32”�ļ��A��(n��i)����������“s.exe”�� ����SetFileAttributes����(sh��)����������O(sh��)�Þ�“�[��”��“ϵ�y(t��ng)”���ԅ���(sh��)“s”����(d��ng)“s.exe”��

ጷ���̎���ļ�“SiGou.bat”��Ŀ�“%Temp%”����(zh��)�У���(sh��)�F(xi��n)�Ԅh������̎�����£�

| |

����@EchO Off

����:GouGou

����dEL "C:\Documents and Settings\Administrator\����\Trojan-Downloader.Win32.Patched.exe" /A

����if eXiSt "C:\Documents and Settings\Administrator\����\Trojan-Downloader.Win32.Patched.exe" GoTo GouGou

����dEL %0 /a

����CLs |

|

�����\(y��n)��“svchost.exe”�� ��Ո(q��ng)��(n��i)����g����һ�β������a��ע��“svchost.exe”����ע��(c��)�����h���Ñ���ȫģʽ�����P(gu��n)ע��(c��)�����£�

| |

����HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

����HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318} |

|

���������C(j��)δ(li��n)�W(w��ng)���ӱ�����(f��)��������“%SystemDrive%”Ŀ䛣���������“s.exe”�� ����SetFileAttributes����(sh��)����������O(sh��)�Þ�“�[��”��“ϵ�y(t��ng)”�����O(sh��)��“AutoRun.inf”��ʹ�Ñ��p��ϵ�y(t��ng)�P������(d��ng)��“AutoRun.inf”���£�

| |

����[AutoRun]

����Open=s.exe

����Shell\Open=���_(&O)

����Shell\Open\Command=s.exe

����Shell\Open\Default=1

����Shell\Explore=�YԴ������(&X)

����Shell\Explore\Command=s.exe |

|

�������d��“not.exe”��һ���T�����Ԍ�(du��)�Ñ����C(j��)�M(j��n)���h(yu��n)�̱O(ji��n)�أ��ļ��Iȡ���ܴa�`ȡ�Ȑ����������(hu��)����Ñ��[˽й¶��Ӌ(j��)��C(j��)������ϵ�y(t��ng)�p�ĵȇ�(y��n)�غ����