���@�r�g

2008-12-13

����ժҪ

ԓ�ӱ���ʹ��“Delphi”�����ĺ��T�������c���ӷ���ܛ���ԄӲ��@������“ASProtect”�Ӛ���ʽ���Ҳ������a���^�������ܡ�׃�Σ����F�����[�أ�������w�[���ԣ�ԇ�D��������a���裬�Ӛ����L�Ȟ�“495,616 �ֹ�”����D���������c���ӷ���ܛ���ĈD�ˣ���“ ”����Ŀ�Ğ�“�T�_�Ñ��c��”����ɐ���Ӱ푣�������Ҫ���ܞ�Iȡ�ļ����`ȡ�ܴa��ӛ��I�P���z���^�O�ء���ע�Ա����h��CMD�ȣ�ʹ�Ñ�Ӌ��C��ȫ��¶�ڲ����Nֲ�ߣ������[˽��й�����C�S�ݞ�������C��

”����Ŀ�Ğ�“�T�_�Ñ��c��”����ɐ���Ӱ푣�������Ҫ���ܞ�Iȡ�ļ����`ȡ�ܴa��ӛ��I�P���z���^�O�ء���ע�Ա����h��CMD�ȣ�ʹ�Ñ�Ӌ��C��ȫ��¶�ڲ����Nֲ�ߣ������[˽��й�����C�S�ݞ�������C��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�T�_�Ñ��c�����ļ��������W퓒��R

������ʩ

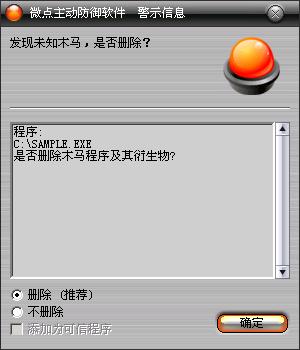

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

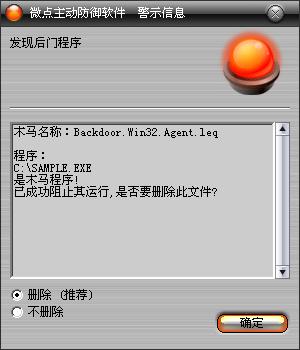

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Backdoor.Win32.Agent.leq”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

����ԓ�ӱ������к��Ԓ���ʽ�[�؆���IE�g�[���M��“IEXPLORE.EXE”����Ո���g���������a���룬“IEXPLORE.EXE”���Ӻ�����������ϵ�yĿ�“%CommonProgramFiles%\Microsoft Shared\MSINFO\”,����������“Rundl132.exe”����������·���惦��“FieleWay.txt”����ע�Ա�����“Rundl132.exe”ע�Ԟ���գ����Pע�Ա��Iֵ���£�

| |

����헣�“HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Runb”

�����I��“Type”

����������110

�����I��“Start”

����������“02”

�����I��“ImagePath”

����������“C:\Program Files\Common Files\Microsoft Shared\MSINFO\Rundl132.exe”

�����I��“DisplayName”

����������“Runb”

�����I��“Description”

����������“windows” |

|

�����S��“IEXPLORE.EXE”���xȡ“FieleWay.txt”�@��ԭ�ӱ�·�����h��ԭ�ӱ���������“Rundl132.exe” ��ϵ�yĿ�“%CommonProgramFiles%\Microsoft Shared\MSINFO\”,��������“_Rundl132.exe”��

����“IEXPLORE.EXE”���Ԓ���ʽ�[�؆���Ӌ�����M��“calc.exe”����Ո���g���������a���룬“calc.exe”���Ӻ��c“IEXPLORE.EXE”����o���������o�M�̴��ڡ�

����“IEXPLORE.EXE”�����r�W��ͨ�^���g“zhou**zhan.3322.org”���xȡ���T�Nֲ�����O�õ�IP��ַ�Ͷ˿�̖�M�з����B�ӣ��B�ӳɹ����c�ڿ��M��ͨӍ�����ܺڿ͵Ŀ��ƣ�ʹ��������Ⱦ���C����������C��