���@�r�g

2008-12-23

����ժҪ

ԓ�ӱ���ʹ��“Delphi”�����ıI̖�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“31,812 �ֹ�(ji��)”���D��(bi��o)��“ ”�������Uչ����“exe”����Ҫͨ�^“�W(w��ng)�ľ�R”��“�ļ�����”�ķ�ʽ������������Ҫ�Iȡ�W(w��ng)�j(lu��)�Α�“ħ�F����”�Ď�̖���ܴa��

”�������Uչ����“exe”����Ҫͨ�^“�W(w��ng)�ľ�R”��“�ļ�����”�ķ�ʽ������������Ҫ�Iȡ�W(w��ng)�j(lu��)�Α�“ħ�F����”�Ď�̖���ܴa��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�ľ�R���ļ�����

������ʩ

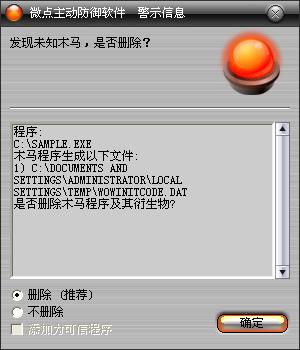

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“���ɳ���”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

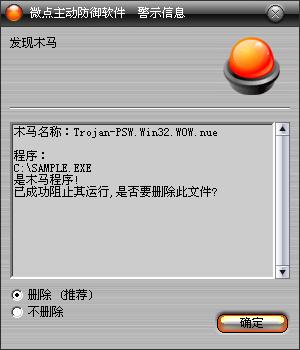

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)"Trojan-PSW.Win32.WOW.nue”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y(t��ng)��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW(w��ng)�j(lu��)�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I(y��)�İ�ȫܛ���S��(li��n)ϵ�@ȡ���g(sh��)֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

����ԓ�ӱ�����(zh��)�к�ͨ�^����ע�Ա��Iֵ“HKLM\SOFTWARE\Blizzard Entertainment\World of Warcraft”���xȡ��“InstallPath”�I���@ȡħ�F���簲�b·������δ�l(f��)�F(xi��n)���t�Lԇ��v�M��“WOW.exe”�Lԇ�@ȡħ�F���簲�b·��������δ�ɹ���������ጷńӑB(t��i)���ļ�“Wowinitcode.dat”��“%Temp%”Ŀ䛲�ͨ�^�䌧(d��o)������(sh��)“hookon”���d��

���������ڳɹ��@ȡ�W(w��ng)�j(lu��)�Α�ħ�F����İ��b·������ħ�F�����Ŀ���ጷ���ӑB(t��i)���ļ�“Wowinitcode.dat”������������O(sh��)�Þ�“�[��”��“ϵ�y(t��ng)”���pС�l(f��)�F(xi��n)���ʣ����Ұ��b·����Ŀ��е�“Wow.exe”�Α�������“Wow.exe”�ļ�ƫ��“5697C8�� 5697D6”��“DivxDecoder.dll”�ַ����Ğ�“Wowinitcode.dat”����(d��ng)“Wow.exe”���Ӻ�ԭ�����d��“DivxDecoder.dll”���ͳɞ���d�����ĄӑB(t��i)��“Wowinitcode.dat”����(d��ng)�Ñ��\���Α�ĕr���Α����Ԅ��b�d�I̖ľ�R���������M�̿��g��

�����ӑB(t��i)��“Wowinitcode.dat”���Α��b�d�\�к���ħ�F����Ŀ��²���“DivxDecoder.dll”���м��d����Ӱ�ħ�F������\�У�ͨ�^API����(sh��)SetWindowsHookExA�O(sh��)��ȫ���^��ԇ�D������ע�뵽�����M���У�ͨ�^�O(ji��n)ҕ��Ϣ���@ȡ�Α��“��̖”��“�ܴa”��“�ܱ�”��“����”����Ϣ�������@��Ϣͨ�^“�W(w��ng)�����”�ķ�ʽ�l(f��)�������Nֲ��ָ����档