���@�r(sh��)�g

2008-12-30

����ժҪ

ԓ�ӱ���ʹ��“ VC ”���������x�������c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������“NSPack”�Ӛ���ʽԇ�D��������a����,�Ӛ����L(zh��ng)�Ȟ� “30,897�ֹ�(ji��)”���D��(bi��o)��“ ”��ʹ��“exe”�U(ku��)չ����ͨ�^“�W(w��ng)�(y��)ľ�R”��“�ļ�����”��“�Ƅ�(d��ng)�惦(ch��)���|(zh��)”��;��ֲ���Ñ�Ӌ(j��)��C(j��)���\(y��n)�к����d����ľ�R�������\(y��n)�С�

”��ʹ��“exe”�U(ku��)չ����ͨ�^“�W(w��ng)�(y��)ľ�R”��“�ļ�����”��“�Ƅ�(d��ng)�惦(ch��)���|(zh��)”��;��ֲ���Ñ�Ӌ(j��)��C(j��)���\(y��n)�к����d����ľ�R�������\(y��n)�С�

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�(y��)ľ�R���ļ��������Ƅ�(d��ng)�惦(ch��)���|(zh��)

������ʩ

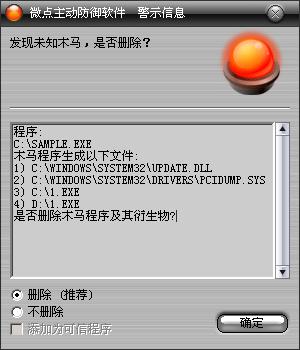

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ո(q��ng)ֱ���x��h��̎������D1����

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

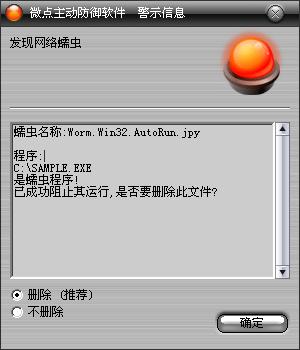

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)"Worm.Win32.AutoRun.jpy”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

��(du��)��δʹ���c(di��n)����(d��ng)����ܛ�����Ñ����c(di��n)���������ҽ��h��

1����Ҫ�ڲ���վ�c(di��n)���d�ǹٷ��汾��ܛ���M(j��n)�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M(j��n)������ϵ�y(t��ng)��

2�����h�P(gu��n)�]U�P�Ԅ�(d��ng)���ţ����w�������E���_ʼ->�\(y��n)��->gpedit.msc->Ӌ(j��)��C(j��)����->����ģ��->ϵ�y(t��ng)->���҂�(c��)�ҵ�"�P(gu��n)�]�Ԅ�(d��ng)����"->�p��->�x��"�ц���"��

3���M�쌢���Ě���ܛ��������(k��)����(j��)�����°汾�M(j��n)�в隢�����_���������r�ؾW(w��ng)�j(lu��)�����L��������Ȼ�Ю�����rՈ(q��ng)ע�⼰�r(sh��)�c���I(y��)�İ�ȫܛ���S��(li��n)ϵ�@ȡ���g(sh��)֧�֡�

4���_��windows�Ԅ�(d��ng)���£����r(sh��)���©���a(b��)����

��������

ԓ�ӱ�����(zh��)�к��{(di��o)��ϵ�y(t��ng)“cacls.exe”������������Ŀ䛙�(qu��n)�ޣ��x��“everyone”�Ñ���ȫ���ƙ�(qu��n)�ޣ�

| |

%SystemRoot%\system32

%Temp% |

|

�Lԇʹ�����������P(gu��n)�]“ESET NOD32 ”�c“ScanFrm.exe”�M(j��n)�̣���(sh��)�F(xi��n)�������o(h��)��

| |

sc config ekrn start= disabled

taskkill /im ekrn.exe /f

taskkill /im ScanFrm.exe /f |

|

���������YԴ��(chu��ng)������“killkb.dll”���ļ���Ŀ�“%SystemRoot%\system32\”��,��(chu��ng)���ɹ�������ϵ�y(t��ng)“rundll32.exe”������(sh��)“droqp”�M(j��n)�м��d���ɹ����d����QĿ�“%SystemRoot%\system32\drivers\”��“acpiec.sys”�ļ�������(chu��ng)������“RESSDT”����(w��)��

| |

�(xi��ng)��

HKLM\SYSTEM\CurrentControlSet\Services\RESSDT

�Iֵ��DisplayName

ָ��(sh��)��(j��)��RESSDT

��ֵ��ImagePath

ָ��(sh��)��(j��)��%SystemRoot%\system32\drivers\acpiec.sys |

|

����(w��)��(chu��ng)���ɹ����{(di��o)�ô˷���(w��),�֏�(f��)ϵ�y(t��ng)SSDT������Dͻ��“����”��ܛ������(d��ng)��������������������Lԇ�P(gu��n)�]“avp.exe”�M(j��n)�̣�

| |

sc config avp start= disabled

taskkill /im avp.exe /f |

|

��v�������а�ȫ�M(j��n)�̣��ҵ���Lԇ�P(gu��n)�]ԓ��ȫ�M(j��n)�̣���(sh��)�F(xi��n)�����ı��o(h��)��

| |

360safe.exe

360safebox.exe

360tray.exe

agentsvr.exe

anti-trojan.exe

antiarp.exe

antivir.exe

autodown.exe

avkserv.exe

avp.exe

avpupd.exe

avsched32.exe

avsynmgr.exe

avwin95.exe

ccenter.exe

cfiaudit.exe

cfind.exe

cfinet.exe

cfinet32.exe

drrtp.exe

dv95.exe

dv95_o.exe

dvp95.exe

egui.exe

ekrn.exe

jed.exe

kaccore.exe

kasmain.exe

kav32.exe

kavstart.exe

kissvc.exe

kmailmon.exe

kpfw32.exe

kpfwsvc.exe

kppmain.exe

krf.exe

kvmonxp.exe

kvprescan.exe

kwatch.exe

luall.exe

lucomserver.exe

mcafee.exe

mcnasvc.exe

mcproxy.exe

mcshield.exe

mon.exe

moniker.exe

moolive.exe

mpfsrv.exe

n32acan.exe

navapsvc.exe

navapw32.exe

navlu32.exe

navnt.exe

navrunr.exe

navsched.exe

navw.exe

navw32.exe

navwnt.exe

pccclient.exe

pccguide.exe

pcciomon.exe

pccmain.exe

pccwin98.exe

pcfwallicon.exe

persfw.exe

pop3trap.exe

ppppwallrun.exe

program.exe

prot.exe

pview95.exe

qqdoctor.exe

ras.exe

rav.exe

rav7.exe

rav7win.exe

ravmon.exe

ravmond.exe

ravstub.exe

ravtask.exe

rescue32.exe

rfw.exe

rfwmain.exe

rfwsrv.exe

rsmain.exe

rsnetsvr.exe

rstray.exe

safeboxtray.exe

safeweb.exe

scam32.exe

scan.exe

scan32.exe

scanfrm.exe

scanpm.exe

scon.exe

scrscan.exe

secu.exe

serv95.exe

sirc32.exe

smc.exe

smtpsvc.exe

sphinx.exe

spy.exe

sweep95.exe

tbscan.exe

tca.exe

tds2-98.exe

tds2-nt.exe

tmntsrv.exe

tmoagent.exe

tmproxy.exe

tmupdito.exe

tsc.exe

ulibcfg.exe

vavrunr.exe

vet95.exe

vettray.exe

vir.exe

vpc32.exe

vsecomr.exe

vshwin32.exe

vsscan40

vsstat.exe

webscan.exe

webscanx.exe

webtrap.exe

wfindv32.exe

windows��(y��u)����.exe

wink.exe

zonealarm.exe |

|

���������YԴ��(chu��ng)������“update.dll”���ļ���Ŀ�“%SystemRoot%\system32\”��,��(chu��ng)���ɹ�������ϵ�y(t��ng)“rundll32.exe”������(sh��)“scan”�M(j��n)�м��d���ɹ����d���L������ľ�R�б��W(w��ng)ַ���M(j��n)�д���ľ�R���d���\(y��n)�У�

�б��W(w��ng)ַ��(n��i)�����£�

| |

1:http://4****5.cn/5/9.exe

1:http://4****5.cn/5/2.exe

1:http://4****5.cn/5/3.exe

1:http://4****5.cn/5/4.exe

1:http://4****5.cn/5/5.exe

1:http://4****5.cn/5/6.exe

1:http://4****5.cn/5/7.exe

1:http://4****5.cn/5/8.exe

1:http://4****5.cn/5/10.exe

1:http://4****5.cn/5/11.exe

1:http://4****5.cn/5/12.exe

1:http://4****5.cn/5/13.exe

1:http://4****5.cn/5/20.exe

1:http://4****5.cn/5/21.exe

1:http://4****5.cn/5/36.exe

1:http://4****5.cn/5/50.exe

1:http://4****5.cn/5/42.exe

1:http://4****5.cn/5/43.exe

1:http://4****5.cn/5/44.exe

1:http://4****5.cn/5/90.exe

1:http://4****5.cn/5/91.exe

1:http://4****5.cn/5/92.exe

1:http://4****5.cn/5/93.exe

1:http://4****5.cn/5/88.exe |

|

�L�����оW(w��ng)ַ�M(j��n)��ˢ�����y(t��ng)Ӌ(j��)��

| |

| http://4****5.cn/14/1.htm |

|

��ϵ�y(t��ng)“hosts”�ļ����£���(sh��)�F(xi��n)��(du��)ָ���W(w��ng)ַ�M(j��n)�нٳ֣�

| |

127.0.0.1 v.onondown.com.cn

127.0.0.2 ymsdasdw1.cn

127.0.0.3 h96b.info

127.0.0.0 fuck.zttwp.cn

127.0.0.0 www.hackerbf.cn

127.0.0.0 geekbyfeng.cn

127.0.0.0 121.14.101.68

127.0.0.0 ppp.etimes888.com

127.0.0.0 www.bypk.com

127.0.0.0 CSC3-2004-crl.verisign.com

127.0.0.1 va9sdhun23.cn

127.0.0.0 udp.hjob123.com

127.0.0.2 bnasnd83nd.cn

127.0.0.0 www.gamehacker.com.cn

127.0.0.0 gamehacker.com.cn

127.0.0.3 adlaji.cn

127.0.0.1 858656.com

127.1.1.1 bnasnd83nd.cn

127.0.0.1 my123.com

127.0.0.0 user1.12-27.net

127.0.0.1 8749.com

127.0.0.0 fengent.cn

127.0.0.1 4199.com

127.0.0.1 user1.16-22.net

127.0.0.1 7379.com

127.0.0.1 2be37c5f.3f6e2cc5f0b.com

127.0.0.1 7255.com

127.0.0.1 user1.23-12.net

127.0.0.1 3448.com

127.0.0.1 www.guccia.net

127.0.0.1 7939.com

127.0.0.1 a.o1o1o1.nEt

127.0.0.1 8009.com

127.0.0.1 user1.12-73.cn

127.0.0.1 piaoxue.com

127.0.0.1 3n8nlasd.cn

127.0.0.1 kzdh.com

127.0.0.0 www.sony888.cn

127.0.0.1 about.blank.la

127.0.0.0 user1.asp-33.cn

127.0.0.1 6781.com

127.0.0.0 www.netkwek.cn

127.0.0.1 7322.com

127.0.0.0 ymsdkad6.cn

127.0.0.1 localhost

127.0.0.0 www.lkwueir.cn

127.0.0.1 06.jacai.com

127.0.1.1 user1.23-17.net

127.0.0.1 1.jopenkk.com

127.0.0.0 upa.luzhiai.net

127.0.0.1 1.jopenqc.com

127.0.0.0 www.guccia.net

127.0.0.1 1.joppnqq.com

127.0.0.0 4m9mnlmi.cn

127.0.0.1 1.xqhgm.com

127.0.0.0 mm119mkssd.cn

127.0.0.1 100.332233.com

127.0.0.0 61.128.171.115:8080

127.0.0.1 121.11.90.79

127.0.0.0 www.1119111.com

127.0.0.1 121565.net

127.0.0.0 win.nihao69.cn

127.0.0.1 125.90.88.38

127.0.0.1 16888.6to23.com

127.0.0.1 2.joppnqq.com

127.0.0.0 puc.lianxiac.net

127.0.0.1 204.177.92.68

127.0.0.0 pud.lianxiac.net

127.0.0.1 210.74.145.236

127.0.0.0 210.76.0.133

127.0.0.1 219.129.239.220

127.0.0.0 61.166.32.2

127.0.0.1 219.153.40.221

127.0.0.0 218.92.186.27

127.0.0.1 219.153.46.27

127.0.0.0 www.fsfsfag.cn

127.0.0.1 219.153.52.123

127.0.0.0 ovo.ovovov.cn

127.0.0.1 221.195.42.71

127.0.0.0 dw.com.com

127.0.0.1 222.73.218.115

127.0.0.1 203.110.168.233:80

127.0.0.1 3.joppnqq.com

127.0.0.1 203.110.168.221:80

127.0.0.1 363xx.com

127.0.0.1 www1.ip10086.com.cm

127.0.0.1 4199.com

127.0.0.1 blog.ip10086.com.cn

127.0.0.1 43242.com

127.0.0.1 www.ccji68.cn

127.0.0.1 5.xqhgm.com

127.0.0.0 t.myblank.cn

127.0.0.1 520.mm5208.com

127.0.0.0 x.myblank.cn

127.0.0.1 59.34.131.54

127.0.0.1 210.51.45.5

127.0.0.1 59.34.198.228

127.0.0.1 www.ew1q.cn

127.0.0.1 59.34.198.88

127.0.0.1 59.34.198.97

127.0.0.1 60.190.114.101

127.0.0.1 60.190.218.34

127.0.0.0 qq-xing.com.cn

127.0.0.1 60.191.124.252

127.0.0.1 61.145.117.212

127.0.0.1 61.157.109.222

127.0.0.1 75.126.3.216

127.0.0.1 75.126.3.217

127.0.0.1 75.126.3.218

127.0.0.0 59.125.231.177:17777

127.0.0.1 75.126.3.220

127.0.0.1 75.126.3.221

127.0.0.1 75.126.3.222

127.0.0.1 772630.com

127.0.0.1 832823.cn

127.0.0.1 8749.com

127.0.0.1 888.jopenqc.com

127.0.0.1 89382.cn

127.0.0.1 8v8.biz

127.0.0.1 97725.com

127.0.0.1 9gg.biz

127.0.0.1 www.9000music.com

127.0.0.1 test.591jx.com

127.0.0.1 a.topxxxx.cn

127.0.0.1 picon.chinaren.com

127.0.0.1 www.5566.net

127.0.0.1 p.qqkx.com

127.0.0.1 news.netandtv.com

127.0.0.1 z.neter888.cn

127.0.0.1 b.myblank.cn

127.0.0.1 wvw.wokutu.com

127.0.0.1 unionch.qyule.com

127.0.0.1 www.qyule.com

127.0.0.1 it.itjc.cn

127.0.0.1 www.linkwww.com

127.0.0.1 vod.kaicn.com

127.0.0.1 www.tx8688.com

127.0.0.1 b.neter888.cn

127.0.0.1 promote.huanqiu.com

127.0.0.1 www.huanqiu.com

127.0.0.1 www.haokanla.com

127.0.0.1 play.unionsky.cn

127.0.0.1 www.52v.com

127.0.0.1 www.gghka.cn

127.0.0.1 icon.ajiang.net

127.0.0.1 new.ete.cn

127.0.0.1 www.stiae.cn

127.0.0.1 o.neter888.cn

127.0.0.1 comm.jinti.com

127.0.0.1 www.google-analytics.com

127.0.0.1 hz.mmstat.com

127.0.0.1 www.game175.cn

127.0.0.1 x.neter888.cn

127.0.0.1 z.neter888.cn

127.0.0.1 p.etimes888.com

127.0.0.1 hx.etimes888.com

127.0.0.1 abc.qqkx.com

127.0.0.1 dm.popdm.cn

127.0.0.1 www.yl9999.com

127.0.0.1 www.dajiadoushe.cn

127.0.0.1 v.onondown.com.cn

127.0.0.1 www.interoo.net

127.0.0.1 bally1.bally-bally.net

127.0.0.1 www.bao5605509.cn

127.0.0.1 www.rty456.cn

127.0.0.1 www.werqwer.cn

127.0.0.1 1.360-1.cn

127.0.0.1 user1.23-16.net

127.0.0.1 www.guccia.net

127.0.0.1 www.interoo.net

127.0.0.1 upa.netsool.net

127.0.0.1 js.users.51.la

127.0.0.1 vip2.51.la

127.0.0.1 web.51.la

127.0.0.1 qq.gong2008.com

127.0.0.1 2008tl.copyip.com

127.0.0.1 tla.laozihuolaile.cn

127.0.0.1 www.tx6868.cn

127.0.0.1 p001.tiloaiai.com

127.0.0.1 s1.tl8tl.com

127.0.0.1 s1.gong2008.com

127.0.0.1 4b3ce56f9g.3f6e2cc5f0b.com

127.0.0.1 2be37c5f.3f6e2cc5f0b.com |

|

��v�űP����ؐ��������“1.exe”���űP�օ^(q��)��Ŀ�,����(chu��ng)��“autorun.inf”�ļ������Č��Ԟ�“�[��”,“autorun.inf”��(n��i)�ݞ飺