���@�r�g

2009-1-3

����ժҪ

ԓ�ӱ���ʹ��“VC”�����ıI̖ľ�R�����c���ӷ���ܛ���ԄӲ��@������“WinUpack”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“22,528 �ֹ�(ji��)”���D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“ �ļ�����”��“���d�����d”��;��ֲ���Ñ�Ӌ��C���\�к��řC�Iȡ�W�j�Α�ħ�F�����“��̖”��“�ܴa”��

”��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“ �ļ�����”��“���d�����d”��;��ֲ���Ñ�Ӌ��C���\�к��řC�Iȡ�W�j�Α�ħ�F�����“��̖”��“�ܴa”��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

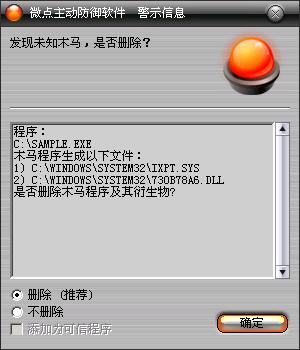

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

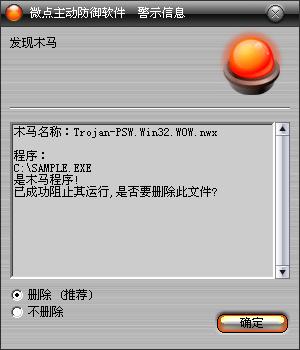

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)"Trojan-PSW.Win32.WOW.nwx”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y(t��ng)��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I(y��)�İ�ȫܛ���S��(li��n)ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

����ԓ�ӱ�����(zh��)�к����������M�̞�“SeDebugPrivilege”���ޣ����Ҳ��h��“verclsid.exe”��ጷ������ļ�“iXPT.sys”�c��ӑB(t��i)���ļ�“730B78A6.dll”��“%SystemRoot%\system32”Ŀ��£���ע�Ա��������ļ�“iXPT.sys”��(chu��ng)��������“iXPT”��ϵ�y(t��ng)���գ�������ԓ���ļ����F(xi��n)�����[�ء����Pע�Ա����£�

| |

�����I��“HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\iXPT”

����ֵ��“Type”

������(sh��)��(j��)��“SERVICE KERNEL DRIVER”

�����I��“Start”

������(sh��)��(j��)��“SERVICE AUTO START”

�����I��“ImagePath”

������(sh��)��(j��)��“\??\C:\WINDOWS\system32\iXPT.sys”

�����I��“DisplayName”

������(sh��)��(j��)��“iXPT” |

|

������ע�Ա���ʹ“explorer.exe”�Լ���“explorer.exe”���ӵ��M���ԄӼ��d“730B78A6.dll”��

| |

�����I��“HKEY_CLASSES_ROOT\CLSID\{ 730B78A6-9B9C-4C44-8645-1873BDCFD3B1}\InProcServer32”

����ֵ��“@”

������(sh��)��(j��)��“C:\WINDOWS\system32\730B78A6.dll”

�����I��“HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks”

����ֵ��“{ 730B78A6-9B9C-4C44-8645-1873BDCFD3B1}”

������(sh��)��(j��)��“��” |

|

�����ӱ����{��“cmd.exe”��ʹ������“/c del C:\Sample.exe >> NUL”�h��������

����“730B78A6.dll”���d���O��ȫ���^�ӣ���vħ�F�����Α��M�̣���ȡ�O(ji��n)ҕϵ�y(t��ng)��ˡ��I�P��Ϣ�ȷ�ʽ���@ȡħ�F�����“�~̖”��“�ܴa”��ͨ�^“���ſ��g”�ķ�ʽ��ľ�R���Iȡ��Ϣ�l(f��)����“http://7yzz.x*****.cn/shuzi*****iang/lin.asp”,����“�~̖”��“�ܴa”���������ܱ���Ϣ�l(f��)����http://7yzz.x*****.cn/shuzi*****iang/mb.asp����K�����Ñ�̓�Mؔ�a��ʧ��