���@�r(sh��)�g

2009-1-24

����ժҪ

ԓ�ӱ���ʹ��“VC ”�����ıI̖(h��o)ľ�R�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������“RLPack”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“37,740 �ֹ�(ji��)”���D��(bi��o)��“ ”�������U(ku��)չ����“exe”����Ҫͨ�^“�W(w��ng)�ľ�R”��“�ļ�����”�ķ�ʽ������������ҪĿ�Ğ����d���������������Ñ����C(j��)��

”�������U(ku��)չ����“exe”����Ҫͨ�^“�W(w��ng)�ľ�R”��“�ļ�����”�ķ�ʽ������������ҪĿ�Ğ����d���������������Ñ����C(j��)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�ľ�R���ļ����������d�����d

������ʩ

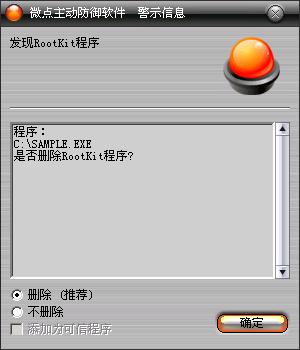

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“Rootkit����”��Ո(q��ng)ֱ���x��h��̎������D1����

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

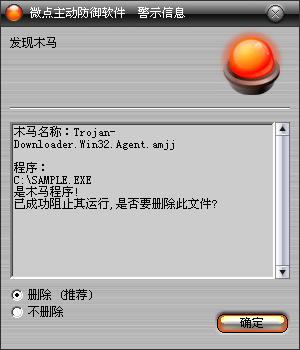

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)"Trojan-Downloader.Win32.Agent.amjj”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

��(du��)��δʹ���c(di��n)����(d��ng)����ܛ�����Ñ����c(di��n)���������ҽ��h��

1����Ҫ�ڲ���վ�c(di��n)���d�ǹٷ��汾��ܛ���M(j��n)�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M(j��n)������ϵ�y(t��ng)��

2���M�쌢���Ě���ܛ������������(j��)�����°汾�M(j��n)�в隢�����_���������r�ؾW(w��ng)�j(lu��)�����L��������Ȼ�Ю�����rՈ(q��ng)ע�⼰�r(sh��)�c���I(y��)�İ�ȫܛ���S��(li��n)ϵ�@ȡ���g(sh��)֧�֡�

3���_��windows�Ԅ�(d��ng)���£����r(sh��)���©���a(b��)����

��������

����ԓ�ӱ�����(zh��)�к���ע��(c��)�����������O(sh��)�Þ��Ԇ���(d��ng)�(xi��ng)�����P(gu��n)ע��(c��)�����£�

| |

�����I��“HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager”

����ֵ��“PendingFileRenameOperations”

������(sh��)��(j��)��“\??\C:\Sample.exe” |

|

����ጷ��(q��)��(d��ng)�ļ�“Dogkiller.sys”��ϵ�y(t��ng)�ļ��A“%Temp%”

| |

�����I��“HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DogKiller”

����ֵ��“Type”

������(sh��)��(j��)��“Driver service”

����ֵ��“Start”

������(sh��)��(j��)��“SERVICE DEMAND START”

����ֵ��“ImagePath”

������(sh��)��(j��)��“\??\C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\DogKiller.sys”

����ֵ��“DisplayName”

������(sh��)��(j��)��“DogKiller” |

|

����“Dogkiller.sys”�鲡�����߾����ĴűP�^�V�(q��)��(d��ng)������(w��)��(chu��ng)���ɹ����{(di��o)�ô˷���(w��)���Lԇ��(du��)�űP�M(j��n)���x��������(sh��)�F(xi��n)��(du��)“userinit.exe”�ļ����ģ��ȴ��´��؆�������“userinit.exe”�ļ��M(j��n)�����d����ľ�R��

������(d��ng)“Dogkiller.sys”������ɺ��h��“DogKiller.sys”�ļ������{(di��o)��API����(sh��)“SHDeleteKeyA”�h��ע��(c��)����“DogKiller”����(w��)���P(gu��n)�(xi��ng)��(sh��)�F(xi��n)��(du��)ԓ����(w��)���������ԃ(li��n)�W(w��ng)��B(t��i)���L������ָ���ľW(w��ng)ַ�M(j��n)�в��������y(t��ng)Ӌ(j��)��

| |

| “http://liebiao.****just.cn/liebiao/1/clcount/count.asp?mac=00c0****da87&ver=2008102001” |

|

�L������ָ���W(w��ng)ַ��ľ�R�б����M(j��n)�����dľ�R�������d���M(j��n)���{(di��o)���\(y��n)�У�

| |

| “http://liebiao.****just.cn/liebiao/1/down.txt” |

|

�W(w��ng)ַ��(n��i)�ݞ飺

| |

[file]

isfile=1

url1=http://av114.ring360.mo.cn/******111/1.exe

biaoji1=Testp1.exe

yanshi1=0.6

url2=http://av114.ring360.mo.cn/******111/2.exe

biaoji2=Testp2.exe

yanshi2=0.2

url3=http://av114.ring360.mo.cn/******111/3.exe

biaoji3=Testp3.exe

yanshi3=0.2

url4=http://av114.ring360.mo.cn/******111/4.exe

biaoji4=Testp4.exe

yanshi4=0.2

url5=http://av114.ring360.mo.cn/******111/5.exe

biaoji5=Testp5.exe

yanshi5=0.2

url6=http://av114.ring360.mo.cn/******111/6.exe

biaoji6=Testp6.exe

yanshi6=0.2

url7=http://av114.ring360.mo.cn/******111/7.exe

biaoji7=Testp7.exe

yanshi7=0.2

url8=http://av114.ring360.mo.cn/******111/8.exe

biaoji8=Testp8.exe

yanshi8=0.2

url9=http://av114.ring360.mo.cn/******111/9.exe

biaoji9=Testp9.exe

yanshi9=0.2

url10=http://av114.ring360.mo.cn/******111/10.exe

biaoji10=Testp10.exe

yanshi10=0.2

url11=http://av114.ring360.mo.cn/******111/11.exe

biaoji11=Testp11.exe

yanshi11=0.2

url12=http://av114.ring360.mo.cn/******111/12.exe

biaoji12=Testp12.exe

yanshi12=0.2

url13=http://av114.ring360.mo.cn/******111/13.exe

biaoji13=Testp13.exe

yanshi13=0.2

url14=http://av114.ring360.mo.cn/******111/14.exe

biaoji14=Testp14.exe

yanshi14=0.2

url15=http://av114.ring360.mo.cn/******111/15.exe

biaoji15=Testp15.exe

yanshi15=0.2

url16=http://av114.ring360.mo.cn/******111/16.exe

biaoji16=Testp16.exe

yanshi16=0.2

url17=http://av114.ring360.mo.cn/******111/17.exe

biaoji17=Testp17.exe

yanshi17=0.2

url18=http://av114.ring360.mo.cn/******111/18.exe

biaoji18=Testp18.exe

yanshi18=0.2

url19=http://av114.ring360.mo.cn/******111/19.exe

biaoji19=Testp19.exe

yanshi19=0.2

url20=http://av114.ring360.mo.cn/******111/20.exe

biaoji20=Testp20.exe

yanshi20=0.2

url21=http://av114.ring360.mo.cn/******111/21.exe

biaoji21=Testp21.exe

yanshi21=0.2

url22=http://av114.ring360.mo.cn/******111/22.exe

biaoji22=Testp22.exe

yanshi22=0.2

url23=http://av114.ring360.mo.cn/******111/23.exe

biaoji23=Testp23.exe

yanshi23=0.2

url24=http://av114.ring360.mo.cn/******111/24.exe

biaoji24=Testp24.exe

yanshi24=0.2

url25=http://av114.ring360.mo.cn/******111/25.exe

biaoji25=Testp25.exe

yanshi25=0.2

url26=http://av114.ring360.mo.cn/******111/26.exe

biaoji26=Testp26.exe

yanshi26=0.2

url27=http://av114.ring360.mo.cn/******111/27.exe

biaoji27=Testp27.exe

yanshi27=0.2

url28=http://av114.ring360.mo.cn/******111/28.exe

biaoji28=Testp28.exe

yanshi28=0.2

url29=http://av114.ring360.mo.cn/******111/29.exe

biaoji29=Testp29.exe

yanshi29=0.2

url30=http://av114.ring360.mo.cn/******111/30.exe

biaoji30=Testp30.exe

yanshi30=0.2

url31=http://av114.ring360.mo.cn/******111/31.exe

biaoji31=Testp31.exe

yanshi31=0.2

url32=http://av114.ring360.mo.cn/******111/32.exe

biaoji32=Testp32.exe

yanshi32=0.2

url33=http://av114.ring360.mo.cn/******111/33.exe

biaoji33=Testp33.exe

yanshi33=0.2

url34=http://av114.ring360.mo.cn/******111/34.exe

biaoji34=Testp34.exe

yanshi34=0.2

url35=http://av**.ring360.mo.cn/35.exe

biaoji35=Testp35.exe

yanshi35=0.2

url36=http://av**.ring360.mo.cn/36.exe

biaoji36=Testp36.exe

yanshi36=0.2

url37=http://av**.ring360.mo.cn/37.exe

biaoji37=Testp37.exe

yanshi37=0.2

url38=http://av**.ring360.mo.cn/38.exe

biaoji38=Testp38.exe

yanshi38=0.2

url39=http://av**.ring360.mo.cn/39.exe

biaoji39=Testp39.exe

yanshi39=0.2

url40=http://av**.ring360.mo.cn/40.exe

biaoji40=Testp40.exe

yanshi40=0.2

url41=http://av**.ring360.mo.cn/41.exe

biaoji41=Testp41.exe

yanshi41=0.2

url42=http://av**.ring360.mo.cn/42.exe

biaoji42=Testp42.exe

yanshi42=0.2

url43=http://av**.ring360.mo.cn/43.exe

biaoji43=Testp43.exe

yanshi43=0.2

url44=http://av**.ring360.mo.cn/44.exe

biaoji44=Testp44.exe

yanshi44=0.2

url45=http://av**.ring360.mo.cn/45.exe

biaoji45=Testp45.exe

yanshi45=0.2

url46=http://av**.ring360.mo.cn/46.exe

biaoji46=Testp46.exe

yanshi46=0.2

url47=http://av**.ring360.mo.cn/47.exe

biaoji47=Testp47.exe

yanshi47=0.2

url48=http://av**.ring360.mo.cn/48.exe

biaoji48=Testp48.exe

yanshi48=0.2

url49=http://av**.ring360.mo.cn/49.exe

biaoji49=Testp49.exe

yanshi49=0.2

url50=http://av**.ring360.mo.cn/50.exe

biaoji50=Testp50.exe

yanshi50=0.2

url51=http://av**.ring360.mo.cn/51.exe

biaoji51=Testp51.exe

yanshi51=0.2

url52=http://av**.ring360.mo.cn/52.exe

biaoji52=Testp52.exe

yanshi52=0.2

count=52 |

|