���@�r�g

2009-1-31

����ժҪ

ԓ�ӱ���ʹ��VC�����ĺ��T�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�80,896 �ֹ����D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^“�T�_�Ñ��c��”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C��������Ҫ���ڸ`ȡ�Ñ��[˽�������h�غ��Tʹ�á�

”��ʹ��“exe”�Uչ����ͨ�^“�T�_�Ñ��c��”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C��������Ҫ���ڸ`ȡ�Ñ��[˽�������h�غ��Tʹ�á�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�T�_�Ñ��c�����ļ�����

������ʩ

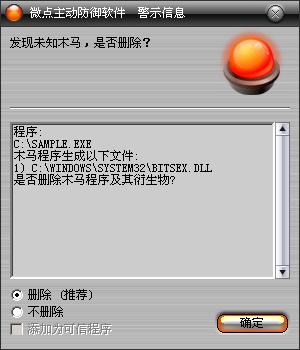

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

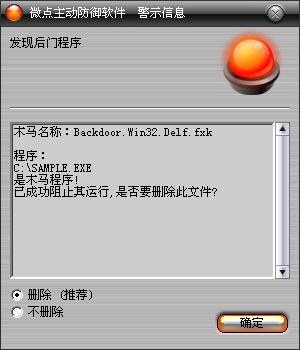

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Backdoor.Win32.Delf.fxk”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к�ጷ����ļ�“beep.sys”��Ŀ�“%SystemRoot%\system32\drivers\”����Qϵ�yԭ���ļ��������O��”\\.\Re1986SDTDOS”����ϵ�yԭ���ռ��d���ӣ��_������ע�Ա��������ɶ�ܶ�ܛ�����ӷ�������h�����ӣ������������ʧ�����t��Ŀ�” %SystemRoot%\system32\”���������ļ�”darkshell.sys”�� ͨ�^SCM��ע�Ա팢��ע�Գ�����“darkshell”�ķ��ղ����Ӵ˷��գ��������ڻ֏�SSDT����

���Pע�Ա��Iֵ���£�

| |

헣�HKLM\SYSTEM\CurrentControlSet\Services\ darkshell\

�Iֵ��DisplayName

ָ����darkshell

헣�HKLM\SYSTEM\CurrentControlSet\Services\ darkshell\

�Iֵ��ImagePath

ָ���ļ���C:\WINDOWS\system32\darkshell.sys

헣�HKLM\SYSTEM\CurrentControlSet\Services\ darkshell\

�Iֵ��Start

ָ����02 |

|

���R�r�ļ�Ŀ�“%temp%”�������R�r�ļ�“1153625_res.tmp”���������ļ���ؐ��Ŀ�” %SystemRoot%\system32\”����������“BITSEx.dll”���O����Ԟ�ϵ�y�[�أ���h�����R�r�ļ���������ע�Ա��ʹ�����Sϵ�y���ӣ�����ͨ�^�����Ј����Ԅh����

| |

���Pע�Ա��Iֵ���£�

헣�HKLM\SYSTEM\CurrentControlSet\Services\BITS\Parameters\

�Iֵ��ServiceDll

ָ����C:\WINDOWS\system32\BITSEx.dll

헣�HKLM\SYSTEM\CurrentControlSet\Services\BITS\

�Iֵ��Start

ָ����02 |

|

�ӑB���ļ������d���к��_�W�ĺڿ�ָ�����g���xȡ�A���O�õ�IP��ַ�Ͷ˿�̖�M�з����B�ӣ��B�ӳɹ����c�ڿ��M��ͨӍ���˲������ռ��Ñ���ǰϵ�y��Ϣ�����кڿͰl�͵��؆��P�Cָ���Լ����d����ľ�R�\�еȡ�