���@�r�g

2009-2-1

����ժҪ

ԓ�ӱ���ʹ��“VC ”������“ľ�R���d����”�����c���ӷ���ܛ���ԄӲ��@������“δ֪”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“147,493”�ֹ�(ji��)”���D�˞�“ ”�� ʹ��“ exe”�Uչ����ͨ�^“�W(w��ng)�ľ�R”��“���d�����d” ��“������(zh��)��”��;��ֲ���Ñ�Ӌ��C���\�к�ጷ�ľ�R����

”�� ʹ��“ exe”�Uչ����ͨ�^“�W(w��ng)�ľ�R”��“���d�����d” ��“������(zh��)��”��;��ֲ���Ñ�Ӌ��C���\�к�ጷ�ľ�R����

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�ľ�R���ļ�����

������ʩ

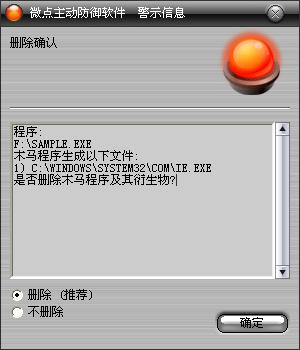

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ��������ʾ���l(f��)�F(xi��n)“�h���_�J”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

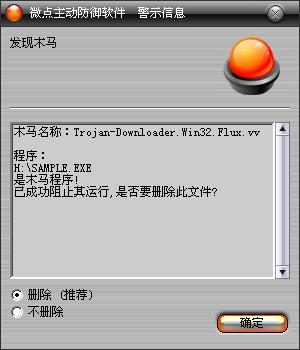

������ѽ�(j��ng)���c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F(xi��n)"Trojan-Downloader.Win32.FLux.vv”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y(t��ng)��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW(w��ng)�j(lu��)�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I(y��)�İ�ȫܛ���S��(li��n)ϵ�@ȡ���g(sh��)֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ�����(zh��)�к�v�M�̲��������к���“360” “safebox”“AVP.EXE”���M�̣�ͨ�^ZwDuplicateObject���M�̹����M�̾����Ȼ��Y(ji��)���M�̡���v�M�̲����M�����ֺ�ID����(y��ng)������������v�M�̲��Y(ji��)��“CTFMON.EXE”�M�̡���%system32%\Com\Ŀ�ጷ�“ie.exe”�ļ���ጷ���̎���ļ�“copy2090000.bat”���F(xi��n)�Ԅh���Ϳ�ؐ������Q%system32% Ŀ�“CTFMON.EXE”,ʹϵ�y(t��ng)Ĭ�J���d�����ļ������\����Q���ctfmon�����_���ྀ�́���������“SeDebugPrivilege”��(qu��n)�ޣ���(zh��)���������o�����d��

���̹������£�

1���{(di��o)��DuplicateHandle���M�̹��������ļ������ʹ֮�cϵ�y(t��ng)System�M���P(gu��n)(li��n)��ʹ�������ļ����ܱ��h����

2����v�M�̱O(ji��n)ҕϵ�y(t��ng)�M�̣����Y(ji��)�������к���“360”��“safebox”���M��,

3���_��IE朽�http://2009.zh****u8.com/1000/update.txt��“update.asp”�����d�����ļ���%System32%Ŀ���������”b1231469594.dat”,�xȡ���(n��i)����IE����O(sh��)��,����(chu��ng)��IE��ݷ�ʽָ���W(w��ng)վ���z�����d���µIJ����ļ���

4.��C�P��Ŀ�ጷ�“iexpe.exe”�ļ���

5.�O(ji��n)ҕע�Ա���һЩ헣�

HKLM\SOFTWARE\Microsoft\PCHealth\ErrorReporting

HKLM\SYSTEM\CurrentControlSet\Services\ERSvc

ÿ�^1���O(sh��)��“ReportBootOk”�Ğ�1��

HKLM\SOFTWARE\Microsoft\Windows NT\ ReportBootOk