���@�r(sh��)�g

2009-2-4

����ժҪ

ԓ�ӱ���ʹ��“VC”����(xi��)�ıI̖(h��o)ľ�R�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������“Upack”�Ӛ���ʽԇ�D��������a����,�Ӛ����L(zh��ng)�Ȟ�“16,184 �ֹ�(ji��)”���D��(bi��o)��“ ”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�W(w��ng)�(y��)���R”��“�ļ�����”��“���d�����d”�ȷ�ʽ������������ҪĿ�Ğ����d���������������Ñ����C(j��)���Iȡ�W(w��ng)�j(lu��)�Α�“�C(j��)��(zh��n)”��“�Ñ���”��“�ܴa”��

”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�W(w��ng)�(y��)���R”��“�ļ�����”��“���d�����d”�ȷ�ʽ������������ҪĿ�Ğ����d���������������Ñ����C(j��)���Iȡ�W(w��ng)�j(lu��)�Α�“�C(j��)��(zh��n)”��“�Ñ���”��“�ܴa”��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�(y��)ľ�R���ļ����������d�����d

������ʩ

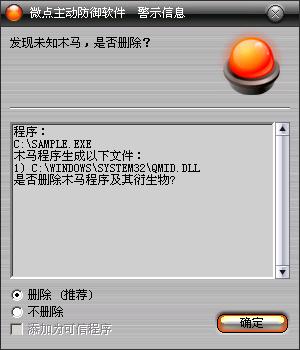

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������](m��i)�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ո(q��ng)ֱ���x��h��̎������D1����

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

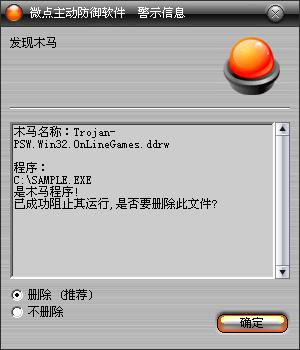

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)"Trojan-PSW.Win32.OnLineGames.ddrw”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

��(du��)��δʹ���c(di��n)����(d��ng)����ܛ�����Ñ����c(di��n)��������(zhu��n)�ҽ��h��

1����Ҫ�ڲ���վ�c(di��n)���d�ǹٷ��汾��ܛ���M(j��n)�а��b�����ⲡ��ͨ�^(gu��)�����ķ�ʽ�M(j��n)������ϵ�y(t��ng)��

2���M�쌢���Ě���ܛ��������(k��)����(j��)�����°汾�M(j��n)�в隢�����_(k��i)���������r�ؾW(w��ng)�j(lu��)�����L��(w��n)������Ȼ�Ю�����rՈ(q��ng)ע�⼰�r(sh��)�c��(zhu��n)�I(y��)�İ�ȫܛ���S��(li��n)ϵ�@ȡ���g(sh��)֧�֡�

3���_(k��i)��windows�Ԅ�(d��ng)���£����r(sh��)���©���a(b��)����

��������

����ԓ�ӱ�����(zh��)�к������Lԇ�h��“%SystemRoot%\System32\lpk.dll”���������v�M(j��n)�̣����l(f��)�F(xi��n)AVP.exe�����Lԇ��ϵ�y(t��ng)�r(sh��)�g�{(di��o)��“2003��”��ጷ����(d��ng)�B(t��i)��(k��)�ļ�“qmid.dll”��ϵ�y(t��ng)�ļ��A“%SystemRoot%\system32\”�����������(qu��n)����“SeDebugPrivilege”�����dϵ�y(t��ng)�ļ��A“%SystemRoot%\system32\drivers”��(n��i)�(q��)��(d��ng)�ļ�“ws2ifsl.sys”���S��Lԇ�h������ע��(c��)���(xi��ng)��

| |

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameters\Protocol_Catalog9\Catalog_Entries\000000000001

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameters\Protocol_Catalog9\Catalog_Entries\000000000002

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameters\Protocol_Catalog9\Catalog_Entries\000000000003

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameters\Protocol_Catalog9\Catalog_Entries\000000000004

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameters\Protocol_Catalog9\Catalog_Entries\000000000005

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameters\Protocol_Catalog9\Catalog_Entries\000000000006

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameters\Protocol_Catalog9\Catalog_Entries\000000000007

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameters\Protocol_Catalog9\Catalog_Entries\000000000008

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameters\Protocol_Catalog9\Catalog_Entries\000000000009

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameters\Protocol_Catalog9\Catalog_Entries\000000000010

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameters\Protocol_Catalog9\Catalog_Entries\000000000011 |

|

�������½�ע��(c��)���(xi��ng)��

| |

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameters\Protocol_Catalog9\Catalog_Entries\000000000012

ֵ��“PackedCatalogItem”

��(sh��)��(j��)��“C:\WINDOWS\system32\qmid.dll” |

|

��������LSP�ٳ֞g�[�������dqmid.dll���_(d��)������(d��ng)Ŀ�ġ�

����ጷ����(d��ng)�B(t��i)��(k��)�ļ�“sm27help.dll” ��ϵ�y(t��ng)�ļ��A“%SystemRoot%\system32\”�� �ļ�����(n��i)��(sh��)�֞��λ�S�C(j��)��(sh��)���֏�(f��)�Ñ����C(j��)�������r(sh��)�g���Lԇ�����h��“%SystemRoot%\System32\ntdll.dll” ����Ո(q��ng)��(n��i)����g�����a��(xi��)��“explorer.exe”������(d��ng)һ���̞鲡������(w��)��“explorer.exe”���Lԇ�����h��“%SystemRoot%\System32\lpk.dll”�c“%SystemRoot%\System32\ntdll.dll”�����bȫ���^�ӣ��(l��i)�͞飺“WH_CBT”��“WH_MOUSE”��“WH_KEYBOARD”����v�M(j��n)��“AutoP.exe”,�l(f��)�F(xi��n)��Lԇ�P(gu��n)�]����ʹ�Ñ��ٴ�ݔ���Ñ����ܴa���ɹ��@ȡ�Ñ����ܴa���l(f��)�����ڿ�ָ���W(w��ng)ַ��

�������������Єh�����������������£�

| |

| ����C:\Windows\system32\cmd.exe /c del "C:\Sample.exe |

|

����ͬ�r(sh��)��“explorer.exe”���L��(w��n)�W(w��ng)�j(lu��)��ַ��“http://ye.e5**b6.com”�����d�ı��ļ�“x9.txt”���ļ���(n��i)�����£�

| |

[oo]

et=2009012002

e1=http://b2c.6***0f.com/bt/up01.exe

e2=http://b2c.6***0f.com/bt/up02.exe

e3=http://b2c.6***0f.com/bt/up03.exe

e4=http://b2c.6***0f.com/bt/up04.exe

e5=http://b2c.6***0f.com/bt/up05.exe

e6=http://b2c.6***0f.com/bt/up06.exe

e7=http://b2c.6***0f.com/bt/up07.exe

e8=http://b2c.6***0f.com/bt/up08.exe

e9=http://b2c.6***0f.com/bt/up09.exe

e10=http://b2c.6***0f.com/bt/up10.exe

e11=http://b2c.6***0f.com/bt/up11.exe

e12=http://b2c.6***0f.com/bt/up12.exe

e13=http://b2c.6***0f.com/bt/up13.exe

e14=http://b2c.6***0f.com/bt/up14.exe

e15=http://b2c.6***0f.com/bt/up15.exe

e16=http://b2c.6***0f.com/bt/up16.exe

e17=http://b2c.6***0f.com/bt/up17.exe

e18=http://b2c.6***0f.com/bt/up18.exe

e19=http://b2c.6***0f.com/bt/up19.exe

e20=http://b2c.6***0f.com/bt/up20.exe |

|

����߀���L��(w��n)�W(w��ng)ַ��“http://s1.e5***6.com/yahoo.asp”�� ���ո�ʽ“n=&mac=&t=&i=”�M(j��n)�и�Ⱦ�y(t��ng)Ӌ(j��)�����а�����“��Ⱦ����”��“MAC��ַ”��“�����汾”����Ϣ��