���@�r�g

2009-2-5

����ժҪ

ԓ�ӱ���ʹ��“C�Z��”�����ıI̖ľ�R�����c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“124,291 �ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�W퓒��R”��“�ļ�����”��“���d�����d”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ“�Α�����”�_���Wվ�Ñ���“�Ñ���”��“�ܴa”��

”�������Uչ����“exe”����Ҫͨ�^“�W퓒��R”��“�ļ�����”��“���d�����d”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ“�Α�����”�_���Wվ�Ñ���“�Ñ���”��“�ܴa”��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

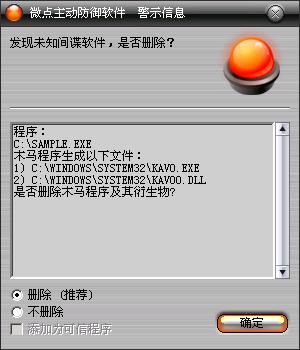

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

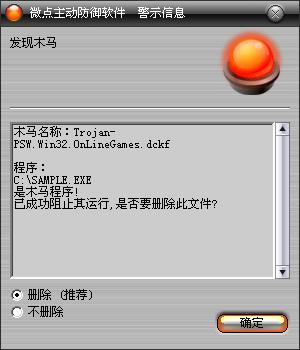

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-PSW.Win32.OnLineGames.dckf”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

����ԓ�ӱ������к�vϵ�y�M�̣�������AVP.exe���t����ϵ�yĿ�“%SystemRoot%\system32\Drivers”ጷ������ļ�“cdaudio.sys”����ע�Ա�����“cdaudio.sys”�O�Þ����헣����Pע�Ա����£�

| |

�����I��“HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\AVPsys”

����ֵ��“Type”

����������“Driver service”

����ֵ��“Start”

����������“SERVICE SYSTEM START”

����ֵ��“ImagePath”

����������“\??\C:\WINDOWS\system32\drivers\cdaudio.sys” |

|

�������d�ӣ��֏�SSDT��ʹ���֚���ܛ�����ӷ�������ʧЧ���S��h�����ļ�“cdaudio.sys”�c����ע�Ա�헡�

���������������ϵ�yĿ�“%SystemRoot%\system32”����������“kavo.exe”����ጷ���ӑB���ļ�“kavo0.dll”����ע�Ա�����

“kavo.exe”�O�Þ��Ԇ���헣����Pע�Ա�����¡�

| |

�����I��“HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run”

����ֵ��“kava”

����������“C:\WINDOWS\system32\kavo.exe” |

|

������ጷ��ļ������O�Þ�“ϵ�y”��“�[��”���ԡ�

������������ϵ�y“explorer.exe”����Ո�ȴ���g�������a���룬�����h�̾��̣�ͨ�^�ȴ��xȡ�����Ñ��g�[���¾Wַ�r���������O���Ñ���IEFrameݔ��@ȡ�Ñ�ݔ���“�Ñ���”��“�ܴa”��

| |

����https://tw.goodlock.gamania.com/index.aspx

����https://tw.gash.gamania.com/GASHLogin.aspx

����https://tw.gash.gamania.com/UpdateMainAccountPassword.aspx

����https://tw.gash.gamania.com/Upda ... .aspx?ServiceCod...

����https://tw.event.gamania.com/LineageEvent/CachetSMS/SMS_1.asp

����https://tw.event.gamania.com/LineageEvent/CachetSMS/SMS_3.asp |

|

�����ɹ��@ȡ��ͨ�^�W����ŷ�ʽ���l�����ڿ�ָ����档