���@�r�g

2009-2-28

����ժҪ

ԓ�ӱ���ʹ��“VC”���������x�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“24,659 �ֹ�(ji��)”���D�˞�“ ”�������Uչ����“exe”�� ��Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”��“����W”�ȷ�ʽ������������ҪĿ�Ğ鲡����ҪĿ�Ğ����d����ľ�R���Ñ����C�\�С�

”�������Uչ����“exe”�� ��Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”��“����W”�ȷ�ʽ������������ҪĿ�Ğ鲡����ҪĿ�Ğ����d����ľ�R���Ñ����C�\�С�

�Ñ��ж������FӋ��C���W�j�\�о�������ȫܛ���o���P�]�����ܛ����Windows�o�ʈ��e���l(f��)�F����δ֪�M�̣����ƄӴűP��U�P�ȳ��FAutorun.ini���ҿ��ܾ���W���������C���F��ͬ�F��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�ļ����������d�����d���ƄӴ惦���|������W

������ʩ

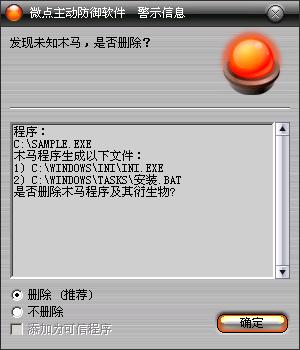

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�Fԓ��������ʾ���l(f��)�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

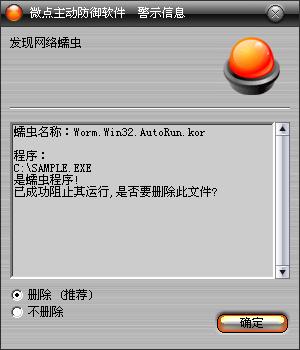

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F"Worm.Win32.AutoRun.kor”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y(t��ng)��

2�����h�P�]U�P�ԄӲ��ţ����w�������E���_ʼ->�\��->gpedit.msc->Ӌ��C����->����ģ��->ϵ�y(t��ng)->���҂��ҵ�"�P�]�ԄӲ���"->�p��->�x��"�ц���"��

3���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I(y��)�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

4���_��windows�ԄӸ��£����r���©���a����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

����%SystemRoot%\ini\ini.exe

����%SystemRoot%\ini\desktop.ini

����%SystemRoot%\ini\shit.vbs

����%SystemRoot%\ini\wsock32.dll

����%SystemRoot%\Tasks\���b.bat

����%Temp%\configmon.dat

������“�űP��Ŀ䛡�%SystemRoot%��Documents and Settings”����ĸ��ļ��A�ȵ�ȫ��“wsock32.dll”

�������ƄӴűP�ȵģ�

����Autorun.ini

����recycle.{645FF040-5081-101B-9F08-00AA002F954E}

����recycle.{645FF040-5081-101B-9F08-00AA002F954E}\ini.exe

����

2���քӄh������ע�Ա�ֵ��

�����I��HKLM\SOFTWARE\Microsoft\Active Setup\Installed Components\{H8I22RB03-AB-B70-7-11d2-9CBD-0O00FS7AH6-9E2121BHJLK}

3���ޏͰ�ȫģʽ�������O�Æ���헡�

����׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1�����b�������������ļ��A��“����վ”��

��2���Lԇ�P�]���ȫܛ����

��3����ע�Ա����O�Æ���헣�

��4������ƄӴűP����“Autorun.ini”��

��5���Lԇ�����������L������W�������C������“kav32.exe”��

��6����host�������δ���Ӌ��C��ȫ�Wվ���S�̾Wַ��

��7���h��ע�Ա�헣��Ɖİ�ȫģʽ��

��8����vȫ���ļ��A���ڳ�“�űP��Ŀ䛡�%SystemRoot%��Documents and Settings”����ĸ��ļ��A�����ɲ����ļ�“wsock32.dll”��

��9���L���W�j���M�и�Ⱦ�y(t��ng)Ӌ�����d���������ļ����Ñ����C���\�С�

����

����

����������(chu��ng)���ļ���

����

����%SystemRoot%\ini\ini.exe

����%SystemRoot%\ini\desktop.ini

����%SystemRoot%\ini\shit.vbs

����%SystemRoot%\ini\wsock32.dll

����%SystemRoot%\Tasks\���b.bat

����*\wsock32.dll

����%���ƄӴűP%\Autorun.ini

����%���ƄӴűP%\recycle.{645FF040-5081-101B-9F08-00AA002F954E}

����%���ƄӴűP%\recycle.{645FF040-5081-101B-9F08-00AA002F954E}\ini.exe

����%Temp%\configmon.dat

����

�����������ļ���

����

����%SystemRoot%\system32\drivers\etc\hosts

����

����������(chu��ng)��ע�Ա���

����

�����I��HKLM\SOFTWARE\Microsoft\Active Setup\Installed Components\{H8I22RB03-AB-B70-7-11d2-9CBD-0O00FS7AH6-9E2121BHJLK}

����

���������h��ע�Ա���

����

����HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

����HKLM\SYSTEM\CurrentControlSet\Control\SafeBoot\Network

����

����������(chu��ng)���M�̣�

����

����%SystemRoot%\ini\ini.exe

����

���������L���W�j��

����

����http://w.s***ffgg.cn/d/get.asp?mac=*****&ver=1.3

����http://w.wo***e.cn/down.txt

����http://fsdfsd.7**6.org/0.exe

����http://fsdfsd.7**6.org/1.exe

����http://fsdfsd.7**6.org/1.exe

����http://fsdfsd.7**6.org/2.exe

����http://fsdfsd.7**6.org/3.exe

����http://fsdfsd.7**6.org/4.exe

����http://fsdfsd.7**6.org/5.exe

����http://fsdfsd.7**6.org/6.exe

����http://fsdfsd.7**6.org/7.exe

����http://fsdfsd.7**6.org/8.exe

����http://fsdfsd.7**6.org/9.exe

����http://fsdfsd.7**6.org/10.exe

����http://fsdfsd.7**6.org/11.exe

����http://fsdfsd.7**6.org/12.exe

����http://fsdfsd.7**6.org/13.exe

����http://fsdfsd.7**6.org/14.exe

����http://fsdfsd.7**6.org/15.exe

����http://fsdfsd.7**6.org/16.exe

����http://fsdfsd.7**6.org/17.exe

����http://fsdfsd.7**6.org/18.exe

����http://fsdfsd.7**6.org/19.exe

����http://fsdfsd.7**6.org/20.exe

����http://fsdfsd.7**6.org/21.exe

����http://fsdfsd.7**6.org/22.exe

����http://fsdfsd.7**6.org/23.exe

����http://fsdfsd.7**6.org/24.exe

����http://fsdfsd.7**6.org/25.exe

����http://fsdfsd.7**6.org/26.exe

����http://fsdfsd.7**6.org/27.exe

����http://fsdfsd.7**6.org/28.exe

����