���@�r�g

2009-4-16

�����Y��

����ԓ�ӱ���ʹ��“C”������DLL�����c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“656,238 �ֹ�”���D�˞�“ ”�������Uչ����“dll”����Ҫͨ�^“���d�����d”��“�W퓒��R”��“����W”��“���ƄӴűP”�ȷ�ʽ������������ҪĿ�Ğ�����Windows Server����RPCՈ�_�^���©����MS08-067���M�����x������ ”�������Uչ����“dll”����Ҫͨ�^“���d�����d”��“�W퓒��R”��“����W”��“���ƄӴűP”�ȷ�ʽ������������ҪĿ�Ğ�����Windows Server����RPCՈ�_�^���©����MS08-067���M�����x������

�����Ñ��ж������FӋ��C���W�j�\�о����W�j׃�������ܛ����Windows�o�ʈ��e���l�F����δ֪�M�̣��ҿ��ܾ���W���������C���F��ͬ�F��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

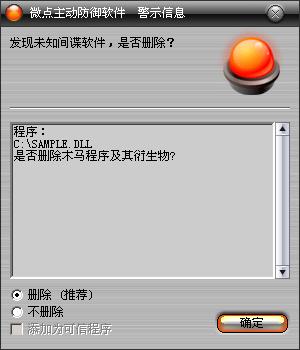

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

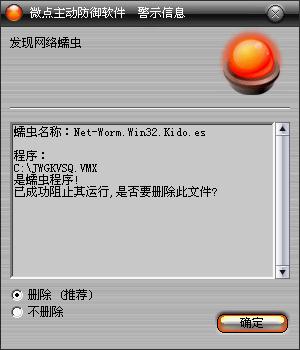

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Net-Worm.Win32.Kido.es”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

��%SystemRoot%\system32\sfzhnyb.dll

%SystemRoot%\system32\kknbagzl.uwh

2���քӄh������ע�Ա���

��HKEY_LOCAL_MACHINE\SYSTEM\CURRENTCONTROLSET\SERVICES\BCLDOK

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1������������%SystemRoot%\system32\sfzhnyb.dll �����_�����ӷ��� �h������

��2���Д��������Ƿ�քe����2008.12.1

�����һ헳����t��ָ��朽����d�����\�� 朽ӵ�ַ��http://traffic****erter.biz/4vir/antis***re/loadadv.exe

��t����ȴ�ֱ���l���l��

��3��ö�e���ƄӴűP������“Autorun.ini”�Ͳ��������������ԄӲ����M�Ђ���

��4��ö�e����W�������C���ľW����ʼIP�_ʼ��Ⱦ����W�������C���Lԇ�������B�ӣ��������؇Lԇ��������ʧ���t�^�m�Lԇ��IP������ɹ��t�h�̈������d���\��֮

���d��ַ http://www.m**mind.com/do***oad/g***/database/G***P.dat.gz

����

����

���������ļ���

%SystemRoot%\system32\sfzhnyb.dll

%SystemRoot%\system32\kknbagzl.uwh

����

����

��������ע�Ա���

����

HKEY_LOCAL_MACHINE\SYSTEM\CURRENTCONTROLSET\SERVICES\BCLDOKC

����

�����L���W�j��

����

http://tra*fic*****erter.biz/4vir/a****ware/loadadv.exe

http://www.m*****d.com/download/g***p/database/G****P.dat.gz |