ľ�R���d��

Trojan-Downloader.Win32.Geral.lt

���@�r�g

2009-6-21

Σ���ȼ�

2

�����Y��

ԓ�ӱ���ʹ��“VC”������ľ�R���d�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“39,624 �ֹ�”���D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�Ğ����d�����������\�С�����

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�Ğ����d�����������\�С�����

�Ñ��ж������F��ȫܛ���o���P�]���W�j�\�о��������F����δ֪�M�̣�windowsϵ�y�o�ʈ��e�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

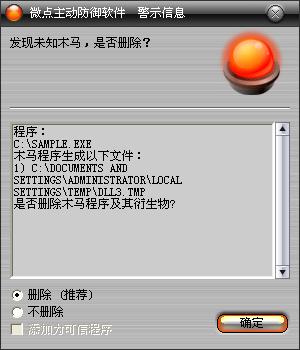

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

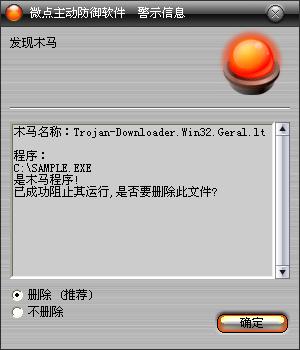

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F" Backdoor.Win32.PcClient.Jzx”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1������ͬ�汾�ļ���Q

%SystemRoot%\system32\linkinfo.dll���ޏͰ�ȫģʽ���Pע�Ա�

2���քӄh�������ļ�����

%Temp%\dll3.tmp

X:\GRIL.PIF

X:\AUTORUN.INF��X��������P����

3���h������Ŀ�

[360��ȫ�lʿ���bĿ�]\monsafe\usp10.dll

4���քӄh������ע�Ա�ֵ��

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\AsyncMac

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\smvss

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lubb

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lvbasb

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[���нٳ�]

5���ք�������ע�Ա����� ��

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\

Hidden\SHOWALL\����

ֵ��CheckedValue����

������1��

����

׃������

��

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”����

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”����

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”����

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1���O��������Ԟ��[�غ�ϵ�y���ԣ��鿴ͬĿ����Ƿ����AUTORUN.INF��������ڣ����_�������ڴűP������AUTORUN.INF����������ڣ��O��Ӌ��C�´Ά��ӄh������

��2���������⣬��ֹ�ڶ����\��

��3����v�M�̣��������ekrn.exe���h��ekrn���գ��Y��ekrn.exe��egui.exe�M�̣��ٴα�v�M�̣��������nod32krn.exe�M�̣��h��nod32krn���գ��Y��nod32krn.exe��nod32gui.exe�M��

��4��ጷńӑB���ļ�Sherry.dll�������M�̣��������CCenter.exe�M�̣�����bssa.VBS�\�ЄӑB�죬������ֱ�Ӽ��d��ጷ����ļ�AsyncMac.sys�����d�ӻ֏�SSDT���h���ӣ��h���ӑB��

��5�������ӑB���ļ�dll3.tmp�����d���Y���ְ�ȫܛ���M�̣�ֹͣ�̈́h����ȫܛ�����P���գ��h����ȫܛ���ļ������d�������\�У�����ӳ��ٳ֣���ע�Ա���ʹ�@ʾ�[���ļ�ʧЧ���h����ȫģʽ���Pע�Ա����h����ȫܛ��ע�Ա톢���Ŀ

��6���鿴�Ƿ���� %SystemRoot%\system32\dllcache\linkinfo.dll��������ڣ��Y�����̣���������ڏ���%SystemRoot%\system32\linkinfo.dll��%SystemRoot%\system32\dllcache\linkinfo.dll��ጷ����ļ�smvss.sys�����������Ն����ӣ���%SystemRoot%\system32\linkinfo.dll�ļ����h�����ļ�

��7����v�M�̣�����l�F360tray.exe�M�̣�ጷ����ļ�lubb.fon���������Ն����ӣ���v�M�̽Y�������M�̣�ͨ�^�xȡע�Ա����@ȡ360���bĿ䛣��ڰ��bĿ䛄���\safemon\usp10.dllĿ䛣�������safemonĿ䛞�monsafe

360tray.exe

360Safe.exe

safeboxTray.exe

360safebox.exe

��8����ע�Ա�����avp.exe�M��ӳ��ٳ֣�ጷ���lvbasb.sys���������Ն����ӣ���%SystemRoot%\system32\linkinfo.dll�ļ�

��9����v�űP��AUTORUN.INF��GRIL.PIF�ļ�����������������

���������ļ�����������

%SystemDriver%\Sherry.dll

%SystemRoot%\Fonts\bssa.VBS

%SystemRoot%\system32\drivers\AsyncMac.sys

%Temp%\dll3.tmp

%SystemRoot%\fonts\smvss.sys

%SystemRoot%\Fonts\lubb.fon

%SystemRoot%\Fonts\lvbasb.sys

X:\GRIL.PIF

X:\AUTORUN.INF��X��������P������������

�������ļ�����������

%SystemRoot%\system32\linkinfo.dll��������

�����h���ļ�������������

%SystemDriver%\Sherry.dll

%SystemRoot%\Fonts\bssa.VBS

%SystemRoot%\system32\drivers\AsyncMac.sys

%SystemRoot%\fonts\smvss.sys

%SystemRoot%\Fonts\lubb.fon

%SystemRoot%\Fonts\lvbasb.sys

��������

��������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\AsyncMac

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\smvss

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lubb

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lvbasb

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[ӳ��ٳ�]��������

������ע�Ա���

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\

Hidden\SHOWALL\CheckedValue��������

�����h��ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

ֵ��360Safetray

360Safebox

KavStart

vptray

ccApp

RavTray

egui

essact����������������

�����L���W�j����������

http://winddk.**.ma/dd.txt

http://ztb.**tv.tv/360/11.exe

http://ztb.**tv.tv/360/2.exe

http://ztb.**tv.tv/360/7.exe

http://ztb.**tv.tv/360/88.exe

http://ztb.**tv.tv/360/9.exe