�W(w��ng)�j(lu��)���x

Worm.Win32.AutoRun.oor

���@�r(sh��)�g

2009-7-17

Σ���ȼ�(j��)

��

�����Y��

��ԓ�ӱ���ʹ��“Delphi"�����ľW(w��ng)�j(lu��)���x�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������“nspack”�Ӛ���ʽ����D��������a���裬�Ӛ����L(zh��ng)�Ȟ�“33,792�ֹ�(ji��)”���D��(bi��o)��“

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�Ƅ�(d��ng)�惦(ch��)���|(zh��)”�ȷ�ʽ������������ҪĿ�Ğ������d����ľ�R���������

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�Ƅ�(d��ng)�惦(ch��)���|(zh��)”�ȷ�ʽ������������ҪĿ�Ğ������d����ľ�R���������

�����Ñ��ж���(hu��)���F(xi��n)��ȫܛ���o���P(gu��n)�]���W(w��ng)�j(lu��)�\(y��n)�о�������ȫģʽ�o���M(j��n)�룬windowsϵ�y(t��ng)�o�ʈ�(b��o)�e(cu��)�ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�(y��)ľ�R���ļ����������d�����d

������ʩ

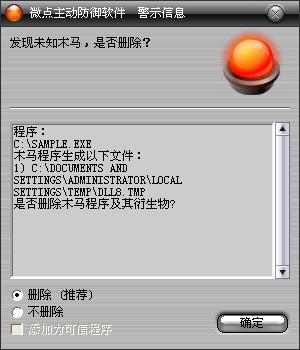

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ո(q��ng)ֱ���x��h��̎������D1����

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

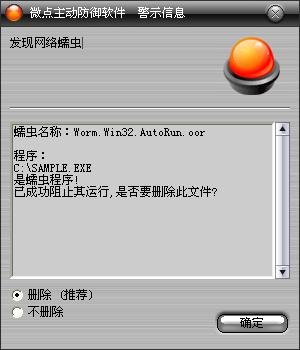

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)"Worm.Win32.AutoRun.oor”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1���ք�(d��ng)�h�������ļ���

%temp%\dll8.Tmp

%SystemRoot%system32\isb.Ini

X:\GRIL.PIF

X:\AutoRun.inf (X��������P��)

2���ք�(d��ng)��Q�����ļ���

%SystemRoot%\system32\dllcache\linkinfo.Dll��Q%SystemRoot%\system32\linkinfo.Dll

3���ք�(d��ng)�h������ע��(c��)��ֵ��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[��ȫܛ��]

4���ք�(d��ng)������ע��(c��)����

�����I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\

Folder\Hidden\SHOWALL

����ֵ��SHOWALL

������(sh��)��(j��)��1

����׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1�����Ȍ������O(sh��)�Þ�ϵ�y(t��ng)�[�،��ԣ��@ȡAUTORUN.INF�ļ���B(t��i)��Ϣ������ҵ��t�\(y��n)�в���������]���ҵ����t���´Ά���(d��ng)��h������

��2����(chu��ng)�������w“qq935623508”����ֹ����\(y��n)�У�

��3����v�M(j��n)�̣��������ekrn.Exe��nod32krn,�t�h�������(w��)���Y(ji��)�����M(j��n)�̣�

��4��ጷ��ļ�%SystemDriver%\sam.Dll,�����O(sh��)�Þ�ϵ�y(t��ng)�[�،��ԣ���v�M(j��n)�̣��������CCenter.exe�M(j��n)�̣���(chu��ng)��isnsts.VBS�\(y��n)�Є�(d��ng)�B(t��i)��(k��)�������ڄtֱ�Ӽ��d��Ȼ���(hu��)�Y(ji��)��������ȫܛ���M(j��n)�̣��̈́h������(w��)��

��5��ጷ��ļ�%temp%\dll8.tmp,Ȼ����d�����dľ�R�б��������ر����isb.ini��Ȼ���xȡ�б����d����ľ�R��δ֪�����ҽY(ji��)�����ְ�ȫܛ���M(j��n)�̺ͷ���(w��)�ʹ��ڣ��h����ȫܛ�����ļ���ӳ��ٳְ�ȫܛ����

��6����ע��(c��)��ʹ�[���ļ�����ʧЧ���h��ע��(c��)�����P(gu��n)�Iֵ�Ɖİ�ȫģʽ����ֹ�Ñ��M(j��n)�밲ȫģʽ��

��7���h��%SystemDriver%\sam.Dll��

(9)�鿴�Ƿ���� %SystemRoot%\system32\dllcache\linkinfo.dll����������ڏ�(f��)��%SystemRoot%\system32\linkinfo.dll��%SystemRoot%\system32\dllcache\linkinfo.dll��ጷ��(q��)��(d��ng)�ļ�safeg.sys������(chu��ng)������(w��)����(d��ng)�(q��)��(d��ng)����%SystemRoot%\system32\linkinfo.dll�ļ����h���(q��)��(d��ng)�ļ���

��10����v360tray.Exe������l(f��)�F(xi��n)�tጷ��(q��)��(d��ng)�ļ�%SystemRoot%\fonts\lubb.fon,ͨ�^����(w��)��ʽ����(d��ng)�(q��)��(d��ng)���Y(ji��)��360�M(j��n)�̣�Ȼ��h��lubb.Fon��

��11����(du��)avp�M(j��n)��ӳ��ٳ֣�ጷ��(q��)��(d��ng)%SystemRoot%\fonts\lvbasb.Sys,�Á��Y(ji��)��avp�M(j��n)�̣�Ȼ��h���(q��)��(d��ng)��

��12����v�űP��ጷ�autorun.Inf��GRIL.PIF�����_(d��)���Ԅ�(d��ng)�\(y��n)�в����Ĺ��ܡ�

��

������(chu��ng)���ļ���

����

%SystemDriver%\sam.Dll

%SystemRoot%\Fonts\isnsts.VBS

%temp%\Temp\dll8.Tmp

%SystemRoot%system32\isb.Ini

%SystemRoot%\system32\dllcache\linkinfo.Dll

%SystemRoot%\fonts\safeg.Sys

%SystemRoot%\lubb.Fon

%SystemRoot%\fonts\lvbasb.Sys

X:\GRIL.PIF

X:\AutoRun.inf (X��������P��)

�������ļ�:

%SystemRoot%\system32\linkinfo.Dll

�����h���ļ���

%SystemDriver%\sam.Dll

%SystemRoot%\Fonts\bsv.VBS

%SystemRoot%\fonts\safeg.Sys

%SystemRoot%\lubb.Fon

%SystemRoot%\fonts\lvbasb.Sys

������(chu��ng)��ע��(c��)����

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\safeg

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lubb

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lvbasb

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[���нٳ�]

������ע��(c��)����

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\

Folder\Hidden\SHOWALL\CheckedValue

�����h��ע��(c��)����

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Network\{4D36E967-E325-11CE-BFC1-08002BE10318}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\[��ȫܛ��]

�����B�ӾW(w��ng)�j(lu��)

http://wind**.ch.ma/dd.txt