ľ�R���d��

Trojan-Downloader.Win32.Generic.agr

���@�r(sh��)�g

2009-7-26

Σ���ȼ�(j��)

��

�����Y��

��ԓ�ӱ���ʹ��“Delphi"����(xi��)��ľ�R���d�������c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������“upx”�Ӛ���ʽ����D��������a���裬�Ӛ����L(zh��ng)�Ȟ�“33,792 �ֹ�(ji��)”���D��(bi��o)��“

”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�ļ�����”��“���d�����d”��“�Ƅ�(d��ng)�惦(ch��)���|(zh��)”�ȷ�ʽ������������ҪĿ�Ğ������d����ľ�R���������

”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�ļ�����”��“���d�����d”��“�Ƅ�(d��ng)�惦(ch��)���|(zh��)”�ȷ�ʽ������������ҪĿ�Ğ������d����ľ�R���������

�����Ñ�(h��)�ж���(hu��)���F(xi��n)��ȫܛ���o(w��)���P(gu��n)�]���W(w��ng)�j(lu��)�\(y��n)�о�������ȫģʽ�o(w��)���M(j��n)�룬windowsϵ�y(t��ng)�o(w��)�ʈ�(b��o)�e(cu��)�ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�(y��)ľ�R���ļ����������d�����d

������ʩ

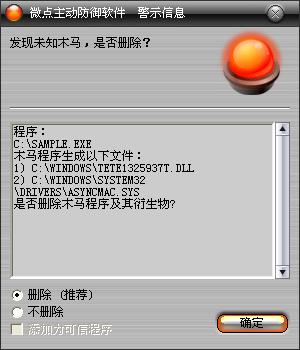

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ�(h��)���o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������](m��i)�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ո(q��ng)ֱ���x��h��̎������D1����

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

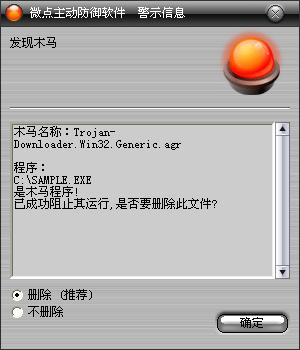

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)"Trojan-Downloader.Win32.Generic.agr”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1���ք�(d��ng)�h�������ļ���

%SystemDriver%\recycle.{645FF040-5081-101B-9F08-00AA002F954E}\rav32.Exe

%SystemDriver%\autorun.inf

%SystemRoot%\extext1805984t.Exe

%SystemRoot%\system32\scvhost.Exe

2���ք�(d��ng)��Q������ͬ�汾�ļ���

%SystemRoot%\system32\userinit.Exe

%SystemRoot%\system32\drivers\etc\hosts

3���ք�(d��ng)�h������ע��(c��)��ֵ��

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[��ȫܛ��]

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\asyncmac

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aec

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\pcidump

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\

ֵ��RsTray

��(sh��)��(j��)��%SystemRoot%\system32\scvhost.Exe

����׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ�(h��)�ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ�(h��)���Q(ch��ng)\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1�����Ȍ������O(sh��)�Þ�ϵ�y(t��ng)�[�،��ԣ��[�ط�ʽ���_(k��i)ӛ�±�notepad.Exe��Ȼ�����ӛ�±����ڣ�����](m��i)���ҵ����˳��M(j��n)�̣�����ҵ��l(f��)����Ϣ�P(gu��n)�]���ڣ�

��2��ֹͣekrn����(w��),���ҽY(ji��)��ekrn.exe��egui.Exe�M(j��n)�̣�

��3��ጷń�(d��ng)�B(t��i)��(k��)�ļ�tete1034078t.Dll�����d���Y(ji��)��CCENTER.EXE��KAVStart.exe��avp.exe�M(j��n)�̲�ֹͣ����(w��)����(du��)������ȫܛ��ӳ��ٳ֣����h������(d��ng)�(xi��ng)��

��4��ጷ��(q��)��(d��ng)aec.Sys��AsyncMac.Sys���Է���(w��)��ʽ����(d��ng)���֏�(f��)SSDT,�Y(ji��)���ְ�ȫܛ���M(j��n)�̣��h���(q��)��(d��ng)�̈́�(d��ng)�B(t��i)��(k��)��

��5����(chu��ng)�����̣���ϵ�y(t��ng)�P(p��n)��(n��i)��(chu��ng)��Ŀ�recycle.{645FF040-5081-101B-9F08-00AA002F954E}����������(f��)��ԓĿ�����������rav32.Exe��ጷ�autorun.inf��

��6��ֹͣwscsvc��sharedaccess����(w��)��

��7��ጷ�extext1805984t.Exe���(q��)��(d��ng)�ļ�pcidump.Sys�����(q��)��(d��ng)�Á�(l��i)��userinit.Exe�ļ���

��8���\(y��n)��extext1805984t.Exe���O(sh��)��%system32%��%temp%Ŀ䛵ę�(qu��n)�ޞ�everyone��ȫ���ƣ�

(9) ��ע��(c��)�팍(sh��)�F(xi��n)%SystemRoot%system32\scvhost.Exe�Ԇ���(d��ng)��

��10�����d�ļ����wϵ�y(t��ng)hosts�ļ����l(f��)�ͽy(t��ng)Ӌ(j��)��Ϣ��ָ���W(w��ng)վ�����d����ľ�R�������\(y��n)�У�

��11����ؐ������%SystemRoot%\system32\scvhost.Exe��

��12��ጷ���̎�����h��������

��

������(chu��ng)���ļ���

%SystemRoot%\tete1034078t.Dll

%SystemRoot%\system32\drivers\aec.Sys

%SystemRoot%\system32\drivers\AsyncMac.Sys

%SystemDriver%\recycle.{645FF040-5081-101B-9F08-00AA002F954E}\rav32.Exe

%SystemDriver%\autorun.inf

%SystemRoot%\extext1805984t.Exe

%SystemRoot%\system32\drivers\pcidump.Sys

%SystemRoot%\system32\scvhost.Exe

��������Ŀ�\afc90a.bat

��

�������ļ���

%SystemRoot%\system32\userinit.Exe

%SystemRoot%\system32\drivers\etc\hosts

�����h���ļ���

%SystemRoot%\tete1034078t.Dll

%SystemRoot%\system32\drivers\aec.Sys

%SystemRoot%\system32\drivers\AsyncMac.Sys

%SystemRoot%\system32\drivers\pcidump.Sys

������(chu��ng)��ע��(c��)����

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\asyncmac

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aec

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\pcidump

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[���нٳ�]

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\RsTray

����

�����h��ע��(c��)����

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\[����(d��ng)�(xi��ng)Ŀ]

�����B�ӾW(w��ng)�j(lu��)

http://9***ve98.cn/os001/count.asp

http://0***.88mw.com/xx1/ttnew.txt

http://***qwdqw.cn/xx1.exe

http://***qwdqw.cn/xx2.exe

http://***qwdqw.cn/xx3.exe

http://***qwdqw.cn/xx4.exe

http://***qwdqw.cn/xx5.exe

http://***qwdqw.cn/xx6.exe

http://***qwdqw.cn/xx7.exe

http://***qwdqw.cn/xx9.exe

http://***qwdqw.cn/xx10.exe

http://***qwdqw.cn/xx11.exe

http://***qwdqw.cn/xx12.exe

http://***qwdqw.cn/xx13.exe

http://***qwdqw.cn/xx14.exe

http://***qwdqw.cn/xx15.exe

http://***qwdqw.cn/xx16.exe

http://***qwdqw.cn/xx17.exe

http://***qwdqw.cn/xx18.exe

http://***qwdqw.cn/xx19.exe

http://***qwdqw.cn/xx20.exe

http://***qwdqw.cn/xx21.exe

http://***qwdqw.cn/xx22.exe

http://***qwdqw.cn/xx23.exe

http://***qwdqw.cn/xx24.exe

http://***qwdqw.cn/xx25.exe

http://***qwdqw.cn/xx26.exe

http://***qwdqw.cn/xx27.exe

http://***qwdqw.cn/xx28.exe

http://***qwdqw.cn/xx29.exe

http://***qwdqw.cn/xx30.exe

http://***qwdqw.cn/xx31.exe

http://***qwdqw.cn/xx32.exe

http://***qwdqw.cn/xx33.exe

http://***qwdqw.cn/xx34.exe

http://***qwdqw.cn/xx35.exe

http://***qwdqw.cn/xx41.exe

http://***qwdqw.cn/xx42.exe

http://***qwdqw.cn/1690.exe