���x����

Worm.Win32.AutoRun.pft

���@�r(sh��)�g

2009-8-9

Σ���ȼ�(j��)

��

�����Y��

��ԓ�ӱ���ʹ��“VC”������ľ�R�������c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L(zh��ng)�Ȟ�“36,864�ֹ�(ji��)”���D��(bi��o)��“

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)�(y��)���R”��“�Ƅ�(d��ng)�惦(ch��)���|(zh��)”�ȷ�ʽ������������ҪĿ�Ğ鷴�����(sh��)����ܛ��������ϵ�y(t��ng)��ȫ���ܡ����d����������������

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)�(y��)���R”��“�Ƅ�(d��ng)�惦(ch��)���|(zh��)”�ȷ�ʽ������������ҪĿ�Ğ鷴�����(sh��)����ܛ��������ϵ�y(t��ng)��ȫ���ܡ����d����������������

�����Ñ��ж���(hu��)���F(xi��n)�W(w��ng)�j(lu��)����������ܛ���o���˳���ʧЧ�����F(xi��n)����δ֪�M(j��n)�̡�ϵ�y(t��ng)�\(y��n)�о����͟o�ʈ�(b��o)�e(cu��)�ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�(y��)ľ�R���ļ����������d�����d

������ʩ

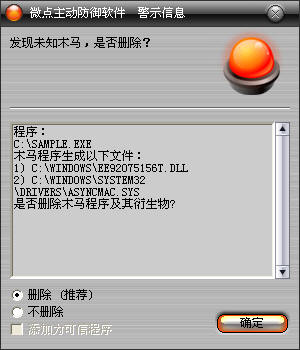

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������]�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ո(q��ng)ֱ���x��h��̎������D1����

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

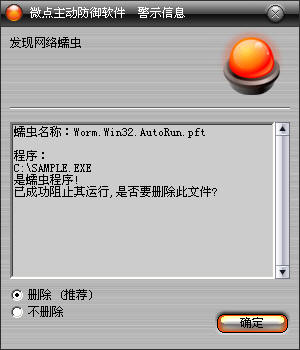

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)"Worm.Win32.AutoRun.pft”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k��:

1���ֹ��֏�(f��)�����ļ�:

��ؐ��ͬ�汾��userinit.exe��Q%SystemRoot%\system32\userinit.exe

��ؐ��ͬ�汾��AsyncMac.sys��%SystemRoot%\system32\drivers\AsyncMac.sys

��ؐ��ͬ�汾��aec.sys��%SystemRoot%\system32\drivers\aec.sys

2���ք�(d��ng)�h�������ļ���

%SystemDriver%\recycle.{645FF040-5081-101B-9F08-00AA002F954E}

%SystemRoot%\extext12944765t.exe

%SystemDriver%\AUTORUN.IN

%SystemRoot%\system32\scvhost.exe

3���ք�(d��ng)�h������ע��(c��)���Iֵ��

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\AsyncMac

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aec

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\pcidump

�I:HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[���нٳ�]

�I:HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\RsTray

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1���{(di��o)��WinExec����(sh��)��(zh��)��notepad.exe,����Notepad���������]���ҵ���ֱ���˳���(d��ng)ǰ�M(j��n)�̣�����ҵ����l(f��)��һ��(g��)��Ϣ����(d��ng)ǰ������,�����̽��ܵ���Ϣ֮���^�m(x��)��(zh��)�С�

��2�������Lԇ�Kֹ������ܛ��Nod32�����P(gu��n)����(w��)����(qi��ng)�нKֹ���P(gu��n)�M(j��n)�̣����h�����P(gu��n)����(w��)��

��3��ጷń�(d��ng)�B(t��i)朽ӎ�(k��)%SystemRoot%\ee0t.dll(�����S�C(j��)����)��

��4����(chu��ng)���M(j��n)�̣�ͨ�^%SystemRoot%\system32\rundll32.exe %SystemRoot%\ee0t.dll testall�d���(d��ng)�B(t��i)朽ӎ�(k��)��

��5�����������M(j��n)�̙�(qu��n)�ޣ��@�î�(d��ng)ǰ�M(j��n)���б����z�y(c��)KAVStart.exe(��ɽ)��avp.exe(����)��CCENTER.EXE(����)����(g��)������ܛ���M(j��n)�̣�����l(f��)�F(xi��n)Ŀ��(bi��o)�M(j��n)�̣��h�����P(gu��n)����(w��)�ͽKֹ���P(gu��n)�M(j��n)�̣�������(hu��)�{(di��o)��SFC.dll��(d��ng)�B(t��i)朽ӎ�(k��)ȥ��AsyncMac.sys��aec.sys�ɂ�(g��)�(q��)��(d��ng)�ļ��ı��o(h��)���ԣ���ጷ��(q��)��(d��ng)�ļ�aec.sys��AsyncMac.sys����(chu��ng)������(w��)������(d��ng)�(q��)��(d��ng)������(d��ng)��ɺ�ͨ�^aec.sys�(q��)��(d��ng)���֏�(f��)SSDT��ͨ�^AsyncMac.sys�(q��)��(d��ng)���Kֹ��ܛ�M(j��n)�̣���ע��(c��)�팍(sh��)�F(xi��n)�R��ٳ֣����h������ע��(c��)�톢��(d��ng)�(xi��ng)Ŀ���h��aec.sys��AsyncMac.sys�ɂ�(g��)�(q��)��(d��ng)�ļ���

��6��������Ϲ��������h��ee0t.dll��

��7����(chu��ng)���¾��̣���(chu��ng)��Ŀ�%SystemDriver%\recycle.{645FF040-5081-101B-9F08-00AA002F954E}��Ȼ�������w��������rav32.exe,��ؐ��%SystemDriver%\recycle.{645FF040-5081-101B-9F08-00AA002F954E}\rav32.exe,���O(sh��)���ļ����Ԟ�ϵ�y(t��ng)�[��,��AUTORUN.INF��ʹ�Ñ����_ϵ�y(t��ng)�űP����_�YԴ�������͈�(zh��)�в�����

��8��ጷ�%SystemRoot%\extext90308796t.exe����(zh��)�С�������������������scvhost.exe��ؐ��%SystemRoot%\system32\Ŀ��¡�

��9����(zh��)�в����ļ�extext90308796t.exe �����ȱ��^�����Dz���userinit.exe��������\(y��n)��explorer.exe�M(j��n)�̣�ͨ�^net����ֹͣwscsvc��Windows��ȫ���ģ�����(w��)���S��ֹͣShareAccess(Windows������)�ķ���(w��)������ͨ�^cacls��%SystemRoot%\system32\Ŀ䛺�%TEMP%Ŀ䛵��L����(qu��n)���O(sh��)�Þ�everyone��ȫ���ơ�

��10����(chu��ng)�������w����ֹ����\(y��n)�У���(chu��ng)���¾��̣��y(t��ng)Ӌ(j��)���ظ�Ⱦ�C(j��)���ľW(w��ng)����ַ��ϵ�y(t��ng)�汾�͕r(sh��)�g�����@Щ��Ϣ�l(f��)�͵��ڿ�ָ���ĵ�ַ��

��11�������@��ע��(c��)���������P(gu��n)API����(sh��)̓�M��ַ,����ע��(c��)���Ԇ���(d��ng)�(xi��ng)��

��12���@�ÿ��Ʒ���(w��)�������P(gu��n)API����(sh��)�Č�(sh��)�H̓�M��ַ, ጷ��(q��)��(d��ng)%SystemRoot%\system32\drivers\pcidump.sys,��(chu��ng)������(w��)�����d����(d��ng),

ͨ�^ԓ�(q��)��(d��ng)����extext12944765t.exe�ĵ�ַ����%SystemRoot%\system32\userinit.exe�ļ��ĵ�ַ���g����Ⱦuserinit.exe�ļ���֮�h���(q��)��(d��ng)%SystemRoot%\system32\drivers\pcidump.sys�ͷ���(w��)��

��13���L���������d��ַ�б������d�������������ؙC(j��)�������\(y��n)�С�

��14���ڲ������ļ��Į�(d��ng)ǰĿ䛄�(chu��ng)����̎���ļ�_temp.bat�����[�؈�(zh��)��ԓ��̎������(zh��)�����h������������_temp.bat�ļ���

������(chu��ng)���ļ���

%SystemRoot%\ee0t.dll

%SystemRoot%\system32\drivers\aec.sys

%SystemRoot%\system32\drivers\AsyncMac.sys

%SystemDriver%\recycle.{645FF040-5081-101B-9F08-00AA002F954E}

%SystemDriver%\recycle.{645FF040-5081-101B-9F08-00AA002F954E}\rav32.exe

%SystemRoot%\extext12944765t.exe

%SystemDriver%\AUTORUN.INF

%SystemRoot%\system32\drivers\pcidump.sys

%SystemRoot%\system32\scvhost.exe

X:\_temp.bat (X�鲡�����ļ�����·��)

�������ļ���

%SystemRoot%\system32\userinit.exe

�����h���ļ���

%SystemRoot%\ee0t.dll

%SystemRoot%\system32\drivers\aec.sys

%SystemRoot%\system32\drivers\AsyncMac.sys

%SystemRoot%\system32\drivers\pcidump.sys

X:\_temp.bat (X�鲡�����ļ�����·��)

����

������(chu��ng)��ע��(c��)����

����

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\AsyncMac

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aec

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\pcidump

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[�R��ٳ�]

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\RsTray

�����h��ע��(c��)����

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\[��ȫܛ��]

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\pcidump

�����L���W(w��ng)�j(lu��)��

http://count?mac=xxxxx&ver=xxx&os=&dtime=xxx-xx-xx

http://qywm.***.org/bbs/ggb2.txt