�I̖(h��o)ľ�R

Trojan-PSW.Win32.Delf.ixw

���@�r(sh��)�g

2009-8-13

Σ���ȼ�(j��)

��

�����Y��

��ԓ�ӱ���ʹ��“Delphi”����(xi��)�ıI̖(h��o)ľ�R�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L(zh��ng)�Ȟ�“45,056 �ֹ�(ji��)”���D��(bi��o)��“

”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�ļ�����”��“���d�����d”��“�W(w��ng)�(y��)���R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�Ñ�(h��)̓�Mؔ(c��i)�a(ch��n),���d�²�������(zh��)�С�

”�������U(ku��)չ����“exe”����Ҫͨ�^(gu��)“�ļ�����”��“���d�����d”��“�W(w��ng)�(y��)���R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�Ñ�(h��)̓�Mؔ(c��i)�a(ch��n),���d�²�������(zh��)�С�

�����Ñ�(h��)�ж���(hu��)���F(xi��n)�P(gu��n)�C(j��)�r(sh��)��ʾQQJDDEXE�](m��i)��푑�(y��ng)��ϵ�y(t��ng)�\(y��n)�о������W(w��ng)�j(lu��)�ٶȽ��͡�̓�Mؔ(c��i)�a(ch��n)�o(w��)�ʱ��I�����F(xi��n)����δ֪�M(j��n)�̵ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003

����;��

�W(w��ng)�(y��)ľ�R���ļ����������d�����d

������ʩ

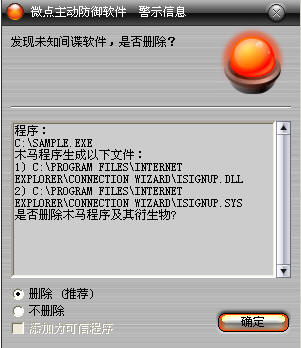

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ�(h��)���o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������](m��i)�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪�gՙܛ��”��Ո(q��ng)ֱ���x��h��̎������D1����

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

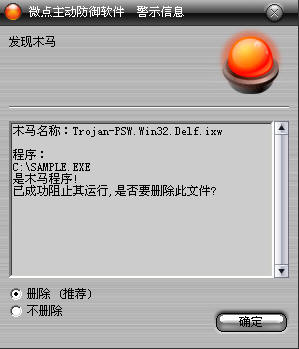

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)"Trojan-PSW.Win32.Delf.ixw”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1���ք�(d��ng)�h�������ļ���

%ProgramFiles%\Internet Explorer\Connection Wizard\isignup.dll

%ProgramFiles%\Internet Explorer\Connection Wizard\isignup.sys��

2���ք�(d��ng)�h������ע��(c��)��ֵ��

�I:HKEY_CLASSES_ROOT\CLsID\{B8A170A8-7AD3-4678-B2FE-F2D7381CC1B5}

�I:HKEY_LOCAL_MACHINE\Software\microsoft\windows\currentversion\Explorer\

shellexecutehooks\{B8A170A8-7AD3-4678-B2FE-F2D7381CC1B5}

�I:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\qqjdd

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ�(h��)�ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ�(h��)���Q(ch��ng)\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1��������������������(f��)�Ƶ�%ProgramFiles%\Internet Explorer\Connection Wizard\isignup.dll,�O(sh��)��ԓ�ļ����Ԟ��[�ء�

��2��ጷń�(d��ng)�B(t��i)朽ӎ�(k��)%ProgramFiles%\Internet Explorer\Connection Wizard\isignup.sys��

��3����������"qqjddExe"�Ĵ��ڣ��Д�ľ�R�Ƿ��\(y��n)��,���](m��i)�ҵ�,�^�m(x��)��������"qqjddDll"�Ĵ���,�Д�ľ�RDll�Ƿ�ж�d��������](m��i)�ҵ�����ʾľ�Rδ�\(y��n)��,�_(k��i)ʼ���disignup.sys��

��4��ͨ�^(gu��)��ע��(c��)���Ͱ��b�^�ӵķ�ʽ�����������aע�뵽Ŀ��(bi��o)�M(j��n)����,�O(ji��n)���Ñ�(h��)�I�P(p��n)ݔ�룬�Iȡ�Ñ�(h��)���к��[˽��Ϣ�����ҕ�(hu��)�Lԇ�Iȡ�����(sh��)���оW(w��ng)�j(lu��)�Α�Ď�̖(h��o)�ܴa��������(hu��)��(n��i)��һ��(g��)SMTP����(w��)��,���Iȡ���Y�ϰl(f��)�͵���������ָ�����]��;W(w��ng)ַ��֮���ָ���W(w��ng)ַ���d�²��������ؙC(j��)���\(y��n)�С�

��5���ڲ���������Ŀ���(chu��ng)����̎��_xiaran.bat����(zh��)��,�h���������������֮�h��_xiaran.bat��

������(chu��ng)���ļ���

%ProgramFiles%\Internet Explorer\Connection Wizard\isignup.dll

%ProgramFiles%\Internet Explorer\Connection Wizard\isignup.sys

X:\_xiaran.bat (X�鲡�����������ڱP(p��n)��)

�����h���ļ���

X:\_xiaran.bat (X�鲡�����������ڱP(p��n)��)

������(chu��ng)��ע��(c��)����

HKEY_CLASSES_ROOT\CLsID\{B8A170A8-7AD3-4678-B2FE-F2D7381CC1B5}

HKEY_LOCAL_MACHINE\Software\microsoft\windows\currentversion\Explorer\shellexecutehooks\

{B8A170A8-7AD3-4678-B2FE-F2D7381CC1B5}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\qqjdd

�����L(f��ng)��(w��n)�W(w��ng)�j(lu��)��

http://www.***.org/vv.asp

http://www.***.org/vv.php

http://www.***.org/down1.exe

http://www.***.org/down2.exe

Liu***bin9@163.com (���������]��)