�I̖ľ�R

Trojan-PSW.Win32.LdPinch.d

���@�r�g

2009-8-20

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“VC”�����ıI̖ľ�R�����c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“24,576 �ֹ�”���D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�Α�̖�ܴa��Ϣ��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�Α�̖�ܴa��Ϣ��

�����Ñ��ж������F�Α��\�о������W�j�ٶȽ��͡��Α�o���˳��ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

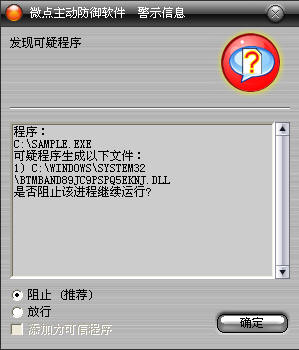

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“���ɳ���”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

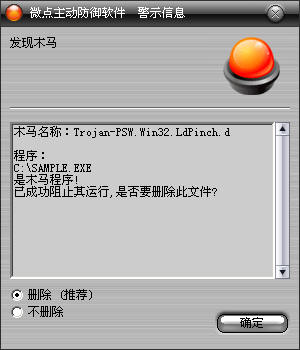

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-PSW.Win32.LdPinch.d”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���ք��ޏ������ļ���

��ؐ��ͬ�汾�ļ���:%SystemRoot%\system32\VErCLSID.exe

2���քӄh�������ļ���

����

%SystemRoot%\fOnts\uMub3WCE6aZ3nFgrYRX.Ttf

%SystemRoot%\system32\BtmBAnd89jc9PsPq5EKNj.dll

3���քӄh������ע�Ա�ֵ��

�I: HKEY_CLASSES_ROOT\CLsID\{1719B301-B494-4185-9379-242461F9CF02}

�I:HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer\

Shellexecutehooks\

ֵ:{1719B301-B494-4185-9379-242461F9CF02}

������null

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1���������̣�ጷ��ļ�%SystemRoot%\fOnts\uMub3WCE6aZ3nFgrYRX.Ttf���xȡԓ�ļ��е��ַ������c��ǰ���ɵ��ַ������^������ͬ,�tጷńӑB朽ӎ�%SystemRoot%\system32\BtmBAnd89jc9PsPq5EKNj.dll, �O���ļ����Ԟ��[�ز����d��

��2�������������,�����M�̿��գ������Α��M�̣������M����,ͨ�^ƥ���ַ������Д��Ƿ��Ŀ���M�̣��ҵ���KֹĿ���M�̡�

��3�������ļ�%SystemRoot%\system32\VErCLSID.exe�����ҵ����h��ԓ�ļ���

��4�����b�^�ӣ���ע�Ա�����BtmBAnd89jc9PsPq5EKNj.dllע�뵽explorer.exe�M��,�Oҕ�Ñ��Α�͑��ˣ��@ȡ�ܴa���ܱ�����Ϣ�����@Щ��Ϣ�l�͵���������ָ����ַ��

��5�� �h���������˳��M�̡�

���������ļ���

%SystemRoot%\fOnts\uMub3WCE6aZ3nFgrYRX.Ttf

%SystemRoot%\system32\BtmBAnd89jc9PsPq5EKNj.dll

�����h���ļ���

%SystemRoot%\system32\VErCLSID.exe

��������ע�Ա���

HKEY_CLASSES_ROOT\CLsID\{1719B301-B494-4185-9379-242461F9CF02}

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer\Shellexecutehooks\

{1719B301-B494-4185-9379-242461F9CF02}