ľ�R���d��

Trojan-Downloader.Win32.Small.bc

���@�r�g

2009-9-10

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“VC”������ľ�R���d�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“16,384 �ֹ�”���D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d�����������\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d�����������\�С�

�����Ñ��ж������Fϵ�y�\�о������W�j�ٶȽ��͡����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

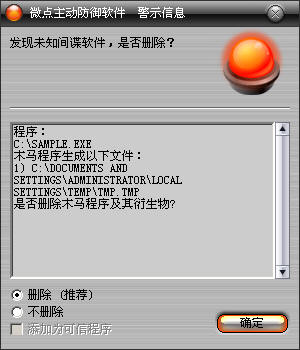

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

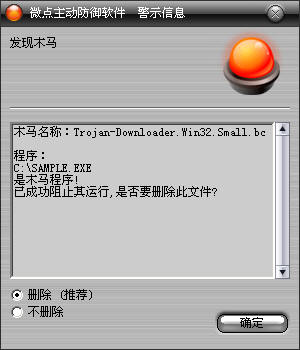

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-Downloader.Win32.Small.bc”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

��

%TEMP%\tmp.tmp

2���քӄh������ע�Ա�ֵ��

�I:HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\updater

ֵ:updater

����:%SystemRoot%\system32\updater.exe

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1���Д������Ƿ��userinit.exe��explorer.exe,����ǣ����в�����

��2������ע�Ա��Ԇ����Iֵ��ʹÿ��ϵ�yϵ�y���Ԅ��\�в������³���

��3��ጷ��ļ�%TEMP%\tmp.tmp,�����M��%SystemRoot%\system32\svchost.exe,ͨ�^�����h�̾���,��%TEMP%\tmp.tmpע�뵽svchost.exe�M�̡�

��4���Lԇ�B��baidu.com���yԇ�W�j�Ƿ�ͨ������W�j���ã��@ȡ����Ⱦ���C��MAC��ַ��Ϣ���l�͵�ָ���Wַ��

��5��ͨ�^svchost.exe�L���W�j�����d���������ļ������؈��У���ע�뵽userinit.exe��explorer.exe�M�̣���ɲ����Ԇ���,����

�d�������³������\�У�ʹ����ÿ���\���܉��Ԅ�������

���������ļ���

%TEMP%\tmp.tmp

��������ע�Ա���

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\updater

���������M�̣�

svchost.exe

�����L���W�j��

http://tu***.cn/jiba/count.asp?mac=XXX&xxx=j16

http://wg***.cn/jpg/rk01.exe

http://wg***.cn/jpg/rk02.exe

http://wg***.cn/jpg/rk03.exe

http://wg***.cn/jpg/rk04.exe

http://wg***.cn/jpg/rk05.exe

http://wg***.cn/jpg/rk06.exe

http://wg***.cn/jpg/rk07.exe

http://wg***.cn/jpg/rk08.exe

http://wg***.cn/jpg/rk09.exe

http://wg***.cn/jpg/rk10.exe

http://wg***.cn/jpg/rk11.exe

http://wg***.cn/jpg/rk12.exe

http://wg***.cn/jpg/rk13.exe

http://wg***.cn/jpg/rk14.exe

http://wg***.cn/jpg/rk15.exe

http://wg***.cn/jpg/rk16.exe

http://wg***.cn/jpg/rk17.exe

http://wg***.cn/jpg/rk18.exe

http://wg***.cn/jpg/rk19.exe

http://wg***.cn/jpg/rk20.exe

http://wg***.cn/jpg/rk21.exe

http://wg***.cn/jpg/rk22.exe

http://wg***.cn/jpg/rk25.exe

http://wg***.cn/jpg/rk28.exe