�W�j���x

Net-Worm.Win32.Allaple.a

���@�r�g

2009-9-14

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“VC”�����ľW�j���x�����c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“57,856 �ֹ�”���D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”��“�ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�Ğ��Ⱦ�W��ļ���

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”��“�ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�Ğ��Ⱦ�W��ļ���

�����Ñ��ж������FӲ�P������“html/htm”�W��ļ���������a��ÿ���W��ļ���ǰĿ��³��Fδ֪���Q����ϵ�y�\�о������W�j�ٶȽ��͡����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

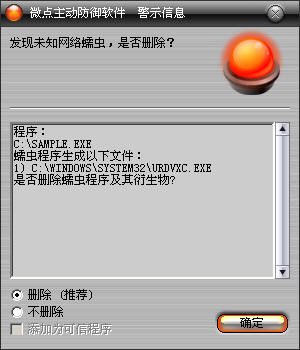

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�W�j���x”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

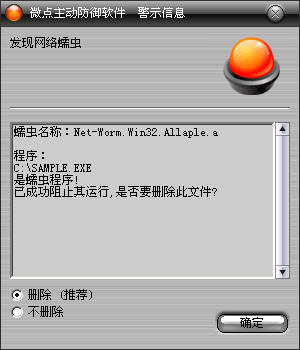

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Net-Worm.Win32.Allaple.a”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӻ֏������ļ�:

ͨ�^�քӄh�����ޏ�����html/htm��ʽ�ľW��ļ����h�����¸�ʽ�Ĵ��a:

<OBJECT type="application/x-oleobject"CLASSID="CLSID : D 16557AF-59A4-1CF4-976D-86521FDBDE61"></OBJECT>

2���քӄh�������ļ�:

%SystemRoot%\system32\urdvxc.exe��

X:\yyyy.exe (X�����оW��ļ�Ŀ䛣�y���S�C���ɵIJ�����������)

3���քӄh������ע�Ա��Iֵ:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\MSWINDOWS

HKEY_CLASSES_ROOT\CLSID\{D5278A76-1C06-2CF5-F5B9-E6F99B7F9368}

HKEY_CLASSES_ROOT\CLSID\{D5278A76-1C06-2CF5-F5B9-E6F99B7F9368}\LocalServer32

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1������ע�Ա����P�Iֵ�����������������Ƶ�%SystemRoot%\system32\urdvxc.exe��

��2����������"MSWindows"�ķ��գ�ͨ�^���յķ�ʽ�ԄӼ��d%SystemRoot%\system32\urdvxc.exe��

��3����v��ǰϵ�y���бP������������html/htm��ʽ�ľW��ļ�������ҵ������ҵ��ľW��ļ���"<html></html>"�˺����в������

��<OBJECT type="application/x-oleobject"CLASSID="CLSID: D16557AF-59A4-1CF4-976D-86521FDBDE61"></OBJECT>�Ĵ��a��

���������S�C��������Ƶ�ԓ�W��ļ��Į�ǰĿ䛣�ÿ����������Ʒ������ͬ��CLSIDֵ�����Ñ����_�W��ļ��ĕr���Ԅ��\

�Ю�ǰĿ��µIJ�������

��4���������Lԇͨ�^ϵ�y©������������������o�������C�������l��DOS������

��5���h���������˳��M�̡�

���������ļ���

%SystemRoot%\system32\urdvxc.exe��

X:\yyyy.exe (X�����оW��ļ�Ŀ䛣�y���S�C���ɵIJ�����������)

��������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\MSWINDOWS

HKEY_CLASSES_ROOT\CLSID\{D5278A76-1C06-2CF5-F5B9-E6F99B7F9368}

HKEY_CLASSES_ROOT\CLSID\{D5278A76-1C06-2CF5-F5B9-E6F99B7F9368}\LocalServer32