ľ�R���d��

Trojan-Downloader.Win32.Agent.bhsd

���@�r�g

2009-10-4

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“VC”������ľ�R���d�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“15,360 �ֹ�”���D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d�������\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d�������\�С�

�����Ñ��ж������F�֚���ܛ���o���\�л�ʧЧ��ϵ�y�\�о������W�j�ٶȽ��͡����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪���T����”��Ոֱ���x��h��̎������D1����

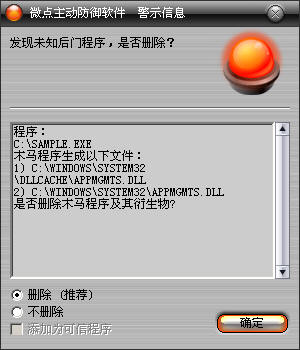

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-Downloader.Win32.Agent.bhsd”��Ոֱ���x��h������D2����

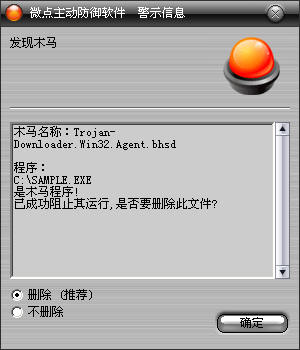

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӻ֏������ļ�:

��ؐ��ͬ�汾�ļ���: %SystemRoot%\System32\appmgmts.dll

��ؐ��ͬ�汾�ļ���: %SystemRoot%\system32\dllcache\appmgmts.dll

2���քӄh�������ļ���

����

%SystemRoot%\system32\drivers\klan.sys

%TEMP%\TempDel.bat

3���քӄh������ע�Ա�ֵ��

�I: HKEY_LCCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klan

�I: HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[���нٳ�]

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1�����dsfc.dll,�@��ȥ���ļ����o���ԵČ���������ַ��

��2����������"AppMgmt"�ķ��գ����ҵ����z����ՠ�B�����ԓ�����ц��ӣ�����Kֹ��

��3���@�÷��Ռ����ij�����d·��%SystemRoot%\System32\appmgmts.dll���z���ļ�appmgmts.dll�Ƿ���ڣ��������ڣ��t����

%SystemRoot%\System32\appmgmts.dll�����ҵ�appmgmts.dll���tȥ��ԓ�ļ����o���ԣ�ጷŲ����ӑB朽ӎ첢������

appmgmts.dll����Qϵ�y�����ļ�%SystemRoot%\System32\appmgmts.dll������Q�ļ�

%SystemRoot%\system32\dllcache\appmgmts.dll.

��4������"AppMgmt"���գ�ͨ�^ԓ���ռ��d%SystemRoot%\System32\appmgmts.dll��

��5���������̣��@ȡ�����YԴ��Ϣ���@�ú��m���������API������̓�M��ַ��

��6���������̣��½�����"KLanSymbols"���O�䣬ጷ����ļ�%SystemRoot%\system32\drivers\klan.sys,�O��ԓ�ļ����Ԟ��[�أ�����һ������"klan"�ķ��գ������d���@���M�̿��գ��z�y�M��360hotfix.exe��avp.exe�Ƿ���ڣ�����ҵ���������սKֹ���h��,���֏�SSDT��

��7����������,�L��Ŀ�˾Wַ�����d���������������\�С�

��8����������,����ѭ�h�z�y�����Ƿӣ�������ձ��P�]���t���ӡ������^���������ܛ�����R��ٳ֡�

��9��������̎���ļ�%TEMP%\TempDel.bat,�����У��h������������TempDel.bat��

���������ļ���

%SystemRoot%\System32\appmgmts.dll

%SystemRoot%\system32\dllcache\appmgmts.dll

%SystemRoot%\system32\drivers\klan.sys

%TEMP%\TempDel.bat

��������ע�Ա���

HKEY_LCCAL_MACHINE\SYSTEM\CurrentControlSet\Services\klan

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[�R��ٳ�]

�����L���W�j��

http://ipdown.po***999.cn/bbs/ggb1.txt

http://www.ipsh***ou.com/bbs/ggb1.txt