�I̖ľ�R

Trojan-PSW.Win32.OnLineGames.hf

���@�r�g

2009-10-8

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“VC”�����ıI̖ľ�R�����c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“18,944 �ֹ�”���D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�W�j�Α�"���³��c��ʿ"��̖�ܴa��Ϣ��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ�W�j�Α�"���³��c��ʿ"��̖�ܴa��Ϣ��

���Ñ��ж������F�Α��\�о������W�j�ٶȽ��͡��Α�o���˳��ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

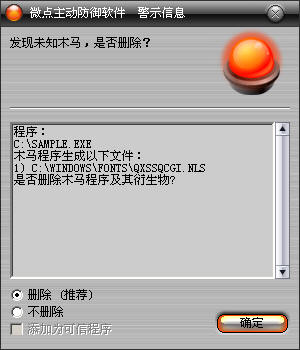

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

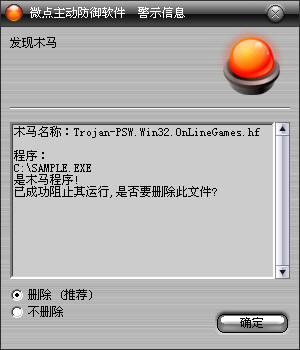

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-PSW.Win32.OnLineGames.hf”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

��

%SystemRoot%\Fonts\gbdnf01.nls

%SystemRoot%\Fonts\sssxfiga.nls

2���քӄh������ע�Ա�ֵ��

�I:HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer\

Shellexecutehooks\ ֵ:{815EDE81-767D-4636-80F5-141578667A98}

������null

�I: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\

ShellServiceObjectDelayLoad\

ֵ: %SystemRoot%\fonts\xrdsuemb.nls

����:{815EDE81-767D-4636-80F5-141578667A98}

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1�������ļ�%SystemRoot%\Fonts\gbdnf01.nls,�������P������Ϣ��

��2���xȡԓ�ļ��е�������Ϣ�������ļ�%SystemRoot%\Fonts\sssxfiga.tmp(�ļ����S�C����),��sssxfiga.tmp���������Ƶ�

%SystemRoot%\Fonts\sssxfiga.nls,���O���´��؆���h��%SystemRoot%\Fonts\sssxfiga.tmp,ͨ�^�{��regsvr32.exe /s �[��

ע��%SystemRoot%\Fonts\sssxfiga.nls��

��3����������ע�Ա����P�Iֵ�����b��Ϣ�^�ӣ���v��ǰ�M���б��������M��DNF.exe�Ƿ���ڣ�����ҵ����Kֹԓ�M�̣��Oҕ��

�@ȡ�W�j�Α�"���³��c��ʿ"�Ď�̖�ܴa��Ϣ�����@ȡ������Ϣ�l�͵��ڿ�ָ���Wַ��

��4���h���������˳��M�̡�

����

���������ļ���

%SystemRoot%\Fonts\gbdnf01.nls

%SystemRoot%\Fonts\sssxfiga.tmp

%SystemRoot%\Fonts\sssxfiga.nls

�����h���ļ���

����

%SystemRoot%\Fonts\sssxfiga.tmp

��������ע�Ա���

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer\

Shellexecutehooks\ {815EDE81-767D-4636-80F5-141578667A98}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\

ShellServiceObjectDelayLoad\

[sssxfiga.nls�ļ�·��]