“QQ�ܴa��I”

Trojan-PSW.Win32.QQPass.oje

���@�r�g

2009-10-22

Σ���ȼ�

��

�����Y��

��ԓ�ӱ���ʹ��“VC”�����ıI̖ľ�R�����c���ӷ���ܛ���ԄӲ��@������“FSG 2.0”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“57,461 �ֹ�”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ“QQ 2009”��̖�ܴa��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ�Iȡ“QQ 2009”��̖�ܴa��

�����Ñ��ж������F�W�j�ٶȽ���,�\��QQ��ϵ�y�\�о�����“QQ 2009”�o���˳���QQ̖���I�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Vista

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

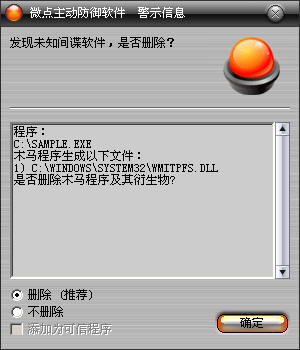

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

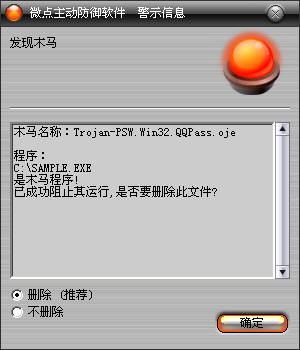

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-PSW.Win32.QQPass.oje”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

����

%SystemRoot%\system32\wmitpfs.dll

2���քӄh������ע�Ա�ֵ��

�I:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\wmitpfs

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1���Д������Ƿ��%SystemRoot%\explorer.exe,����ǣ��t����explorer.exe��

��2����ʼ��Native Unicode�ַ���"\BaseNamedObjects\6953EA60-8D5F-4529-8710-42F8ED3E8CDA",�@ȡ��ǰ�M���б��������M��

"avp.exe"�Ƿ���ڣ�����ҵ����{��DuplicateHandle��������ԓ�M�̾����Ȼ��ͨ�^�����¼������Q�M�����ƣ�����ö�e

ϵ�y�������avp.exe���\�Эh���Ɖĵ����_���Kֹ���M��Ŀ�ġ�

��3�����������M�̙��ޣ������M�������ܵ����քe��:\\.\pipe\TNTH7l38CH41SYSSVC_PIPE��\\.\pipe\QQH7l38CH41_SYSTEM_SVC_PIPE��

\\.\pipe\THH417l_PNTI8CSPE3YSSVC,���F�M�̺�����������

��4��ጷńӑB朽ӎ�%SystemRoot%\system32\wmitpfs.dll,����������"wmitpfs"�ķ��գ�ͨ�^ԓ���ռ��dwmitpfs.dll��

��5���@���M�̿��գ�����"QQ 2009"�M���Ƿ���ڣ�����ҵ����Kֹԓ�M�̣�����%SystemRoot%\system32\wmitpfs.dllע�뵽

%SystemRoot%\explorer.exe�M�̡�

��6���Oҕ"QQ 2009"��䛿�Ď�̖���ܴaݔ�뼰���o�¼������@�õĎ�̖�ܴa���ܺ�l�͵��ڿ�ָ���Wַ�����QQ̖�ıIȡ��

��7��ጷ���̎���ļ�%TEMP%\0.bat�����У��h��������0.bat���˳��M�̡�

���������ļ���

%SystemRoot%\system32\wmitpfs.dll

%TEMP%\0.bat

�����h���ļ���

%TEMP%\0.bat

��������ע�Ա���

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\wmitpfs